社外の様々な企業・組織とクラウドサービスを介したコワークやコラボレーションが盛んに行われるようになりました。そのような場合は、自社内からVPN経由でアクセスするのではなく、直接外部のクラウドサービスにアクセスする方が効率が良いです。

例えば、オンラインストレージを用いた情報共有など、顧客企業の要望に応じて、様々なクラウドのコラボレーションツールを利用せざるをえない場面も多々あります。しかし、十分なセキュリティ対策が施されていなければ、マルウェア感染や情報漏洩のリスクがあります。

ゼロトラストとは、エンドポイントとサーバ間の通信を暗号化するとともに、すべてのユーザーやデバイス、接続元のロケーションを“信頼できない”ものとして捉え、重要な情報資産やシステムへのアクセス時にはその正当性や安全性を検証することで、マルウェアの感染や情報資産への脅威を防ぐ新しいセキュリティの考え方です。

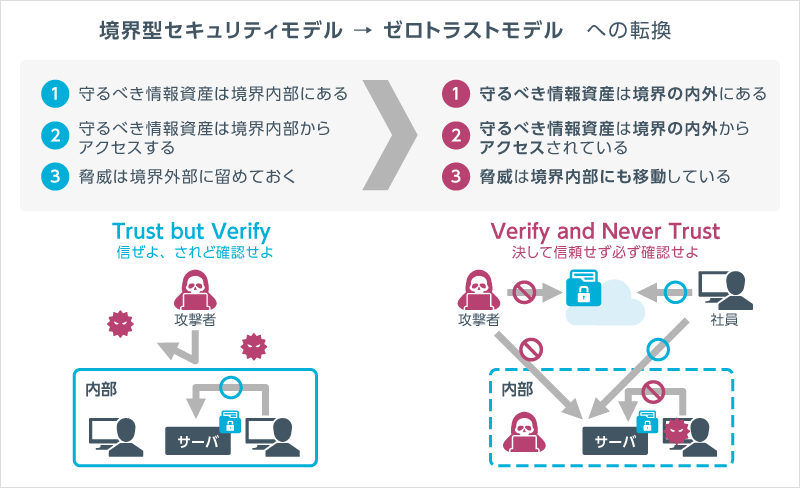

従来の境界型防御は「Trust But Verify(信ぜよ、されど確認せよ)」というのが前提でしたが、ゼロトラストは「Verify and Never Trust(決して信頼せず必ず確認せよ)」を前提としています。つまり、ネットワークの内部と外部を区別することなく、守るべき情報資産やシステムにアクセスするものは全て信用せずに検証することで、脅威を防ぐという考え方です。

近年、内部からの情報漏洩が多発し、クラウドサービスの利用拡大に伴うセキュリティリスクの増大を危惧する声も高まっています。そうした背景から、ゼロトラストという情報セキュリティモデルに注目が集まっています。

2020年10月に一般社団法人 JPCERTコーディネーションセンターが発表したレポートによれば、同年2月には約1,800だったセキュリティインシデントの発生件数がテレワークの拡大とともに増加、9月には約5,500と3倍に増加しています。

テレワークの普及に伴い、社内で許可していないアプリケーションやクラウドサービスを利用する“シャドーIT”が増加していることや、セキュリティ対策が十分に施されていない私有PCを使って仕事をすることで、マルウェア感染や情報漏洩のリスクが拡大しています。顕在化していないセキュリティインシデントが多数発生している可能性もあります。

社外の様々な企業・組織とクラウドサービスを介したコワークやコラボレーションが盛んに行われるようになりました。そのような場合は、自社内からVPN経由でアクセスするのではなく、直接外部のクラウドサービスにアクセスする方が効率が良いです。

例えば、オンラインストレージを用いた情報共有など、顧客企業の要望に応じて、様々なクラウドのコラボレーションツールを利用せざるをえない場面も多々あります。しかし、十分なセキュリティ対策が施されていなければ、マルウェア感染や情報漏洩のリスクがあります。

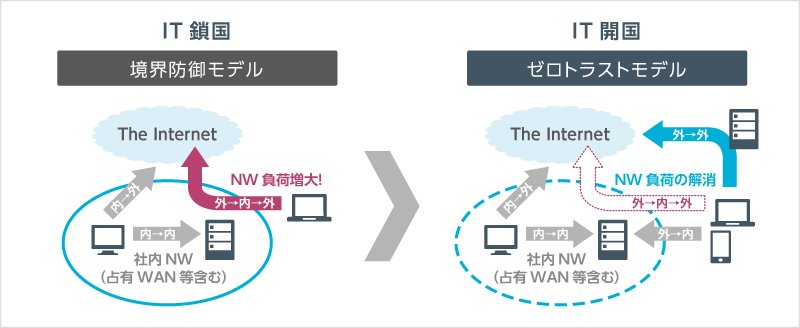

今や企業・組織には、社内のITや人材を利用するといった従来の「IT鎖国」の発想から、社外のクラウドサービスを活用したり、外部の人材とコラボレーションしたりする「IT開国」へと発想の転換が求められています。セキュリティ対策についても、オープンな環境に対応できるIT開国型のセキュリティモデル、すなわちゼロトラストの実装が求められています。

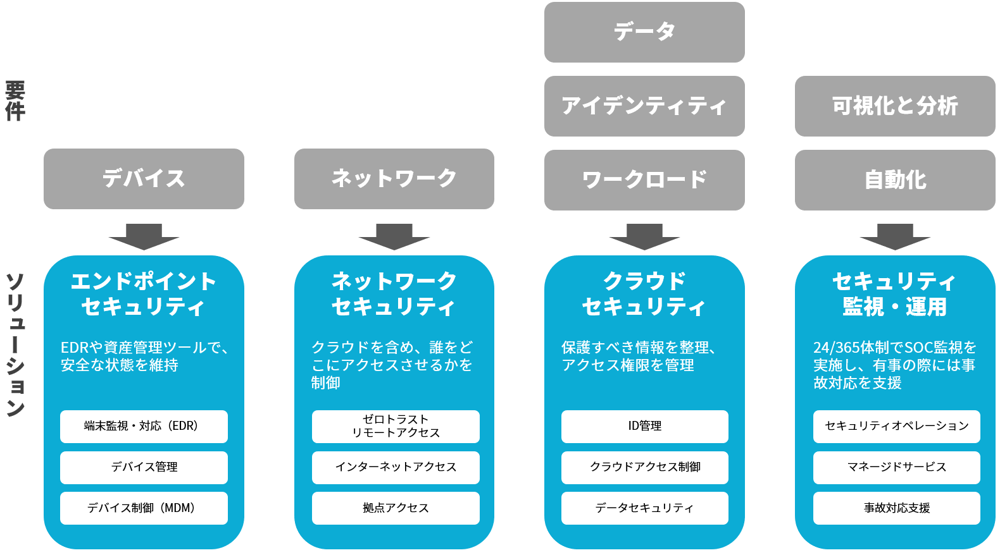

ゼロトラストセキュリティを企業の環境に実装する上で、重視したい要件として、デバイス・ネットワーク・データ・アイデンティティ・ワークロード・可視化と分析・自動化という7つが挙げられます。

下図のようにゼロトラスト要件ごとに、目的に合致したセキュリティソリューションを組み合わせて導入することで、環境に依存しない統合的な管理・制御が可能になるため、境界を意識することなくセキュリティを担保することが可能になります。

ゼロトラストモデルでは、端末を守っていた境界部分のセキュリティがなくなり直接インターネットへアクセスするようになるため、エンドポイントでのセキュリティ強化が必須になります。EDRなどを導入することで、端末を監視して、マルウェアを検知する機能や、不正なプログラムの実行防止、デバイスの隔離等を実現する必要があります。

■端末監視・対応(EDR)

・端末の挙動を常時記録し能動的に分析

・セキュリティインシデントの予防や早期発見

・被害を極小化

■デバイス管理

・会社貸与の端末、個人所有の端末を区別した端末登録

・端末所有権に応じたセキュリティ設定、アクセス制御

■デバイス制御(MDM)

・デバイス管理で登録した端末の設定管理

・アプリケーション/プログラムの配布

・端末設定の配布

エンドポイントからインターネットへの通信を、クラウドサービス等のアクセス先を含め、誰がどこにアクセスしてよいかを制御する必要があります。

■ゼロトラストリモートアクセス(ZTNA・SDP)

・VPNのクラウド化を実現

・グローバルのリモートアクセスを一本化/最適化

・アプリ/サービスに対してきめ細かにアクセスを制御

・SWGとの統合

■インターネットアクセス(SWG)

・リソースを気にせず利用可能

・URLフィルタや脅威防御機能等を提供

・モバイル端末のアクセスも一括管理

■拠点アクセス(SD-WAN)

・SaaS/インターネットアクセスの最適化

・WAN回線の有効利用

・仮想ネットワーク化による論理分割と物理集約

保護すべき情報を整理して、 IDと職責を紐づけてアクセス権限を適切に管理します。

■ID管理

・各種クラウドサービスのユーザを統合管理

・必要な人に必要な権限を付与

・一貫したライフサイクル管理

■クラウドアクセス制御

・クラウドサービスの利用状況を可視化/制御

・きめ細かいアクセスコントロール

・クラウド上のデータを検査

■データセキュリティ

・機密情報の監視と保護

・内部情報の不正な持ち出しを検知

・外的要因による情報漏えいの防止

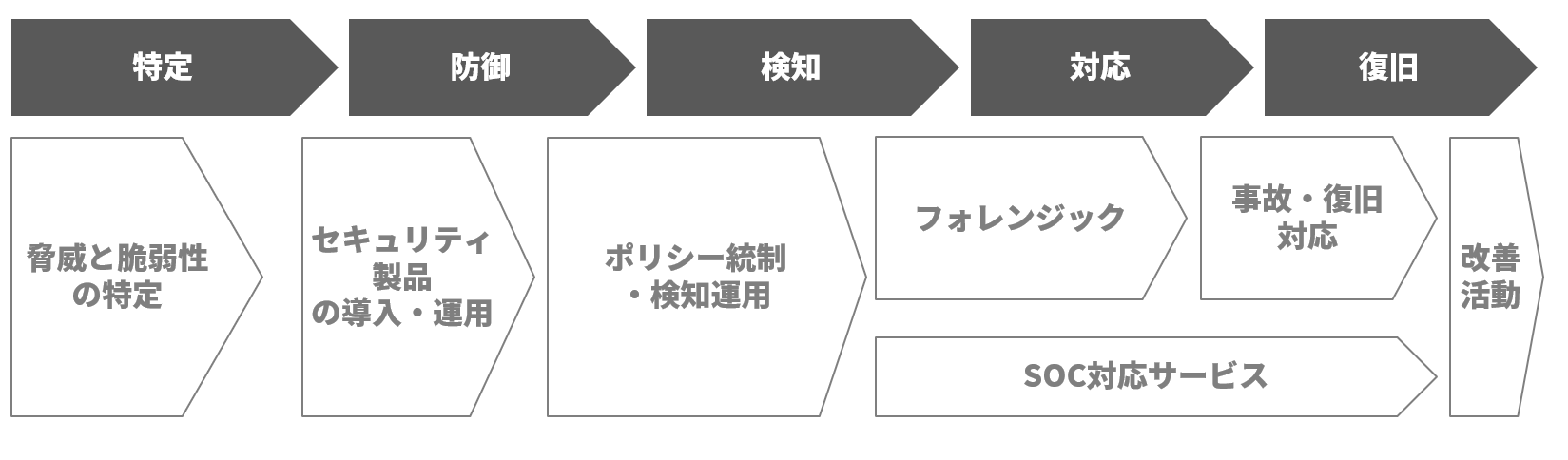

24/365体制でSOC監視を実施し、有事の際には事故対応を実施します。

■セキュリティオペレーション(SOC・MDR)

・24/365体制でのリアルタイム監視

・セキュリティインシデント対応の一元化

・監視→分析→フォレンジック→復旧まで一気通貫で対応

■マネージドサービス

・ソリューションを熟知した専門家による運用

・アクセス制御/ポリシー設計等の適切なセキュリティ運用と定期的なレビュー

■事故対応

・万が一のセキュリティ事故発生時に、事故対応体制を整備

・原因と被害範囲を調査

・事象が再発しないよう、根本原因の調査と再発防止策の検討

NRIセキュアはゼロトラストに関して、現状評価から全体設計、ソリューションの導入、さらには運用監視まで、企業のゼロトラストの実装を全方位でサポートしています。

また、野村総合研究所(NRI)グループの総合力を活かしたゼロトラストに関する多面的な提案やソリューションを提供することが可能です。ゼロトラストはセキュリティの領域にとどまらず、企業・組織のビジネスに新たな付加価値をもたらし、次なる成長をもたらすIT基盤を実現するものです。NRIセキュアは、長年、企業・組織のITの付加価値化を支援してきたNRIとの連携により、DXの推進に向けたクラウドサービスの活用といったIT戦略の策定など、将来的なIT変革のロードマップも見据えたゼロトラスト化の提案が可能です。

エンドポイントセキュリティ

ネットワークセキュリティ

クラウドセキュリティ

セキュリティ運用・監視

ゼロトラストセキュリティ・コンサルティング

情報システムやネットワーク、セキュリティインフラ、管理・運用プロセスや

社内ポリシーなどの大幅な変革をワンストップで支援

当社では、ゼロトラストの実現のために、以下の5つのステップで検討を進めていくことを推奨しています。

①ユースケース分析(アクセス先・方式・認証・元)

②システム化検討(統合ID管理導入)

③エンドポイント強化

④セキュリティ対策のクラウド化

⑤SOC連携の強化

詳細については、こちらよりお問い合わせください。

ゼロトラストがDXを実現するための必須条件ではありません。しかし、ゼロトラスト導入によって業務革新が起こるとするならゼロトラストを実現していくこと自体がDXだと言えます。

ゼロトラスト導入に企業の規模は関係ありません。しかし、従業員規模、導入規模によって導入負荷が異なるため、一概に全ての企業にとって必要なものではありません。ゼロトラスト導入に関してお困りの際には判断に迷うようなケースは当社までお問い合わせください。