働き方改革が重要視される今、リモートワーク推進でWeb会議システムを導入したり、チャットツールを導入する企業も増えてきているのでないでしょうか。しかし、ビジネスの現場でコミュニケーションツールとしてメールを使う場面はまだまだ多いでしょう。

それ故、サイバーセキュリティ脅威としてメールを使った攻撃は依然として多くあります。(標的型、ばらまき型、フィッシング、BEC、...etc.)

被害を少しでも減らすための1つの対策として不審メール対応訓練があり、NRIセキュアは多くのお客様にメール対応訓練サービスを提供してまいりました。本記事ではその実績から見えた「不審メールに気づくためのポイント」について解説します。

『不審メール対応訓練』とは?

メールを経路とした攻撃に備えて、多くの組織では、システムによる対策(不審なメールのフィルタリング、検知など)の導入が進んでいます。

しかし近年、攻撃者はその対策をすり抜ける巧妙なメールを用いて攻撃を仕掛けてきます。これによって、マルウェアやランサムウェアへの感染や、送金詐欺に遭うといった被害が後を絶ちません。したがって、メール訓練を実施して従業員のセキュリティに対する意識を高め、「不審なメール」を識別する力を身につけることは、メール攻撃への有効な防御策になると言えます。

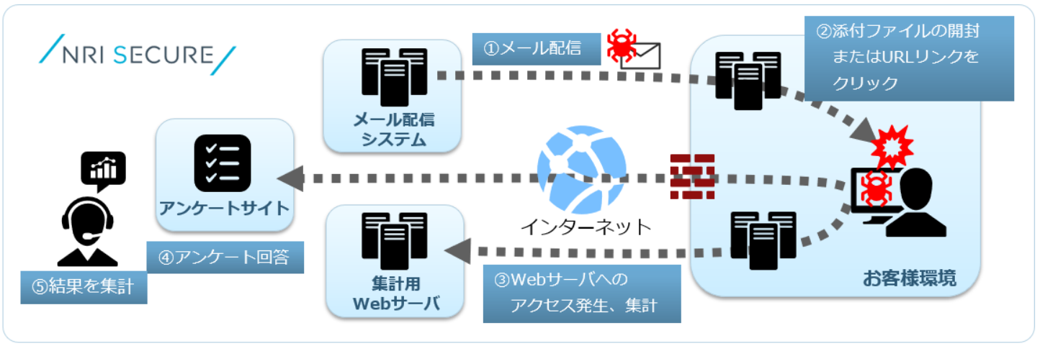

メール訓練は一般的に以下のような手順で実施します(図1)。

訓練対象者に対し、疑似攻撃メールを送付訓練対象者による疑似攻撃メールの添付ファイルやURLのクリック状況を集計訓練終了後、必要に応じて訓練対象者向けに、訓練期間中の様子やセキュリティに対する意識を調査

図1. メール訓練イメージ(NRIセキュアサービスサイトより引用)

NRIセキュアが提供するメール訓練サービスは、株式会社アイ・ティ・アールが調査した、2016年度および2017年度の国内サイバー・セキュリティ・コンサルティング・サービス市場において、2年連続ベンダー別売上金額シェアNo.1を獲得するなど、実績が豊富です。

(https://www.nri-secure.co.jp/news/2018/0711l)

以降では、その実績に基づいた分析結果をご紹介します。

分析結果は1冊のレポートにまとめていますので、是非ダウンロード(無料) してみてください!

メール訓練経験者と未経験者でアクセス率に明確な差?

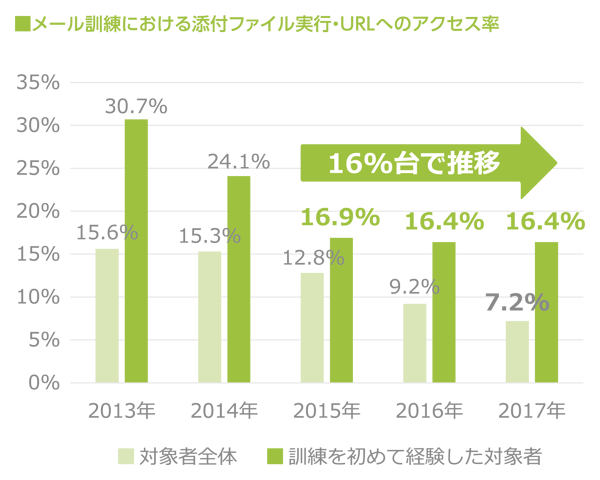

2017年4月~2018年3月までにNRIセキュアが顧客向けに実施したメール訓練の結果を分析したところ、対象者全体の「添付ファイル実行・URLリンクへのアクセス率」は7.2%となりました。これは、過去5年の当社統計上、最も低い値でした。

年次のイベントとしてメール訓練を取り入れている企業は多いです。メール訓練を繰り返し実施することで、普段の受信メールに対する注意力が向上している結果であると考えています(図2)。

| 標本対象者数 | |

| 2013年 | 101,326アドレス |

| 2014年 | 190,730アドレス |

| 2015年 | 565,376アドレス |

| 2016年 | 837,703アドレス |

| 2017年 | 646,256アドレス |

図2. メール訓練における添付ファイル実行・URLへのアクセス率

(NRIセキュア 「サイバーセキュリティ傾向分析レポート2018」)

一方、初めて訓練を経験した対象者の場合は、直近の3年間では、このアクセス率が16%台を推移しており、およそ6人に1人がアクセスしていることになります。なお、初回経験者のアクセス率は低下傾向にはあり、これは、メールに起因する攻撃についての研修など、知識の全体的な向上による影響であると考えられます。しかし、それでもなおメール訓練経験者と未経験者の間のアクセス率には明確な差を確認できます。

メール訓練によって従業員の注意を惹く効果は永続的なものではありません。経験者・未経験者問わず、メール訓練を継続的に実施して、セキュリティに対する啓発活動を行うことは重要であると言えます。実施方法については、対象者をサンプリングしての実施、全従業員を対象に一斉に実施など、企業によって特色があります。なお、新入社員や中途社員など、未経験あるいは実施経験数の少ない従業員に対しては、特に積極的にメール訓練の対象者として取り入れていくのが良いでしょう。

不審なメールに気づける人と気づかない人の差が浮き彫りに

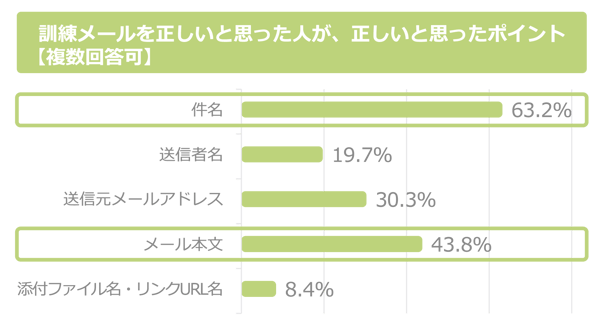

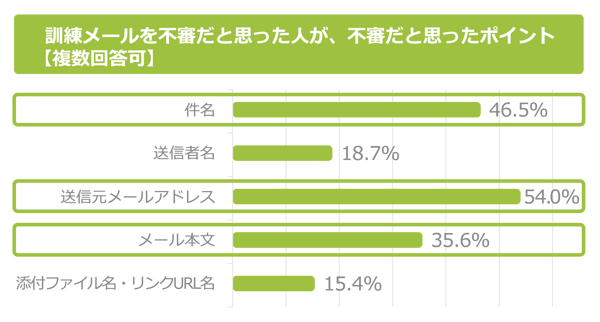

2017年4月~2018年3月の間に、メール訓練対象者に実施したアンケートによると、訓練メールが不審であると気付かなかった対象者の多くが、主に「件名」や「メール本文」に着目していました。これに対し、不審であると気付いた対象者は、「件名」「メール本文」に加え、「送信元メールアドレス」にも着目していることが分かりました。

訓練メールの本文、件名、送信元メールアドレス、またその内容は、訓練実施企業によって異なるので一概には言えませんが、それでも、不審メールに気付く対象者は、普段の受信メールの取り扱いにおいて、より多くの箇所に注意を払っていることが分かります(図3)。

標本数 18,870件

図3. メール訓練対象者に実施したアンケート結果

(NRIセキュア 「サイバーセキュリティ傾向分析レポート2018」)

近年、不特定多数の組織を対象に繰り広げられている「ばらまき型」攻撃により、バンキングマルウェアやランサムウェア等の感染被害に遭う組織が後をたちません。かつてこの攻撃に用いられた日本語のメールは、表現や記載が不自然なものがほとんどでした。しかし最近では、従業員が日常的に受信するメールを騙り、自然な日本語を用いたメール*も多く確認されるようになりました。

内容や表現が自然な攻撃メールを受信した場合、「件名」や「本文」のみの情報を頼りに、不審であることに気付くのは困難です。

*例:著名な企業やブランドが日常的に配信するメールを装ったり、内容をシンプルにして不自然さを取り除いたりしたメール等。

メールセキュリティ対策の全体像|企業が実施すべき7つのポイント

メール訓練では、攻撃手法の全てを再現して従業員に体験させることはできません。ただし、疑似体験を通じて身に覚えのないメールの添付ファイルやURLリンクをクリックしないといった基本動作はもちろん、「件名」「本文」「差出人の情報」「受信した時期」などを総合的に勘案して、違和感に気付く習慣を身につけさせることに役立ちます。

また、メールがコミュニケーションの主要な手段であり続ける限り、今後も攻撃手法はますます巧妙化していくと考えられます。巧妙化する攻撃手法の特徴を1人1人に理解させるための取り組みとして、メール訓練はこれからも組織にとって重要な施策の一つであり続けるのではないでしょうか。

本記事でご紹介した内容は「サイバーセキュリティ傾向分析レポート2018」にも掲載されています。

全文ご覧になりたい方は以下から無料ダウンロードできますので是非アクセスしてみてください!

おわりに

本記事でご紹介してきたように、メール攻撃の内容は年々巧妙になっているので、訓練は継続的に実施していくことが望ましいです。

未実施の企業、継続的に実施できていない企業は、この機会に実施検討してみてはいかがでしょうか。

また、Secure SketCHに登録すると、メール訓練等のインシデント対応訓練をどのくらいの国内企業が実施しているかがすぐにわかります。

是非、登録して確認してみてください!

Secure SketCHへの新規登録(無料)はこちらから!