「法規施行が変える自動車のサイバーセキュリティ」と題して全5回にわたり、法規対応を含め、自動車業界におけるセキュアな製品の開発や市場投入後の製品セキュリティ維持に向けた取り組みについての解説、及び株式会社NDIAS(※1、以下NDIAS)の自動車のサイバーセキュリティに関するナレッジについてご紹介をしています。

第1回 車両サイバーセキュリティのプロセス構築方法|CS法規対応の勘所

第2回 自動車のセキュリティ評価手法|攻撃者とのギャップを埋めるグレーボックステストとは?

第3回 自動車業界におけるPSIRT活動|製品ライフサイクル全体に必要な実践的対策

第4回 車両ソフトウェアをセキュアにアップデートするための4つの要素

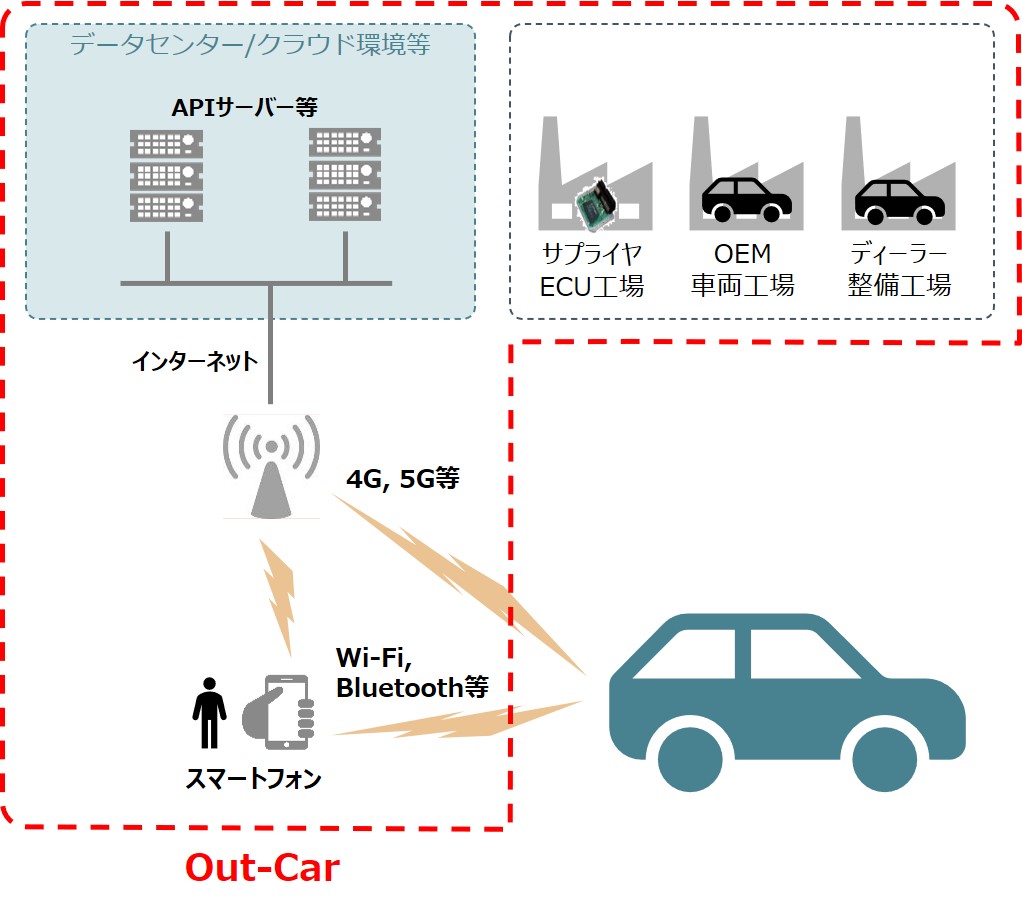

自動車のコネクテッドサービスに必要なバックエンドサーバや、車両工場、ECU工場、整備工場などの自動車の外側の領域は、Out-Car(アウトカー)と呼ばれており、NDIASではOut-Carにおけるセキュリティ評価も多数行っています。

本連載の最終回となる今回は、自動車のOut-Carに関するセキュリティのうち、コネクテッドサービスを通じてIn-Carのシステムと密接に関わる部分の脅威とその対策について解説します。

(※1)株式会社NDIAS:NRIセキュアテクノロジーズとDENSOの合弁会社として2018年12月に設立

Out-Car(アウトカー)とは何か?

自動車がネットワーク経由で様々な機器と繋がり、サービスを提供するコネクテッドサービスが普及してきています。一般的には、コネクテッドサービスは車載器とバックエンドサーバ等の外部システムが連携してサービスを提供します。

これらバックエンドサーバ等のシステムは、自動車内部のシステムをIn-Car(インカー)と呼ぶのに対し、車両工場、ECU工場、整備工場などと合わせてOut-Car(アウトカー)と呼ばれます。

図.コネクテッドシステムにおけるOut-Car領域の位置づけ

Out-Carのシステムについては、既に攻撃事例や脆弱性の報告が複数あります。また、自動車のサイバーセキュリティに関する法規であるUN-R155(※2)では、Out-Carにおける脅威や対策についても含まれており、In-CarとあわせてOut-Carにおけるセキュリティ対策も求められています。

(※2)UN-R155:車両のサイバーセキュリティ及びサイバーセキュリティ管理システム(CSMS)に関する規定

Out-Carシステムとその脅威

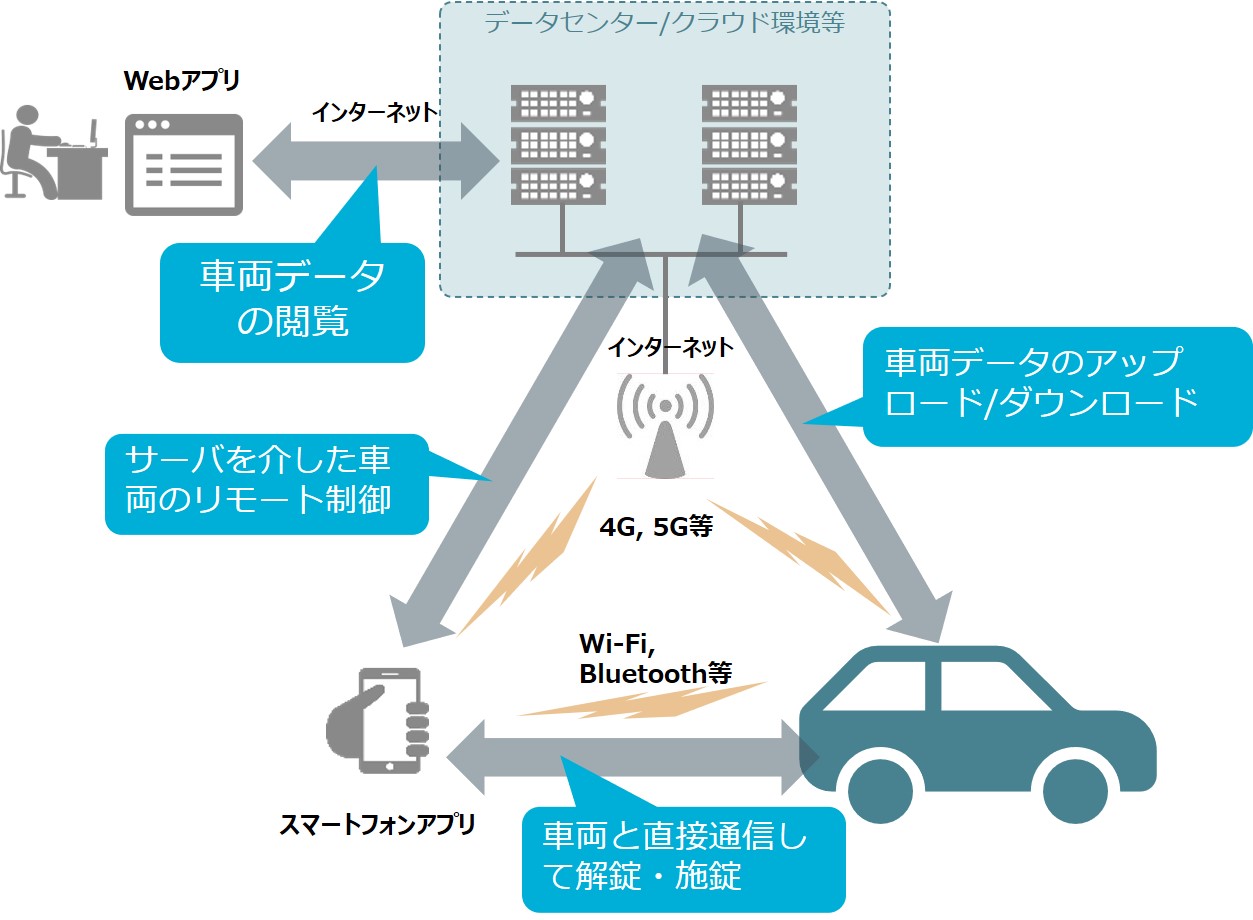

コネクテッドサービスが拡大するにつれて、自動車と連携する様々なOut-Carのシステムやデバイスが出てきています。自動車の状態をユーザに通知してくれるようなコネクテッドサービスであれば自動車と通信を行うバックエンドサーバが、自動車の鍵をリモートで解除できるデジタルキーであればスマートフォン等がOut-Carのシステムやデバイスとして登場します。

図.自動車と連携するOut-Carシステムのイメージ

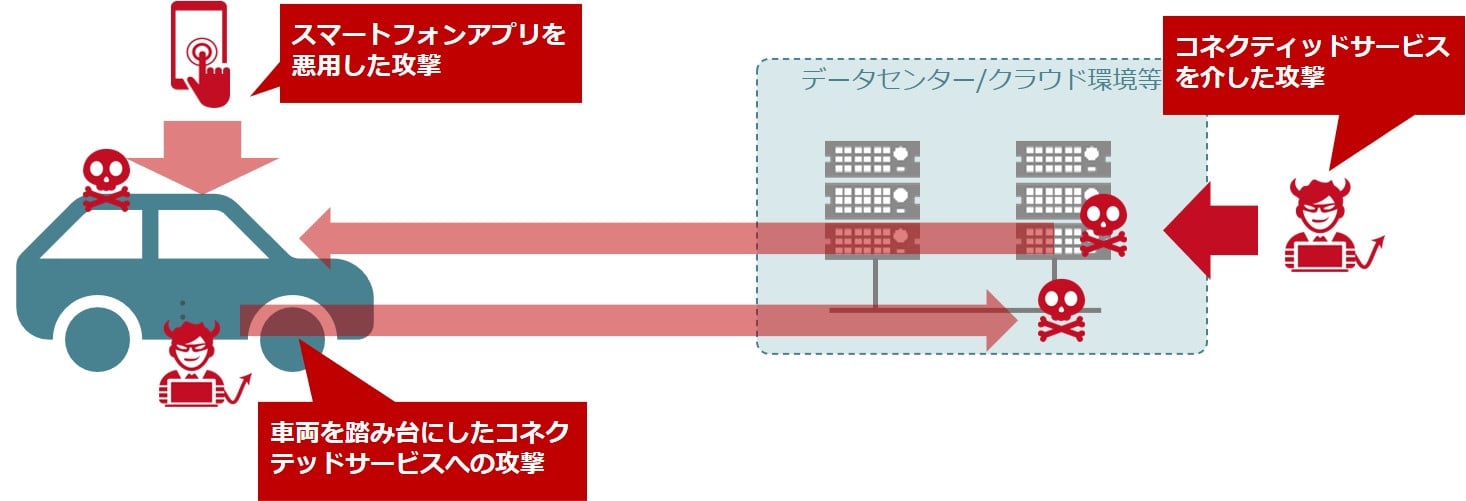

これらのOut-Carのシステム経由でコネクテッドサービスや自動車に影響を与える攻撃は既に現れています。

例えば、スマートフォンから自動車のエアコンの操作や状態を確認できるコネクテッドサービスにおいて、サーバ側のWebアプリケーションに脆弱性あり、それを突いた攻撃をすることで、他人の所有する自動車のエアコンを操作や自動車の状態を確認することが可能であるとセキュリティ研究者によって報告されたことがあります。報告時点では機能が限られているため被害もエアコンのオンオフ程度でしたが、将来的により高機能なコネクテッドサービスが登場して攻撃を受けた場合、被害がより深刻になる可能性があります。

また、車両自体を悪用してコネクテッドサービスのサーバ側を攻撃する事例を報告されています。車両自体に脆弱性があったことが契機ではありますが、車両自体になりすましてサーバ側に不正接続して情報を窃取するといった攻撃事例が報告されています。

図.Out-Carシステムにおける脅威例

今後もコネクテッドサービスの拡大は続くと考えられ、その拡大に合わせてセキュリティの問題も大きくなっていく事が推測されます。

コネクテッドサービス全体を俯瞰するOut-Carシステムのセキュリティ対策

コネクテッドサービスのセキュリティに対応するには、In-Carのセキュリティ対策に加えてOut-Carに関する対策が必要となります。前述のセキュリティインシデント事例の様に、バックエンドサーバ等のOut-Carのシステムに関する脆弱性が自動車全体に影響を与えてしまう可能性があるためです。

基本的には、Out-Carのシステムに対するセキュリティ対策は、一般的なWebシステムやデバイスのセキュリティ対策と同様です。例えば、Web APIサーバであれば設計段階でのセキュリティ対策の検討や実装段階でのセキュアな開発の実施、システムリリース前のセキュリティ診断の実施等が有効な対策となります。

ただし、Out-Carのシステムに関するセキュリティ評価や対策を検討する場合は、一般的なWebシステムとは異なり、次の2点に考慮するとより効果的です。

考慮すべき点① 自動車システム全体への影響

Out-Carのシステムは一般的なWebアプリケーションやスマートフォンアプリケーション、IoTデバイスであるため、基本的には既存のITシステム向けのセキュリティ評価や診断を実施して対策を行います。しかし、取り扱う情報の自動車における重要度や検出した脆弱性が自動車全体に与える影響を考慮する必要があります。Webシステムやスマートフォンアプリケーション単独の影響だけではなく、自動車のシステムに精通した専門家による自動車への影響について正確な判断が求められます。

考慮すべき点② コネクテッドサービスとしての総合的な評価

コネクテッドサービスはIn-CarとOut-Carのシステムが連携してサービスを提供します。In-Carの車載システムとOut-Carのバックエンドサーバ等を別々にセキュリティ評価する事も可能ですが、その場合はOut-Carで出た問題がIn-Carに与える影響についてまで考慮されない可能性があります。

In-CarとOut-Carの評価を併せて実施する事によって、システムの一部で検出された問題がシステム全体に与える影響についても、推測だけではなく実際に評価する事も可能となります。

まとめ

本記事では、コネクテッドサービス、特にその中でもOut-Carのシステムに対する効果的なセキュリティ評価・対策について解説しました。

NDIASでは自動車のシステムに精通したコンサルタントがIn-CarとOut-Car両方のセキュリティ評価・診断サービスを提供しています。コネクテッドサービスのシステム全体を一括して評価する事が可能です。さらに詳しく説明を聞きたいという際には、お気軽にNDIASまでお問い合わせください。

■関連サービス

コネクテッドサービスセキュリティ評価:https://ndias.jp/service/assessment/connected.html