DEF CONは世界有数のセキュリティ国際会議であるBlack Hat と同時期にアメリカのラスベガスで開催されるハッカーの祭典です。Black Hatと同じくセキュリティの専門家が集う国際的なイベントですが、その歴史はBlack Hatよりも古く、今年で32回目の開催となります。

今回はNRIセキュアテクノロジーズのグループ会社であり、自動車のサイバーセキュリティを専門とする株式会社NDIAS(エヌディアス)のメンバーによる、DEF CON参加レポートをお送りします。

大規模な企業ブースや研究・調査結果の報告といった、しっかりとした講演があるBlack Hatと比較すると、DEF CONは様々なジャンルごとに小規模な展示や講演、イベント等が行われている、よりカジュアルなイベントです。世界最高峰のセキュリティコンテストなども行われ、世界中からセキュリティの専門家が集まることから、「ハッカーの祭典」とも呼ばれています。

2024年のDEF CONはラスベガスの大規模なカンファレンスセンターであるLas Vegas Convention Center(LVCC)で行われました。昨年、一昨年は複数の会場に分かれて開催されていましたが、今年は場所を変えてLVCCのみで開催されました。

DEF CONのメイン会場であるLVCC West

新会場で開催された2024年のDEF CONをご紹介

DEF CONは、企業ブース等の展示・講演があるBlack Hatと比べ、セキュリティ愛好家(いわゆる”ハッカー“)が集う、ハッキングに関する大規模かつ歴史的なカンファレンスです。参加費もBlack Hatと比較して非常に安価であり、カンファレンスの目的は年に一度の愛好家たちによる情報交換といえるでしょう。

2024年のDEF CONは、これまでとは異なる会場での開催となりました。これまでラスベガスのStrip(ストリップ)と呼ばれる通りを中心として開催されてきました。今年は場所を大きく変え、Las Vegas Convention CenterのWest Hallにて開催されました。

Las Vegas Convention Center West Hall メインエントランス

これまでの会場は複数ホテルを横断して開催していたため、参加者の移動は少々困難であったのに対し、今年は同じ建物での開催であったため、移動やトークセッションの聴講は比較的容易であったように感じました。

LVCC Westのエントランスに映し出されている巨大サイネージ

DEF CONの特徴の一つとして” Village” (日本語にすると”村”)と呼ばれる特定のテーマに特化したスペース、およびコミュニティが挙げられます。各Villageは、DEF CON以外のカンファレンス(日本国内ではCODE BLUE等)にも出展していますが、DEF CONに出展するVillageの数は世界最大です。

各Villageでは、Black Hatと同様にトークセッションを聴講することはもちろんですが、そのコミュニティでの有名人やその他有識者とのコミュニケーションをとったり、展示やデモを見たり、ワークショップへ参加したり、CTFやContestへ参加する等、その楽しみ方は様々です。

代表的なVillageとして、Red Teamingに関するコミュニティであるRed Team Village、それに対するBlue Team Village、近年その重要性が再認識され注目が高まりつつあるOSINTに関するコミュニティであるRecon Village、似ているものの人間工学に着目したSocial Engineering Community Village等が挙げられます。今年は特にAIの注目度が高く、AIを活用したコンテストであるAIxCC (AI Cyber Challenge)とその展示の規模はセキュリティのトレンドを反映していると言えるでしょう。今年も例年通り40を超える様々なVillageが開かれていましたが、会場変更に伴い、各Villageへの来訪はより容易なものとなりました。

AIxCCの入口および内部の様子(街のようになっており、その規模は他Villageを大きく上回ります)

Aerospace Village(航空関連のVillage)でのワークショップの様子

また、例年長蛇の列が形成されるイベント物販は今年も健在であり、初日でTシャツやステッカーなどの人気商品が品切れとなるも2日目には再度長蛇の列ができていました。NDIASメンバーは2日目の物販開始2時間前から並びましたが既に列ができており、販売開始時点では廊下に並びきれないほどの人であふれかえっていました。ただし、今年はスマートフォンアプリ”Hacker Tracker”に物販の在庫情報がリアルタイムで更新されており、在庫の無い商品のために無駄に並ぶことはありませんでした。

物販内部の様子

物販の販売開始を待つ人たちの列

自動車セキュリティを専門とするNDIASは、主に自動車セキュリティに関するイベントや講演が行われるCar Hacking VillageのCTFに参加しました。以降は、その内容について詳しく紹介します。

Car Hacking Villageに参加

Car Hacking Village(CHV)では自動車セキュリティに特化した講演、展示、そしてセキュリティコンテストであるCTF(Capture The Flag)が行われています。それぞれどのような内容だったのか紹介します。

Car Hacking Village入口と会場の様子

Car Hacking Villageの講演を聴講

DEF CONでは、メイントラックにおける講演に加え、各Villageにおける講演が行われています。Black Hatでの講演と比較すると気軽に発表できるもので、各Villageに関連した技術的にディープな脆弱性の話や、「Creator Stage」と呼ばれる独創的なプロダクト・ツールの発表等、多種多様な発表を聴くことができます。

今年のCHVでは以下のような講演がありました。

【会場での発表】

- EVとの充電通信に用いるデバイスの脆弱性と専用ツールの説明

- ホワイトハウスの政策担当者視点でのEV充電ネットワークのセキュリティリスクに対する取り組みの説明

- UDSのファジングを用いて特定した脆弱性の説明

- Texas Instruments社のBluetoothスタックの脆弱性の説明

- ラーニングコードの脆弱性を用いたドア開錠の説明

- Bluetoolkitを用いた脆弱性の特定の説明

- キャデラック ATS-Vのデジタルゲージクラスターを置き換える手法の説明

- DEF CONの各Villageスタッフによる裏側の紹介

発表後には必ずQAのセッションがあり、各発表で活発な意見交換が行われていました。こうしたディスカッションを聞く、あるいは直接発表者とコミュニケーションをとることができるのが現地で発表を聞く最大のメリットといえるでしょう。

講演会場の一例(CHVだけでなく様々なジャンルの発表が行われます)

実際に触れられるCar Hacking Villageの展示

CHVでは自動車セキュリティに関する機器が展示されています。

Car Hacking Village CTFの優勝賞品である自動車の展示

CTF会場には、後ほど紹介するCTFの優勝賞品であるEVが展示されており、CHVを訪れた人は自由に触れることができ、さらに許可を得たうえでサイバー攻撃を試すことが可能でした。

展示されていた優勝賞品のEV

解析練習用のトラック(トレーラーけん引用トラクター)

例年、会場には自動車ネットワークを模したテストベンチが設置されており、初心者向けのチュートリアル等が提供されています。今年はメインスポンサーの一つである非営利団体が実車のトラック(大型用トレーラーをけん引するためのトラクター車)を設置しており、誰でも自由に自動車解析の練習が行えるようになっていました。参加者は、このトラックに対して実際にサイバー攻撃を試すことができました。

展示されていた解析練習用のトラック

Car Hacking Village CTF(Capture The Flag)への参加

DEF CONでは予選を勝ち抜いて参加できる世界最高峰のハッキング大会である『DEF CON CTF』が有名ですが、各Villageにおいても、それぞれのコミュニティのテーマに沿ったCTFが多数開催されています。

CHVでは自動車セキュリティに特化したCTFが行われており、今年も多くの参加者が競い合っていました。CHVのCTFには予選が無く、当日会場に行って自由に参加することができます。例年とは異なり今年はオンライン上からのチャレンジできる問題は少なく、会場に配置されている実機を扱う必要がある問題が多く出題されたことが特徴でした。

開場を待つ人たち。通路を埋め尽くすほどの人だかりとなっており、DEF CONに対する熱気が伝わってきます。

今年のCHV CTFでは実際の自動車を用いた問題や、トレーニング用のテストベッドを用いた問題、ラジコン操作の電波を用いた問題等、様々な形式で出題が行われました。特にファームウェアのリバースエンジニアリングが必要となる出題が多く、高得点を狙うにはバイナリの解析に取り組むことが求められました。

今年のCHV CTFでは、運営チームが作成した問題だけでなく自動車メーカやセキュリティサービスベンダが作成した問題が出題されていたため、例年より幅広く、かつ難易度が高い問題が多かったように感じました。

実車を用いた問題

実車問題として、EVのピックアップトラックを題材とした問題が出題されました。Webインターフェースを手掛かりに車両に侵入し、ドアロックを解除することが最終的なゴールとなっていました。

実車問題の題材であるEVピックアップトラック

実車問題に挑戦するNDIASメンバー

教育用テストベッドを用いた問題

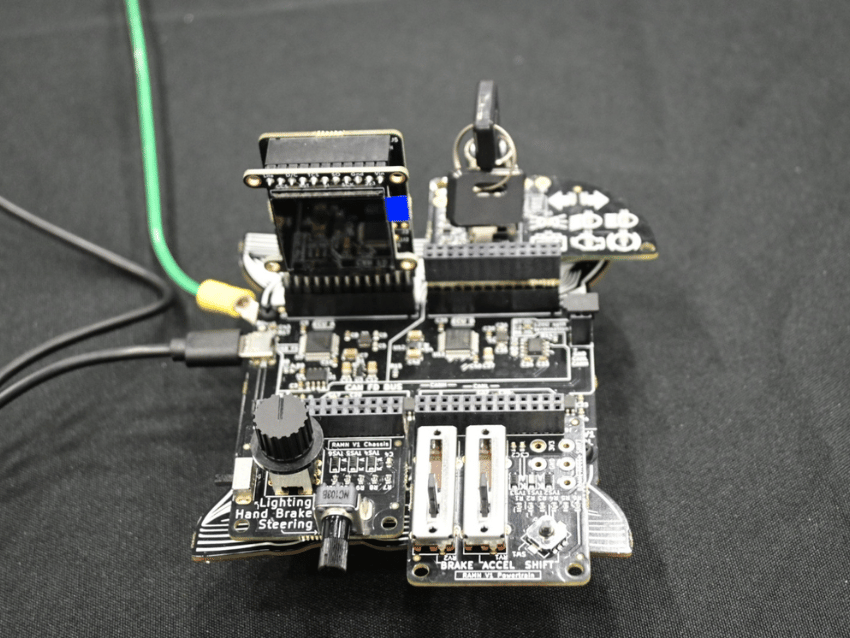

自動車セキュリティの教育を目的に開発されたテストベッドを用いた問題も出題されました。このテストベッドは1枚の基板に4つのECUとそれらをつなぐCANバスが模擬されており、ボタン操作により車両運動やライトの状態を変化させることや、LCDにより車両状態を確認することができます。もちろん、CANバスに接続してCAN通信に対する様々な攻撃を行うこともできます。

会場に設置された教育用テストベッド

Car Hacking Villageのバッジを利用した問題

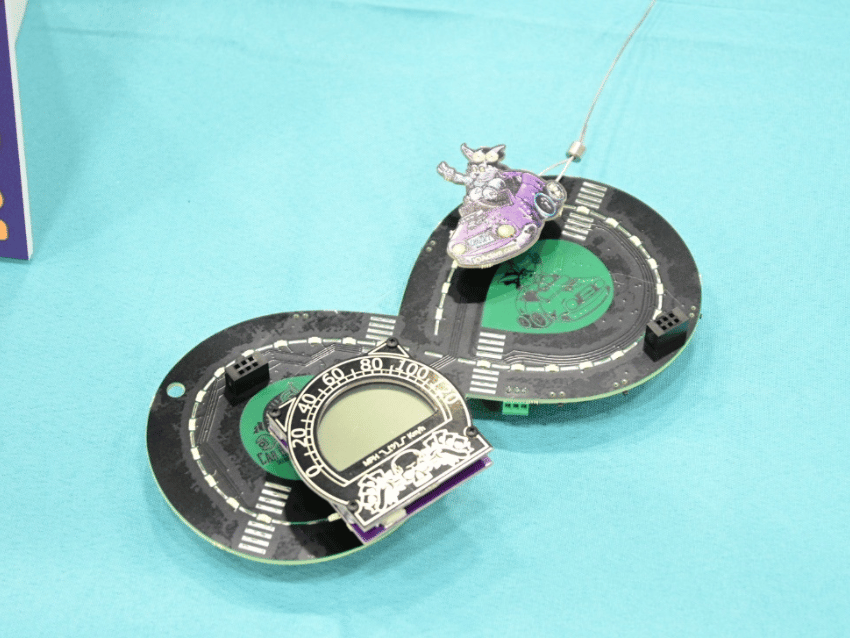

多くのVillageでは、Villageをモチーフとした“バッジ”と呼ばれる首にぶら下げるガジェットを毎年販売しており、CHVでは例年車を題材としたバッジ(ガジェット)が販売されており、例年CTFの問題にもなっています。

今年はサーキットをモチーフとしたメインのバッジと、メインバッジに接続できるアドオンが3種類ありました。メインバッジとアドオンは、バッジ内部のCANバスを介して接続し、相互通信するものでした。CTFの挑戦者は、フラグを得るためにCANインターフェースから様々な攻撃を試すことができます。

CHV会場で販売されていたバッジとアドオンの一部

バッジを利用した問題としては、メインバッジに隠されたフラグを発見するものや、メーターを模したアドオンのファームウェアを解析して脆弱性を利用しフラグを出力させる問題が出題されました。次に実際の問題例と、そのフラグの入手の仕方を紹介します。

実際の問題例( Secret Menu )

この問題は、問題文として「Look away while I input my password!」という内容と、LCDとCANインターフェースを持つ教育用のテストベッド、およびそのファームウェアのバイナリが提供されました。

CTFでは問題文が丁寧に説明されず、どのような問題であるか検討する必要がありますが、本問題に関してはパスワードを入力することで隠されたメニューにアクセスするような問題と想像できます。

会場に設置された実機を操作すると、LCD上でデバッグスクリーンに遷移することができます。しかし、「DEBUG DISABLED Awaiting secret code」と表示されるため、秘密のコードを特定して送信する必要があると想定しました。

初期状態の無効化されたデバッグスクリーン

提供されたファームウェアをデコンパイルしてみると、関数名等のシンボル情報が残存していたためデバッグ機能を有効化する箇所を容易に特定することができました。デバッグ機能を有効化するには6つのCAN IDについてそれぞれデータ部の特定のバイトが特定の値をとる必要があることが分かりました。

ファームウェアの解析結果(デバッグ機能有効化に必要な入力値を検証する処理)

ファームウェアの解析結果(デバッグ機能有効化に必要な入力値を検証する処理

解析して特定した6つのCAN IDに対して、デバッグ機能の有効化の条件を満たすようにペイロードを設定して送信しました。その結果、USBシリアルインターフェース経由のデバッグ機能が有効化されました。

デバッグ機能有効化のために送信したCANのログ(抜粋)

|

can0 TX - - 011 [8] 0E E0 0E E0 0E E0 0E E0 can0 TX - - 027 [8] 0F 50 0F 50 0F 50 0F 50 can0 TX - - 069 [8] 0D 80 0D 80 0D 80 0D 80 can0 TX - - 501 [8] 02 02 02 02 02 02 02 02 can0 TX - - 271 [8] 01 01 01 01 01 01 01 01 can0 TX - - 453 [8] 03 03 03 03 03 03 03 03 can0 TX - - 011 [8] 0E E0 0E E0 0E E0 0E E0 can0 TX - - 027 [8] 0F 50 0F 50 0F 50 0F 50 can0 TX - - 069 [8] 0D 80 0D 80 0D 80 0D 80 |

デバッグスクリーン上では、ユーザー名のCRCが「DA5DD355D」に一致しないためフラグを出力しないとのメッセージが表示されました。

総当たりによりCRCが一致する文字列「Goynoc」を特定し、USBシリアルインターフェースのデバッグ機能を使用してユーザー名に設定することでフラグを取得することができました。

取得したフラグ「flag{CRC_OF_THE_YEAR_AWARD}」

(番外編)Vegas Loopに試乗

会場のLVCC周辺にはラスベガスの地下輸送システムVegas Loopがありました。利用者は乗り場に行くと目的地に応じた待機列に案内され、専用のトンネルを専門のドライバーが運転するEVに乗って目的地まで移動することが可能です。専用のトンネルを利用するため、信号待ちや渋滞がなくスムーズに移動することができます。

2024年8月時点でVegas Loopが利用可能な地点は限定的でしたが、今後も大幅に拡大予定となっており、来年以降参加される方は是非活用してみてください。

Vegas Loopの乗り場

トンネル内は色が変化するライトで照らされており、見え方を変化させて乗客に飽きさせない工夫をしているように感じました。

Vegas Loopのトンネル内の様子

最後に

今年のDEF CONは昨年までとは異なり、会場が一つに集約されていたため、各Villageや展示の往来がしやすく、多くの来場者が様々なVillageに気軽に参加することができ、例年よりも盛り上がっているように思いました。

そのDEF CONの中でも、電動化・SDVの波が来ている自動車セキュリティが改めて注目されており、他のVillageと比較しても、会場の入り口近くに実物の車両を複数展示しているCHV会場は目立つためか、多くの来訪者がいたように見受けられました。また、連日、開場時刻の数時間前から会場入り口で待機をしていたのはいずれもCHV CTFの参加者であったことから、ハッカーたちの自動車分野に対する興味関心がかなり高いと感じました。

NDIASは自動車セキュリティを事業としているため今回Car Hacking Villageに集中的に参加しましたが、DEF CONでは様々なテーマのVillageがあるため、現地参加した際はご自身の興味があるVillageに参加して最新のセキュリティ状況や現地の熱気を味わってもらえればと思います。

用語一覧

- CAN: Controller Area Networkの略で、車載ネットワークで広く利用される通信プロトコル。

- CRC: Cyclic Redundancy Checkの略で、データの誤り検出方式の一つ。

- SDV: Software Defined Vehicleの略で、ソフトウェアによって車両機能や性能を変更可能とするコンセプト。