新型コロナウイルスの感染拡大防止の一環として、企業では「テレワークでの業務」が一般的になりつつあります。日本政府としても、新型コロナウイルス蔓延以前とは異なった「新しい生活様式」の中でテレワークを推奨しており、筆者も4月上旬からテレワークに移行しています。本記事執筆時点(2020年6月下旬)においては、一度も出社せずに業務が継続出来ており、その可能性を肌で感じています。

ところで、テレワークでの業務時は何らかの手段で社内システムと接続する必要がありますが、今は「VPN」を使った接続が最も普及している接続方法ではないでしょうか。VPNに接続した端末は社内ネットワークの一部と解釈されるため、社内システムに直接アクセスできるとともに、既存の社内ネットワークセキュリティによる多層防御も有効になります。

また、ネットワークセキュリティ製品のログを監視していれば、インシデントの兆候にもいち早く気づくことが出来ます。このようにVPNは安全なリモート接続を可能とする便利な仕組みですが、一方で、マルウェア感染等が発生した場合には、「インシデント調査」が困難になるケースもあります。

そこで本記事では、実際に発生したテレワーク環境でのインシデント事例を参考に、テレワーク時におけるエンドポイントセキュリティの課題や対応策について解説致します。

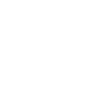

前提となるテレワーク環境

まず、インシデント事例に入る前に前提となるシステム環境についてご説明します。

この環境のポイントとしては、次の3点です。

- 社内ネットワーク経路上には、FirewallやProxyといったセキュリティ製品が設置され、ログ取得やアクセス制御がされている。インシデント発生時には、ログ分析による影響範囲の調査やアクセス制御による緊急対策を実施している。

- 持ち出し端末には、アンチウイルス、資産管理、USBデバイスの接続制御といったセキュリティ対策ソフトが導入されている。

- VPN接続時は、社内ネットワークを経由してインターネットに接続する。VPN非接続時は、端末からインターネットに対して直接通信が可能。

このようなシステム構成は、世の中で一般的に用いられており、自組織でも同じような運用をされているケースも多いのではないでしょうか。

テレワーク環境でどんなインシデントが発生したのか?

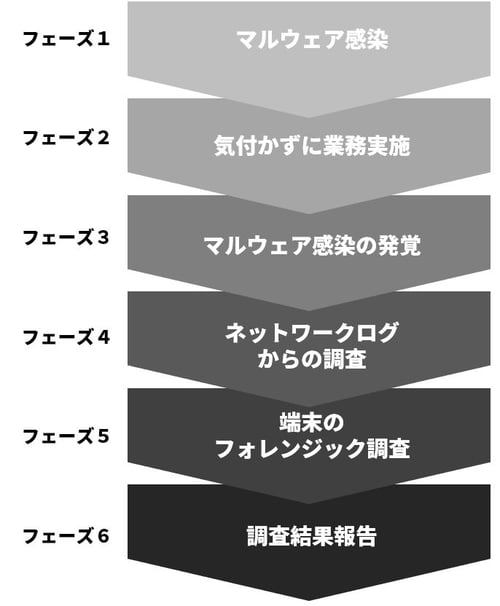

今回ご紹介するインシデント事例は、テレワーク時に利用していた持ち出し端末がマルウェアに感染したことから始まります。時系列で表すと以下のようになります。

- 【テレワーク環境で発生したインシデント事例の概要】

-

フェーズ1 マルウェアの感染

テレワーク中30分ほど離席した際、ユーザが自覚しない間にVPN接続が切れていた。その状態で、インターネットに直接アクセスをし、とあるウェブサイトを閲覧した際にマルウェアに感染してしまった。

フェーズ2 気付かずに業務実施

アンチウイルスソフトなどでも検知しなかったため、VPNを再接続して業務を継続。VPN経由で社内NWに接続した際にも、ネットワーク側での検知もされず、業務を通常通り実施した。

フェーズ3 マルウェア感染の発覚

数週間経過後、アンチウイルスソフトのパターンアップデートにともないマルウェアを検知。システム管理者に対してもアラートが発報しマルウェア感染が発覚した。

フェーズ4 ネットワークログからの影響調査

ネットワークログから影響範囲を調査。ProxyログからC2サーバ(攻撃サーバ)へのアクセス試行が発見されたものの、URLフィルタのブラックリスト機能によって、アクセスはブロックされていた。しかし、通信が発生している時間帯が限定的といった不審点が見つかった。

フェーズ5 端末のフォレンジック調査

ネットワークログからだけでは影響範囲が判断できず、不審点を明らかにするため、端末のフォレンジック調査を実施。

フェーズ6 調査結果報告

ネットワークログと端末のフォレンジック調査結果を照らし合わせると、VPNに接続していない時間帯での侵害行為が多数確認された。インターネットに直接接続されていた間はC2サーバとの通信が成功し、攻撃者による侵害が進行したことが分かった。

ただし、端末上に残された証跡からは把握できる事象に限界があり、業務で利用する情報が窃取されたかなど、攻撃者による侵害の全容を掴むことは出来なかった。

テレワーク端末でのインシデント対応の課題

本事例における課題点は複数あります。テレワーク端末における「インシデント対応」の観点で挙げると次のようなものがあります。

課題① アンチウイルスソフト任せのエンドポイントセキュリティ

本事例では、持ち出し端末におけるサイバーセキュリティ対策はアンチウイルスソフトに依存している状態でした。いわゆる「パターンマッチング型」のアンチウイルスソフトでは、昨今の攻撃に対して検知性能の限界を迎えており、日々増え続けるマルウェアへの対処が難しくなっています。

また、VPNに接続していないときは、端末からインターネットに直接アクセスできる状態になるため、社内ネットワーク経由では有効だったFirewallやProxy等での多層防御が効かない状況でした。

課題② VPNに接続されていないときのエンドポイントの動作が分からない

VPNに接続されていない状態で、持ち出し端末の挙動や通信状況を把握することが困難です。具体的には、マルウェアや攻撃者がエンドポイント端末を遠隔操作する場合、C2サーバと通信を行いますが、VPNに接続されていないと、このようなログが残りません。このため、攻撃者による操作がいつ行われたのかをProxyログ等の通信ログから推測することが困難になります。

また、資産管理ソフトでのログも取られていましたが、「ユーザの操作」が主眼となっており、マルウェアや攻撃者による遠隔操作による行為についてはログに記録されていませんでした。

課題③ フォレンジックにかかる時間の長期化と技術的な限界

フォレンジック調査では、OS上に残った攻撃の痕跡を点として積み上げて、確からしい線として結びつけることによって事象を明らかにしていきますが、事象の発生から発覚までに期間が空いてしまった等の理由で残存する痕跡が減ってしまっていると、侵害内容が明確にならない場合があります。

このような事態への対処として、ネットワークセキュリティ製品のログ(特にProxyログ)と端末フォレンジック調査内容を照らし合わせて、挙動を推測するといったことを実施します。しかし、本事例では、直接インターネットに接続されている期間はそのようなログが残されておらず、調査に大きな工数を割いた割には、判明した内容は限定的でした。

EDRによるエンドポイント強化

このような課題を解決するソリューションとして、企業で昨今導入が進んでいるのが、EDR(Endpoint Detection and Response)です。EDRはマルウェア感染等のインシデントが発生することを前提にしているソリューションであり、インシデント発生時の「調査」や「対処」といった部分を強化する武器となります。

EDRが導入された場合、前述の課題がどのように解決されるのか、EDR導入のメリットについて解説します。

メリット① エンドポイントの「挙動」に基づく監視

EDRでは、エンドポイント端末で発生する事象をプロセスレベルで逐次記録するとともに、マルウェアや攻撃者によるものと思われる操作が行われた際に検出が可能です。

加えて、EDR製品の多くはアンチウイルス機能も搭載しており、この機能を有効にすることで、EDRと連携させた高度なセキュリティを実装出来ます。

メリット② ロケーションやVPN接続状況に関わらずエンドポイントが守られる

EDRはクラウドネイティブなソリューションとなっていることが多く、端末がインターネットに接続さえ出来れば、管理対象とすることが可能です。本事例で課題となっていた「VPNに接続していない状態」においても、発生したプロセスや作成したファイル、通信先といった詳細ログをクラウド環境に蓄積していますので、不審な挙動があった際の調査もスムーズです。

また、テレワーク時は、物理的に端末を差し押さえるような対応は困難です。EDRを使えば、不審端末を論理的にネットワークから隔離することが出来るため、感染拡大を防止するための一次対処が容易です。

なお、「VPN接続した状態をキープすればいいのでは?」というアイデアもあるかもしれませんが、ネットワークや機器への負荷等の問題で、自動的に接続が解除される実装となってる場合が多いのが実情です。

メリット③ フォレンジック調査時の分析精度・スピードの向上

従来のフォレンジック調査では、端末を差し押さえたのちに、データを複製する「証拠保全」といったプロセスが入り、本格調査するまでに相応の時間(1-2日程度)が必要です。EDRではそのようなプロセスは必要なく、クラウド上に保管され可読化されたログをもとに調査が可能です。

さらに、「端末上での動きがフォレンジックよりも時系列で明確になる」、「複数の端末を同時進行で調査しやすい」といった、従来のフォレンジックには無い顕著な利点があります。当社ではこのようなEDRを活用した高速に大規模な調査を行う手法を「ファスト・フォレンジック®」と呼んでいます。(日本国内登録商標 第6092441号)

さいごに

これまでの組織におけるセキュリティ対策の中心は「ネットワーク型の多層防御」をベースとしており、「エンドポイントでのログ取得」は深く浸透していませんでした。しかし、テレワークが身近となった現在では、エンドポイントのセキュリティレベルを高める必要性が一段と増しています。

当社ではEDRの運用サービスである「マネージドEDRサービス」を提供しています。EDRを導入することで、エンドポイントの安全性が飛躍的に高まったケースやインシデント発生時の対応負荷を軽減できたケースなどを見てきました。これまでの運用実績において当社が推奨する形式でマネージドEDRを導入されたお客様は1件も重大事故を起こされていません。EDRについて、より詳細な話が聞きたい際には、是非お気軽にご相談ください。