一般財団法人日本自動車研究所(JARI)は、1961年設立の財団法人自動車高速試験場を前身とし、1969年に自動車社会の健全な進展に貢献するため、自動車の総合的・中立的な研究機関として改組し発足しました。自動車に関する研究のほか、規格化・標準化へ向けた協力や提言、調査業務なども行っています。

近年、地球環境問題への対応、自動車のAI・IoT化の進展、自動車に対するニーズの多様化などを背景に、自動車産業およびモビリティ社会は大きな転換期を迎えています。こうした中、JARIは「環境」「安全」「新モビリティ」の3つを主な研究分野とし、5年先、10年先の社会ニーズを先読みした先進的な研究に取り組んでいます。

株式会社NDIASは、自動車と情報セキュリティの知見を生かし、JARIとともに、安全・安心なモビリティ社会の実現に向けたプロジェクトに取り組んでいます。

自動車業界が置かれた現状と国際動向、この先目指すべき方向性について、JARIの 新モビリティ研究部 機能安全グループの伊藤寛 氏、同シニアエキスパートの大庭敦 氏と、NDIAS の自動車セキュリティ事業部 エキスパートセキュリティコンサルタントの上松亮介、高橋和晃が意見を交わしました。

-

JARI 新モビリティ研究部 機能安全グループ シニアエキスパート 大庭敦 氏

半導体メーカー出身。JARIでは、車両がネットワークを介して他の車両やインフラなどさまざまなものとつながり、連携する「V2X(Vehicle to X)」のセキュリティに関する海外動向調査に参画。また、経済産業省の「国プロ」(政府研究開発プロジェクト)も担当し、中立機関の立場からNDIASも含めたさまざまな企業や大学と連携しつつ、車のセキュリティや安全のあるべき姿を研究している。 -

JARI 新モビリティ研究部 機能安全グループ 伊藤寛 氏

- 自動車に関連する国際標準化を進める専門委員会であるISO/TC204に参加し、走行中の車両から位置や速度などさまざまな情報を収集し、渋滞予測などに役立てるプローブ情報システムの国際標準化に携わる。その中で、プローブの周辺領域となる自動車のデータセキュリティに関する最先端の研究報告や発表に触れ、以来、自動車のセキュリティをどのように進めていくべきかの検討に携わっている。

自動車ならではの特性や物理面への配慮を求められる車のセキュリティ

JARI 新モビリティ研究部 機能安全グループ 伊藤寛 氏

Q:自動車業界にとって「安全」は長年の課題でした。サイバーセキュリティ観点での「安全」が課題として浮上したのはこの10年ほどのことでしょうか

JARI 伊藤:自動車のサイバーセキュリティに関して、欧州では2008年から2011年にかけて、EUプロジェクトの一環として、車載システムの脅威分析を目的としたEVITAプロジェクト(E-safety vehicle intrusion protected applications)などで、脅威の検討やHSM(Hardware Security Module)の開発が進みました。また、米国ではベストプラクティス、バグバウンティ、Auto-ISACなどの取り組みで先行していたため、最新動向を調査し、JARIが発行する「産業動向調査報告書」で報告していました。

ハードウェア開発も含めて先行して検討が進んでいたのが「車車間・路車間通信」[1]のセキュリティでした。2010年代半ばまでは、車載ネットワークのセキュリティに関しては、必要性は認めながらもまだリスクは現実的ではない、という受け止め方だったと思います。

大きな契機となったのは、自動車の制御システムで広く使用されるCANプロトコル(Controller Area Network)の悪用に関するワシントン大学の研究や、アメリカで毎年開催されているセキュリティカンファレンスBlack Hatにおける2015年のジープ・チェロキーのハッキングに関する発表でした。

JARI 新モビリティ研究部 機能安全グループ シニアエキスパート 大庭敦 氏

JARI 新モビリティ研究部 機能安全グループ シニアエキスパート 大庭敦 氏

JARI 大庭:それまでは「外界とつながっていない独立系のシステムならば大丈夫だ」という意見があったのですが、Stuxnet(スタクスネット)というマルウェアが2010年頃に登場し、工場のような独立系のシステムでもUSBメモリ経由で危険なものが侵入できるというリスクが顕在化しました。さらに自動車では、携帯電話網経由でハッキングした事例が報告され、「あ、これは本当に危ないんだ」という認識になりましたね。

JARI 伊藤:自動車の電気・電子システムは長年、「悪い人はいない」前提で作られてきました。身分証明書を見せなくても、「今の速度はこれです」と伝えてきた情報をそのまま受け取り、正しいかも確認せずに使う仕組みで、コンピュータの世界で言うハッキングをやろうと思えばいくらでもできました。そこから国連規則やISOなどの国際規格が定められるまでには、業界としてさまざまな努力が重ねられてきました。

Q:自動車特有の事情もあるのでしょうか

JARI 伊藤:EVITAプロジェクトの中で、ECUのセキュリティを高める仕組みとしてHSMの仕様が規定されました。しかし、関係者に感触を尋ねても、「一体いくらするのか、そんなもの使えるはずがない」という反応でした。また、HSMは、改ざんされていないソフトウェアが正しく起動することを担保するセキュアブートという仕組みをサポートしていましたが、起動に時間がかかり過ぎることが課題でした。自動車はエンジンをかけたらすぐ動かないと困りますから。

JARI 大庭:自動車の電子化が進んでいく中で、立ち上がり時間を懸念する声はありましたね。

NDIAS 自動車セキュリティ事業部 エキスパートセキュリティコンサルタント 上松亮介

NDIAS 上松:今では、システムすべてではなく、OSのカーネル部だけをセキュアブートで立ち上げ、その先は異なる仕組みで完全性をチェックするといった工夫が加えられています。ただ、ハードウェアの性能に依存する部分があるため、なかなか思うようには強化できなかった側面はありそうですね。

車両盗難に悪用される「CANインベーダー」もそうですが、一度やり方が公開されると悪用するツールがあっという間に出回るのも、自動車ならではの問題かもしれません。また、物理とシステム両面での検討が必要なことも特徴だと思います。

JARI 伊藤:セキュリティと利便性のバランスは大切だと思います。個人ユーザーの立場からすると、「鍵をどこかに無くしたら、車はもう動きません」となっても困ります。それに対して答えを用意しなければなりませんが、その答えが悪用される可能性がある——この板挟みに対する答えは単純には見い出しにくく、もう一工夫必要でしょう。

NDIAS 上松:どこまでやるべきかが1番の課題です。セキュリティ対策はやろうと思えばいくらでもできますが、コストがかかりますし、利便性も損なわれます。やはりリスクとの兼ね合いで優先順位を付け、取捨選択していく以外にないでしょう。ただ、盗難や安全性が損なわれるような非常にリスクの高い問題については、当然対策しなければならないと考えます。

JARI 伊藤:その意味で、国連協定規則や国際規格が策定され、「どういった事柄を考えるべきか」「どこまでやるべきか」の枠組みが示されたのはとても意義のあることだと思います。

国際規格の策定で前進が見られる一方、中国など特殊な規制への対応もポイントに

Q:いま押さえておくべき国際規格にはどのようなものがあるのでしょうか

JARI 伊藤:2020年6月に国連欧州経済委員会(UNECE)のWP29(自動車基準調和世界フォーラム)というユニットで「サイバーセキュリティシステムに係る協定規則(第155号):UN-R155」が合意されました。これにより、組織が守るべきサイバーセキュリティ管理システムと、その組織で作られる車両型式に対する要件が決まりました。

日本は「58協定」に加盟しており、同じく加盟国であるヨーロッパで型式認証を取得した自動車部品などは日本でも利用できます。この協定の加盟国はUN規則を国内法に反映させる約束になっており、前述の協定規則第155号もこの枠組みに組み込まれます。このため、サイバーセキュリティ管理システムについても、日本とヨーロッパでは相互に認証される方向になると思います。

一方、58協定に加盟していない国の代表格がアメリカです。アメリカは、スペックを定めた「車両等の世界技術規則協定(98協定)」には加盟しているのですが、日本のような型式認証制度はありません。

アメリカでは2015年のジープ・チェロキーのハッキングに関するデモの翌年、NHTSA(National Highway Traffic Safety Administration:米国運輸省道路交通安全局)がSAE(Society of Automotive Engineers:米国自動車技術者協会)と定例で開催している「Government-Industry Meeting(政府機関と業界団体との会議)

」に合わせて、主要な自動車メーカーと、Jeepのハッキングを報告した研究者の一人を招き、「サイバーセキュリティラウンドテーブル」という会議を開催しました。

この場でNHTSAの長官が強調したのは、「セキュリティの世界は日進月歩であり、今ベストな基準を作っても、明日それで十分とは限らないため、法律で規制するのは難しい分野です。だから、業界側が責任を持って、最適だと思われる対策をしっかりやりなさい」ということでした。国やNHTSAとしてはベストプラクティスを提示するものの、あくまでも責任は業界にあるという立場ですね。

もう一つ大きく異なる制度をとっているのが中国です。中国の場合、自動車の安全だけでなくナショナルセキュリティの観点も加わり、車のデータの越境移転に関しても規制されるなど、かなり事情が異なると思います。

NDIAS 上松:アメリカではNHTSAが出したベストプラクティスが鍵になりそうです。かなり抽象度が高い内容で細かい要求事項があるわけではないため、各社ともすぐに取り組めると思います。

一方、2023年5月に意見募集稿が公開された中国の自動車セキュリティの強制国家標準規格には、もう1段か2段細かい要求が含まれており、日本のメーカーにとって課題になると感じています。国がどのようにテストを行い、合格ラインがどこかといった事柄までが明示的に書かれているのは非常に珍しく、メーカーはもちろん、セキュリティの専門家としても判断が難しい部分が出てくるように思われます。

JARI 伊藤:セキュリティに限った話ではありません。以前は環境汚染物質の利用が課題になりました。また欧州ではGDPRというデータ保護に関する規則が策定され、車のデータについても欧州内にデータセンターを設け、対応する必要があります。

NDIAS 高橋:中国でも越境データが課題になりそうです。サーバや車に対する攻撃のようなテクニカルな面だけが取り上げられがちですが、法規制となると、本当に多種多様な事柄を考慮する必要があると感じます。

NDIAS 自動車セキュリティ事業部 エキスパートセキュリティコンサルタント高橋和晃

▼関連記事

入門レベルから専門家まで、さまざまなレベルでの人材育成が鍵に

Q:車とセキュリティ、両方の知識を持った人材をどう育成していけばよいですか

JARI 伊藤:サイバーセキュリティは攻撃側と防御側の戦いで、防御できるスキルを持った人材がどうしても必要です。その意味で、NDIASさんのように自動車もセキュリティもカバーしている会社やそこにいる方々は貴重であり、そういう人たちをもっと増やしていくことが重要だと思います。同時に、セキュリティは蟻の一穴から崩れると言われますから、メーカー側も組織全体でレベルアップが必要だと思います。

過去の「機能安全」[2]に関する取り組みが参考になるかもしれません。機能安全に関してはISO 26262という規格が10年以上前に発行され、「自動車業界としてどう対応すべきか」が課題となりました。そこで自動車メーカーを中心にJARIも加わって共同研究を行い、この知見を基に、業界の要請を受けて機能安全に関するトレーニングを開始しました。

それから10年以上経った現在では入門コース、技術者コース、それからアセッサ養成コースという機能安全のトレーニングをJARIで実施しており、まだまだニーズがあります。こうした経験から考えてサイバーセキュリティについても、深い専門知識が求められる技術者だけでなく、一般の方々に対しても継続的に人材育成を進めていくことが重要だと思います。

機能安全の場合、一度作り込んでしまえばあまり変化はありませんが、サイバーセキュリティは日進月歩で変わっていきます。継続的なトレーニングの必要性はさらに高いように思います。

NDIAS 上松:私どもも最近、トレーニングや研修に関するご要望を多くいただくようになりました。セキュリティ部門だけでなく、設計開発や調達、購買など、自動車のライフサイクルに関わる方すべてに対して、セキュリティの基礎知識を身につけさせたいというご要望をお聞きします。機能安全と同様、これから最低限必要な知識になると感じています。

2022年秋に公になったあるマイコンのフォールトインジェクションの問題[3]のように、大丈夫だと思われていた状況が、たった一つの攻撃事例によって一気に崩壊することも起こり得ます。「どんな影響があるのか」「どう対応していくべきか」をセキュリティと自動車の両面に渡って判断できる知見を持った人材だけでなく、その後の対象やインシデント対応を訓練するトレーニングも求められます。

今後は、セキュリティ問題への対応やそのスピードがサプライヤーの選定を左右するかもしれません。新たな攻撃手法が報じられた時に「ここはこう防いでいるので問題ありません」と速やかに対応してくるサプライヤーと、そもそも何が問題かわからず回答もないサプライヤーとでは、やはり評価が違ってくるでしょう。業界全体としても底上げが必要な部分です。

JARI 伊藤:ISOの規格においても、サプライヤー選定の際に脆弱性対応能力の審査を求める項目があります。その基準は今後、どんどん高まっていくでしょうね。

Q:JARI様ではサイバーセキュリティに関するトレーニングも開始されていますね

JARI 伊藤:はい。ご要望をいただき、機能安全と同様にHORIBA MIRA社から教材に関して協力を得て、2023年2月から「入門コース」を開始しました。自動車関連の技術者だけでなく、全ての部門の方々に、基本的な用語から、自動車がどのように攻撃される可能性があるのか、自動車ならではの難しさ・IT業界との違いを紹介した上で、国連協定規則、国際規格であるISO/SAE 21434でどのような事柄が規定されているかといった最低限知っておくべき知識を、事例を交えて提供する内容です。

我々としては、もっといろいろなレベルの教育が必要だと考えています。たとえば、設計担当者がセキュリティに関する指摘を受けた時に、脅威をきちんと理解した上で適切な修正方法を提示し、指導できるセキュリティの専門家もいるでしょう。こうした高度な分野では、NDIASさんのような企業による専門的なプログラムが必要になると考えます。

NDIAS 上松:各設計開発部門からセキュリティ部門に対しての相談が殺到してさばききれない状態もあるようですので、各設計開発部署に一人はセキュリティ担当者がいる状態が望ましいように思います。私たちも、ハンズオンでハッキングを行いながらの設計開発者向けトレーニングに力を入れています。また、どの担当者にはどんな教育が必要かを整理し、セキュリティ専門家を育成する研修やカリキュラムを各社内で整備していく必要があると思います。

日進月歩で変わり続ける世界の中で、たゆまず安全なモビリティ社会の実現を模索

Q:自動車のセキュリティはまだまだなのでしょうか

NDIAS 上松:いえ、そんなことはありません。たとえば、何度も出てきたジープ・チェロキーへのハッキングのような攻撃は、今の新しい車に対してはほぼ成立しないと思っています。実際、私たちが診断を行っていても、かつては自動車に外部から侵入できるような問題がありましたが、最近は二重三重に守りを考慮して堅牢に作られており、そのような問題は見つかりません。

NDIAS 高橋:報告に当たってのお客様の感度も高まっています。トレーニングや前提知識の有無が大きいようで、進んで取り組んできたお客様では、発見した脆弱性について「これはどういうことですか」と事細かに尋ねてこられるようになりました。

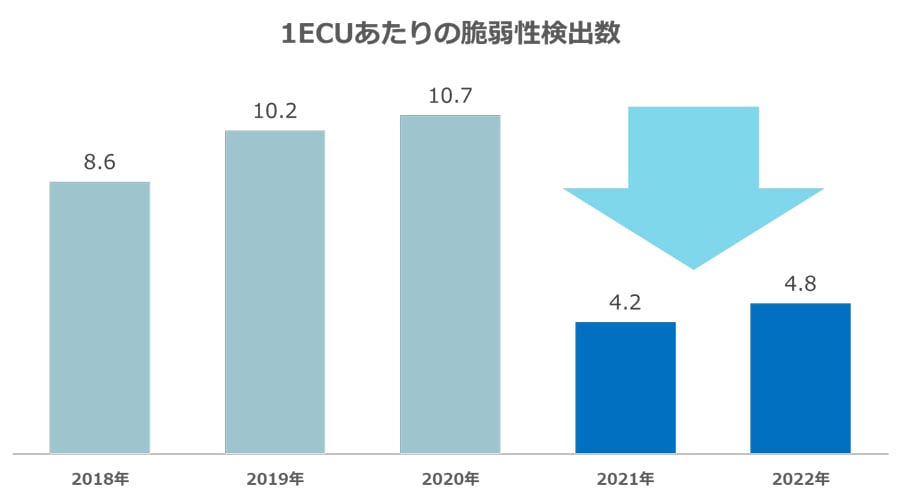

NDIAS 上松:NDIASの統計データでも脆弱性そのものの数字は半分以下に減っていますし、見つかった問題の影響度も非常に低いものばかりで、リスクが許容範囲に収まっているのかなと思います。

(図)NDIASが診断しているECU1機種あたりで検出される脆弱性数の平均値

NDIAS 高橋:自動車の世界では既存のパーツの改良や再利用に関する強い意識があり、以前見つかった問題にはきちんと対策をしていると感じます。一方で車の外の世界では、セキュリティ規格はありますが、サービスごとに作り方が異なり、結果として品質にもまだムラがあります。

JARI 伊藤:ドイツでは、情報セキュリティに関してサプライヤーの対応状況を測る基準「ISA(情報セキュリティ評価カタログ)」がISO/IEC 27002をベースに作られており、組織がこの基準にどの程度対応できているかの情報を調達側とでやりとりするTISAXという仕組みが整いました。国内でも自工会と部工会(JAPIA)がセキュリティガイドラインを策定しており、その中でレベルも定義されていますので、業界各社が対応すべき事項のレベル感の共有に使えると期待しております。

Q:今後の見通しはいかがでしょうか

JARI 大庭:繰り返しになりますが、何か一つ問題が見つかると一斉に影響が広がるのがセキュリティの怖いところですので、楽観はできません。

NDIAS 高橋:セキュリティに対する世の中の感度が年々高まっており、情報も出回り、勉強しやすくなっています。Log4jのような名前付きの脆弱性、攻撃コードが公開されると、すぐに試されるようになった認識です。

NDIAS 上松:そうした情報にいかに早く気付いて対策を打てるかが非常に重要になるでしょう。キーフォブ周りのリプレイアタックやCANインベーダーのように、だれでも簡単に実行できてしまう攻撃が新たに出てきた時の影響は未知数です。物理的な部分とセットで、そうした手口にどう対応するかを検討する必要があるでしょう。

JARI 伊藤:もう一つ大事なのは、最近の車は自動運転に向けてどんどん進化し、機能が追加されていることです。その結果、新たな脆弱性が入ってくるリスクも高まっています。

また自動車の平均使用期間は10年弱ですが、それ以上同じ車に乗り続ける人もいらっしゃいます。マイクロソフトではOSのサポート期限を設けていますが、車で果たしてそれができるのか、そういった車のセキュリティをどう確保するのかの検討もこれからの課題でしょう。ですので、見通しは決してバラ色ではありませんね。

Q:JARI様、そしてNDIASはどのように課題に取り組んでいくのでしょうか

JARI 伊藤:業界のサイバーセキュリティに関する取り組みに対してさらなる底上げに一定の役割を果たしていきたいと思います。これまで機能安全の分野で多くの方々に基本的な知識、そして専門的な知識を身につけていただいた実績がありますが、同じようにセキュリティについても知識を持った人材を増やすお手伝いができたらと思っています。

NDIAS 上松:NDIASは、専門会社としてトップラインを攻め続けるのが役割だと考えています。最新の技術動向や攻撃事例を捉え、自動車業界をよりよくするためにどう反映していくかという使命を、これからも果たしていきます。

JARI 大庭:やはり、国内にしっかりとした技術を持つことが非常に大事です。NDIASさんは高い技術を持っているだけでなく、国内で、日本語でやりとりしながら評価でき、技術が海外に流出しないという意味でも貴重な存在です。自動車業界において教育は協調領域であり、これからもNDIASさんと協力できることがあると思っています。

[1] 車車間・路車間通信:車同士の通信、車と信号機などの路側機の通信のこと。

[2] 機能安全:機能的な工夫を組み込んで、許容できるレベルの安全を確保すること。

[3] フォールトインジェクションの問題:ある車載用マイコンのデバッグロック機能をフォールトインジェクション攻撃により無効化した事例詳細については次のウェブサイトをご覧ください。https://icanhack.nl/blog/rh850-glitch/