IPAが毎年発表している「情報セキュリティ10大脅威」ですが、最新の2019版がついに1月30日に公開されました!

セキュリティ業界人のみならず、世間の注目度が高い本選出結果ですが、今年も「おっ」と思わせてくれる内容でした。

2018年の世間動向が反映されていて、例年と変わらないもの、今年初ランクインしたものなど、知っておいて損はない情報です。

本記事では、中でも特に注目したいポイントと各脅威への対策をまとめています。なお、情報セキュリティ10大脅威では「個人編」と「組織編」がありますが、本記事では全編通して「組織編」について扱います。

IPA10大脅威2019公開!2018との違いは?

そもそも「情報セキュリティ10大脅威」をご存知の方はどのくらいいらっしゃるでしょうか。

毎年のトレンド把握のために、セキュリティ対策計画のネタとして、などなど色々な目的でチェックしているという方も多いのではないでしょうか。

我々セキュリティ業界の人間は毎年恒例行事の一つとしてウォッチしています。

念の為、「情報セキュリティ10大脅威2019」をご存知ない方のためにIPAのプレスリリースから引用した文を載せておきます。

2018年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から、IPAが脅威候補を選出し、情報セキュリティ分野の研究者、企業の実務担当者など約120名のメンバーからなる「10大脅威選考会」が脅威候補に対して審議・投票を行い、決定したものです。https://www.ipa.go.jp/security/vuln/10threats2019.html

前置きが長くなりましたが、結果です。

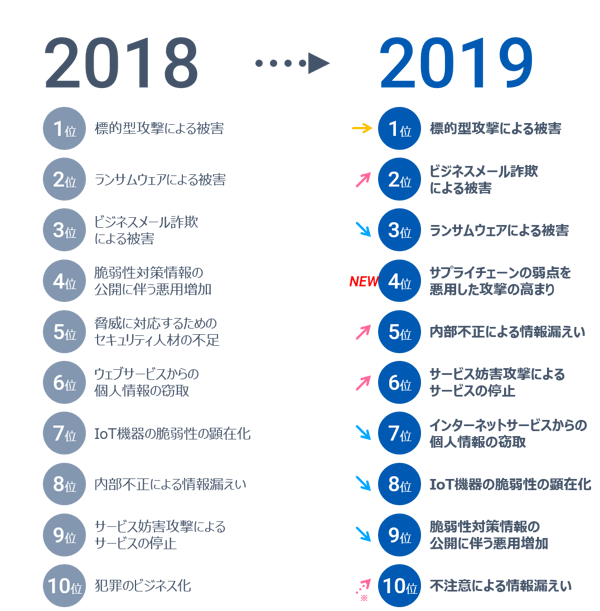

「情報セキュリティ10大脅威」の2018年と2019年を比較すると以下のようになりました。

図. IPA「情報セキュリティ10大脅威 2019:組織編」を元にNRIセキュアが作成

順位の変動はありますが、8個が昨年と同じくランクイン、「サプライチェーンの弱点を悪用した攻撃の高まり」が初ランクインしました。

※10位「不注意による情報漏えい」は12位からのランクアップ

2016年は「ランサムウェア」、2017年は「Mirai」、2018年は「ビジネスEメール詐欺」といったように、世間を騒がせたキーワードは毎年異なります。

これらのキーワードの変遷が順位にどう影響したのか、もう少し詳細に見ていきましょう。

順位が下がった脅威

- ・ランサムウェアによる被害(2位→3位)

- ・インターネットサービスからの個人情報の窃取(6位→7位)

- ・IoT機器の脆弱性の顕在化(7位→8位)

- ・脆弱性対策情報の公開に伴う悪用増加(4位→9位)

- ・脅威に対応するためのセキュリティ人材の不足(5位→ランク外)

- ・犯罪のビジネス化(10位→ランク外)

大きく順位を落としたのは「脆弱性対策情報の公開に伴う悪用増加」です。

これは2017年にApache StrutsやMicrosoft Officeの脆弱性を悪用した攻撃による被害が世間を騒がせたために、2018年では高めの順位にランクインし、むしろ2019年では落ち着く結果となりました。

昨年初ランクインした「脅威に対応するためのセキュリティ人材の不足」ですが、ランク外へと順位を下げました。

人材不足がセキュリティ脅威として10大脅威2018に選ばれたことは、今までの傾向から少しずれていて、印象に残ったことをよく覚えています。世間の危機意識を高めることにも一役買ったのではないでしょうか。

もちろん人材不足が2019年になっていきなり解消されたわけではありませんし、ランク外になっても注目していきたいですね。

順位を上げた脅威

- ・ビジネスメール詐欺による被害(3位→2位)

- ・内部不正による情報漏えい(8位→5位)

- ・サービス妨害攻撃によるサービスの停止(9位→6位)

- ・不注意による情報漏えい(ランク外→10位)

- ・サプライチェーンの弱点を悪用した攻撃の高まり(初ランクイン)

「ビジネスメール詐欺による被害」は数億円にのぼる被害が発生したこともあり、順位を上げました。

とは言え2016年から4年連続で1位の「標的型攻撃による被害」との入れ替えは発生しませんでした。やはり被害件数の多さでは圧倒的1位と言えるのではないでしょうか。

今年初ランクインの「サプライチェーンの弱点を悪用した攻撃の高まり」ですが、個人的には危機意識を高めたい、という意図も感じる順位でした。

2017年に改訂されたサイバーセキュリティ経営ガイドラインv2.0でも「ビジネスパートナーや委託先企業も含めたサプライチェーン全体でのセキュリティ対策の必要性」を強く訴えていて、今後企業の意識改革がもっとも必要とされる脅威ではないかと見ています。

各脅威への対策とは?

では、これらの脅威にはどのように対策していけばよいのでしょうか?

抑えておきたいポイントをそれぞれ簡単に解説します。

1位 標的型攻撃による被害

■脅威の内容標的型メールに代表される攻撃で、特定の組織を狙ってメールの添付ファイルを開かせるように誘導したり、悪意あるウェブサイトにアクセスさせて、ウイルス感染させる被害のこと。

■対策例

標的型メール訓練の実施など、従業員のリテラシー向上を図る

■合わせて読みたい記事

不審メールを見破るコツ、すぐに気づける人が見ているポイントとは?

2位 ビジネスメール詐欺による被害

■脅威の内容

攻撃者が企業の従業員を騙し、経営者などの名を騙ってメールで送金指示を出し、実際に口座へと送金させる詐欺の手口のこと。攻撃者は事前に企業のメールを盗み見るなどして、本物と見間違うような巧妙なメール文で攻撃を仕掛けてくる。

■対策例

送金指示の真正性を電話でも確認するなど、送金フローの見直し

不審メールに気づくための従業員への教育

■合わせて読みたい記事

セキュリティ事故のトップ、海外は「サイバー攻撃」、日本では?|NRIセキュア調査結果

【e-Book】NRI Secure Insight 2018 ~企業における情報セキュリティ実態調査~

3位 ランサムウェアによる被害

■脅威の内容

ウイルスの一種であるランサムウェアに感染するとPCに保存されているファイルが暗号化され、攻撃者は暗号化解除や復旧を目的に金銭を要求する。

■対策例

日頃からバックアップを取得する

マルウェア対策ソフトの導入

■合わせて読みたい記事

ランサムウェアの「今」と「未来」、世界最大級のイベントから見えた最新動向

4位 サプライチェーンの弱点を悪用した攻撃の高まり

■脅威の内容

系列企業やビジネスパートナーを含めたサプライチェーン全体でのセキュリティ対策の弱点を突いて、被害をサプライチェーン全体に拡大させること。

■対策例

サプライチェーン全体のセキュリティ対策状況の把握

系列企業やビジネスパートナーへのセキュリティ対策の改善要求

■合わせて読みたい記事

委託先管理の3つのポイント|効率的かつ効果的な「あるべき姿」とは?

5位 内部不正による情報漏えい

■脅威の内容

従業員や委託作業員などが不正に内部情報を持ち出し、第三者に販売したり悪用すること。

■対策例

アクセス権限の見直し

外部記憶媒体などの利用制限

退職者のアカウントの削除

■合わせて読みたい記事

内部不正対策はセキュリティの「最初の一歩」|効率的な対策のステップとは?

6位 サービス妨害攻撃によるサービスの停止

■脅威の内容

サーバに高負荷をかけるような通信を大量に送りつける攻撃により、サービスが停止あるいは正常に稼働しなくなること。

■対策例

DDoS軽減ソリューションの導入

■合わせて読みたい記事

7位 インターネットサービスからの個人情報の窃取

■脅威の内容

アプリケーションやソフトウェアの脆弱性を突く攻撃を仕掛け、サービス上の個人情報などを不正に窃取すること。

■対策例

パッチ公開後の速やかな適用

アプリケーション診断

■合わせて読みたい記事

Apache Struts2の脆弱性を検証してみた (S2-057、CVE-2018-11776)8位 IoT機器の脆弱性の顕在化

■脅威の内容

IoT機器の脆弱性を悪用して、機器を遠隔操作したり、IoT機器を踏み台としてDDoS攻撃を仕掛けたりすること。

■対策例

パッチ公開後の速やかな適用

不要な機能の無効化

■合わせて読みたい記事

IoT機器へのサイバー攻撃の最新実態|25億件の通信分析から見えたこと

【e-Book】サイバーセキュリティ傾向分析レポート2018

9位 脆弱性対策情報の公開に伴う悪用増加

■脅威の内容

脆弱性情報の公開後、パッチ適用をしていない利用者を狙って脆弱性を突く攻撃を仕掛けること。

■対策例

パッチ公開後の速やかな適用

■合わせて読みたい記事

セキュリティ担当者必見!脆弱性管理のポイント3選!

10位 不注意による情報漏えい

■脅威の内容

メール誤送信やクラウドサービスへのファイルの誤ったアップロードなど、不注意により意図せぬ相手に情報を漏えいしてしまうこと。

■対策例

従業員への教育

メール誤送信防止ソリューションの導入

■合わせて読みたい記事

ヒューマンエラーによる情報漏えいを防ぐ!行動経済学をセキュリティへ応用

おわりに

「情報セキュリティ10大脅威」ですが、私なりの解釈をご紹介してまいりました。皆様はどのように読み解かれたでしょうか?

なお、各脅威の詳細な解説は2月中旬頃にIPAのサイトで公開予定とのことです。

2019年注目の「サプライチェーンの弱点を悪用した攻撃の高まり」への対策としては、まずサプライチェーン各社の現状把握が欠かせません。

「手軽」に、「無料」で、各社「同じ評価軸」でセキュリティ対策状況を可視化できるのがSecure SketCHです。

是非、サプライチェーンのセキュリティ現状把握にはSecure SketCHをご活用ください!

Secure SketCHへの新規登録(無料)はこちらから!