新型コロナウイルス対策で広がったテレワークを通じて、あらためて家庭用ブロードバンドルータのありがたみを感じた人は多いのではないでしょうか。それ以外にもさまざまなIoTデバイスがインターネットに接続され、わたしたちの仕事や生活を便利なものにしてくれています。

一方で、IoTデバイスを狙ったサイバー攻撃のニュースもあちこちから聞こえてきます。自分が利用しているIoTデバイスが侵害され、マルウェア感染や不正アクセスなどの被害に遭うことも問題ですが、それ以上に懸念されるのは、自社が開発したIoTデバイスにセキュリティ上の問題があり、顧客やパートナーに被害を及ぼす恐れも否定できないことです。IoTデバイスやクルマに関してはセキュリティ対策の実装が義務づけられる動きも始まっており、万一の事態があれば瑕疵担保責任を問われる可能性があります。

さまざまな付加価値を提供していく上でIoTデバイスは戦略上欠かせない存在ですが、セキュリティの担保は必要不可欠な要件です。それを具体的にどのように実装していけばいいのかーーそんな悩みに答えるべく、NRIセキュアテクノロジーズでは2020年8月に「IoTセキュア開発ガイドライン」をまとめ、販売を開始しました。課題が顕在化する前からIoTセキュリティに着目し、コンサルテーションや調査業務に携わってきたDXセキュリティ事業開発部 IoTグループのグループマネジャー、野口大輔と同グループの渡邊佑介に作成の背景と狙い、活用法を尋ねました。

出荷後の対策が困難、脆弱な状態のIoTデバイスが多数存在する実状

ーー今、IoTデバイスのセキュリティを巡ってはどんな課題があるのでしょうか。

野口:脆弱な状態で出荷されたIoTデバイスが世の中に多数存在する実状があります。総務省が主導する「NOTICE(National Operation Towards IoT Clean Environment)」は、世の中に存在するIoT機器を調査して問題があれば連絡し、啓発する活動ですが、この調査によっても脆弱なIoT機器が多数存在することが明らかになりました。セキュリティ意識を高く持ち、われわれにセキュリティ調査を依頼するようなお客様でも、脆弱な状態のデバイスが存在するケースが見受けられます。

DXセキュリティ事業開発部 IoTグループ

グループマネジャー 野口大輔

ーーPCやITシステムのようなセキュリティ対策はできないのでしょうか?

野口:いったん出荷してしまうと後からなかなか変更できない点が、IoTデバイスとPCなどとの大きな違いだと思っています。皆さんの手元にあるWindowsやMacならば、定期的にソフトウェアのアップデートがありますが、WebカメラやルータといったIoTデバイスはなかなかアップデートがかけられません。中にはスマートフォンやゲーム機のようにアップデートできる機器もありますが、大半は、出荷後のアップデートが難しい状況です。ですから、「どのようにして脆弱ではない状態でIoTデバイスを出荷するか」、そして「出荷後に脆弱性が判明した場合にどうやって対策するか」の2点が課題だと捉えています。

渡邉:しかも、通常のデバイスを開発しているメーカーさんには、セキュリティを意識した設計・開発のノウハウが必ずしも豊富にあるとは限りません。また、メーカーの想定外の使われ方をされる場合もあります。たとえば、「使う時にはユーザーがデフォルトのパスワードを変更してくれるだろう」という想定で出荷してもその通りに使われるとは限りません。この結果、脆弱性を含んだまま世の中で使われてしまうケースが多分にあると思います。

多数のガイドラインの最大公約数を抽出し、具体的な言葉に翻訳

ーーIoT推進コンソーシアムや米NISTをはじめ、国内外でさまざまなセキュリティ標準やガイドラインが出ていますが、それらを適用すれば問題は解決できますか?

渡邉:確かにガイドラインは有用です。ただ、私は以前セキュリティデバイスの開発者をしていた経験があり、その視点から言うと、各種ガイドラインの記述は一般的で、実際の設計や仕様に落とし込むのが難しい部分があります。たとえば「パスワードは推測困難なものにしましょう」というだけで、具体的にどのような文字種を使い、何文字以上で設定すべきかまでは書いてありません。こうした技術的な「翻訳」がないと、なかなか各種ガイドラインを活用できないと思います。

野口:IoTセキュア開発ガイドラインの作成に取り組み始めたのは、クルマへのハッキングが話題になり、IoTデバイスのセキュリティに真剣に取り組まなければいけないという意識をメーカーさんが持ち始めた2015〜16年頃のことでした。英語のものも含めて複数のガイドラインを参照したのですが、作成している団体の立ち位置によって、カバー範囲や内容に微妙に違いがあります。それらの中から重要な項目を抽出して統一していく作業は、やはり難しかったですね。また、実装の際、開発者になるべく負荷のかからない形に書き下していくことにも留意しました。

図:「IoT開発ガイドライン」の表紙画像(左)と、別途提供中のスマホアプリおよび

図:「IoT開発ガイドライン」の表紙画像(左)と、別途提供中のスマホアプリおよび

Webアプリケーション向けのセキュア開発ガイドラインの表紙(中・右)。

ーー今年の夏に出たバージョン1.1は何が違うのですか?

DXセキュリティ事業開発部 IoTグループ

渡邊佑介

渡邉:初版が出た2018年から2020年にかけて新しいガイドラインが登場し、野口さんが初版を作成した段階ではドラフトだったものが正式版としてリリースされるといった動きがありました。新たにリリースされたもの、更新されたものなど約20のガイドラインをあらためて再チェックし、新たな要素や更新された要素を盛り込んでいます。また、一口にIoTデバイスといっても、比較的パワーのある機器もあれば、ユーザーインターフェイスも何もないプアな機器もあり、できる対策も異なります。そのあたりも見比べながら更新しました。

渡邉:初版が出た2018年から2020年にかけて新しいガイドラインが登場し、野口さんが初版を作成した段階ではドラフトだったものが正式版としてリリースされるといった動きがありました。新たにリリースされたもの、更新されたものなど約20のガイドラインをあらためて再チェックし、新たな要素や更新された要素を盛り込んでいます。また、一口にIoTデバイスといっても、比較的パワーのある機器もあれば、ユーザーインターフェイスも何もないプアな機器もあり、できる対策も異なります。そのあたりも見比べながら更新しました。

ーーNRIセキュアではほかにも、スマホアプリやWebアプリケーションのセキュア開発ガイドラインも提供しています。それらとはどのような関係にあるのでしょうか?

野口:IoTデバイスは単体で成立するものではありません。ネットワーク機能を持ち、インターネット越しにクラウドにデータを吸い上げたりしますし、IoTデバイスのコントローラとして、あるいは中継のハブとしてスマートフォンが介在することもよくあります。

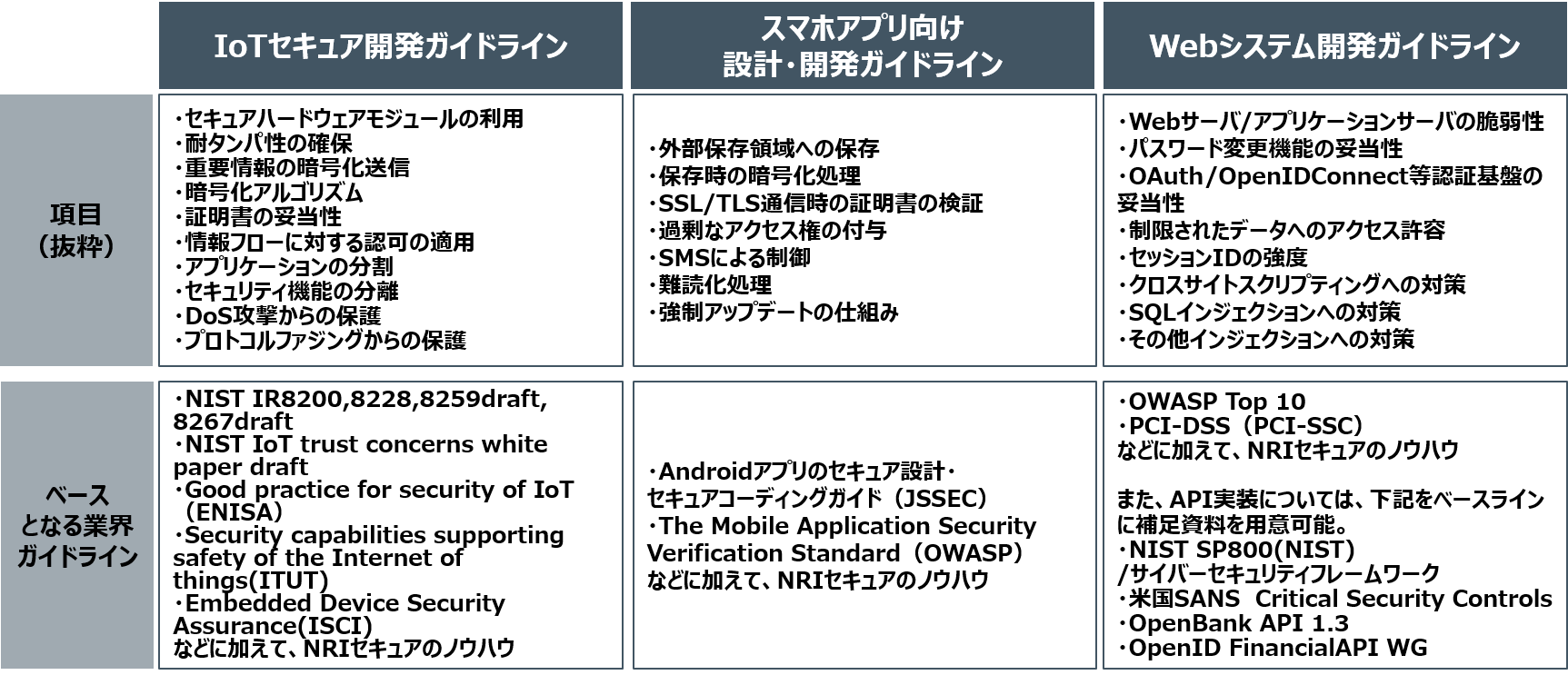

しばしばセキュリティは「鎖」に例えられるとおり、サービスを構成する一連の要素のどこか一箇所でもセキュリティの問題が生じると、そこから情報が漏洩する恐れがあります。IoTデバイスのセキュリティを強化したから、サーバ側は対策しなくてもいいということにはなりません。IoTデバイス、IoTデバイスのコントローラとしてのスマートフォン、そしてサーバ、すべての領域でセキュリティをカバーしていく必要があると考えており、そのために複数のガイドラインを活用してほしいと考えています。

表:各ガイドラインの主な項目と、参考とした業界ガイドラインの一覧

開発チームの共通言語として、さらにパートナーへの要件定義にも活用を

ーー機器を開発するメーカーとしては、どのようにIoTセキュア開発ガイドラインを活用すればいいでしょうか。

渡邉:IoTデバイスを作るときには、設計・開発段階からセキュリティを意識することが重要です。自社のデバイスがどんな機能を持っているかを考えながらIoTセキュア開発ガイドラインを参照し、「なるほど、こんな対策が必要なんだな」と認識していただく、いわば開発時の留意点に気付くためのツールとして使っていただければと考えています。

また、開発の現場では具体的にどのようにセキュリティ対策を実装すればいいのか、イメージをつかみにくい部分があります。IoTセキュア開発ガイドラインによって、開発チームの中で「こんな対策をやらなければいけないんだな」という共通認識を持ち、共通言語化に使っていただければと思います。

ーーすでに活用されているお客様もいらっしゃいますか?

野口:はい。IoTセキュリティのコンサルティングサービスで活用しており、上流工程の支援に活用したり、セキュリティ診断サービスにおける評価の柱としても使ったりしています。

また、ユニークな取り組みとしては、ある大手製造業さんのケースがあります。製造業では背後に膨大なサプライチェーンが構築されています。サプライヤーに部品などの開発を委託する際に、要件定義書を具体的に書き下すのが従来は困難でした。そこにIoTセキュア開発ガイドラインを活用していただいて、「この項目をこの通りちゃんと実装してください」と発注することができます。

ただ、こうした要件定義書を一回作るだけならば、どの会社さんでもできると思います。問題は、一度作ったものをメンテナンスし続けることです。セキュリティの世界は日進月歩で、次々に新たな攻撃手法が出てきます。必ずしもセキュリティ専門家を内部に抱えているわけではない普通の企業で、状況に合わせ、また新たな技術に応じて定期的に内容をアップデートしていくのは多大なコストがかかるでしょう。そこは、自分たちでやるよりも、知見を備えた外部の専門家にアウトソースしていただくのが妥当だと思います。

ーー自分たちだけでやろうとすると、どうしても抜け漏れや見落としがあるかもしれませんね。

野口:そうですね。また、「もしこの対策をやらなかった場合、どんなインシデントが発生し、どんなインパクトが生じる恐れがあるのか」を判断するのは、やはりセキュリティ専門企業としての蓄積がないと難しいと思います。IoTデバイスのセキュリティに関するご相談は倍々ペースで増加している状況ですが、そうしたお悩みに、専門家としての知見と経験を踏まえて応えていきたいと思います。

おわりに

自社が開発・提供するIoT機器にセキュリティの問題が含まれていたり、あるいは自社で利用しているIoT機器の脆弱性が突かれて侵害を受けてしまったりした場合の経済的、社会的インパクトを考えると「何か対策をしなければいけない」という意識は確実に高まっています。問題は、では何からどう進めればいいか、ということです。多数の標準やガイドラインをベースにしたIoTセキュア開発ガイドラインをベースにしたサービスを活用することで、セキュアなIoTデバイス、セキュアなIoTシステムの実現に向けた具体的な一歩を踏み出すことができるのではないでしょうか。