2021年10月26日から28日までの3日間、クレジットカードに関するセキュリティの国際基準を管理するPCI SSC(Payment Card Industry Security Standards Council)が主催するイベント、PCI SSC Global Community Forumが開催された。

コロナ禍以前は、アジア太平洋地域・北米・ヨーロッパの各地域でPCI SSC Community Meetingとして、現地開催されていた本イベントだが、COVID-19による世界規模のパンデミックの影響を受け、2020年は各地域でのオンライン開催となった。2021年も引き続きオンライン開催であるが、PCI SSC Global Community Forumと名称を変更し、世界同時での開催となった。

例年、クレジットカード決済に関する幅広い分野について講演等が行われる本イベントだが、今年はクレジットカード情報を安全に取り扱うためのセキュリティ基準であるPCI DSS(Payment Card Industry Data Security Standard)バージョン4.0の2022年3月のリリースを控えた中での開催であることからも、関係者からの注目が集まっていた。

本稿では、本イベントの概要や特長に触れ、その中でも特に話題となったテーマについて取り上げることとする。

イベントの概要とオンライン開催の特長

PCI SSC Global Community Forumは、クレジットカード決済セキュリティに関する情報発信や情報交換を目的として、審査機関やコンサルタント、セキュリティベンダ、PCI基準への準拠が求められる企業など、様々な企業やセキュリティに携わる人々が参加するイベントである。

従来の現地開催では、用意された会場にて講演が行われるほか、協賛企業のブースが設営され、各社が自社サービスや製品の紹介・デモを実施していた。

昨年に引き続きオンラインとなった本年においては、従来のような現地での参加者同士の交流機会こそ無くなったものの、イベント開催期間の各日で異なるタイムゾーンでの講演の配信、協賛企業のブースに代わるベンダーショーケースでのTech Demo(ビデオオンデマンド)、チャットによる質疑応答など、オンライン開催の特長を活かす形で開催されている。

特に、協賛企業のTech Demoは、40以上のセッションが設けられており、イベント終了後も一定期間、公開されるといった形式がとられた。さらに、地域を超えて協賛企業のTech Demoにアクセスが可能となっており、参加者は、オンデマンドで時間的制約を受けずに、他地域の企業に直接コンタクトできるというオンライン開催ならではのメリットが生まれた。

Lance Johnson氏が語る2021年のPCI SSCの活動について

イベント開催期間の各日において、PCI SSCの事務局長(Executive Director)であるLance Johnson氏から、2021年の1年間におけるPCI SSCの活動についての報告があった。

Lance氏は2021年の活動を振り返る中で「2020年はチャレンジの年、2021年はチャンスの年である」と述べている。これは、2020年のCOVID-19のパンデミックによる生活環境の急激な変化という課題が生じたこと、さらに、2021年はモバイル決済をはじめとする技術的な進化がこれまで以上に加速し、決済分野においてより創造的な活動を進めるためのきっかけになったこと、それぞれを端的に表現したものである。

また、2021年はUnionPay(中国銀聯)がPCI SSCに参画しており、PCI SSCとして多くの付加価値を提供できるようになったこともチャンスの年といえる。

以降では、Lance氏の話の中でも特に強調されていた、「PCI DSSバージョン4.0の策定」と「モバイルを利用する決済ソリューションについての新基準策定」の2点について取り上げていく。

PCI DSS バージョン4.0の新情報

現行のメジャーバージョンであるPCI DSSバージョン3.0(2013年11月発行)から約8年ぶりとなる新バージョン、4.0に関する新情報が本イベントの中で開示された。これまでもPCI SSCのブログやAssessor Newsletter等でバージョン4.0に関する情報は開示されていたが、要件変更の指針やバージョンアップに関するタイムライン*1の情報が主であった。

本イベントではバージョン4.0の要件に対するいくつかの変更点について、初めて具体的な内容に踏み込んでの公表がなされたため、その内容や特徴について現行のバージョン3.2.1(2018年5月発行)と比較しつつ考察する。

なお、内容は新しい要件の全量ではなく、概要レベルでの公表であり、実際のバージョン4.0に含まれることが確約されたものではないことに留意いただきたい。

*1 2021年12月現在のバージョン4.0の最新のタイムラインは以下のPCI SSCブログを参照

https://blog.pcisecuritystandards.org/updated-pci-dss-v4.0-timeline

以降はバージョン4.0の変更内容について、以下の3つの観点に分類し考察していく。

- ①リスクベースの考え方の取り込み

- ②昨今のクレジットカード情報漏洩の傾向を踏まえた新要件

- ③既存要件で求められる対策の更なる強化

①リスクベースの考え方の取り込み

1つ目の観点として、バージョン4.0における要件の内容とアプローチにリスクベースの考え方が取り込まれたことが挙げられる。

バージョン4.0では定期的な対策実施を要求する要件において、その頻度をリスク分析に基づき決定することが明確になった。例えば、バージョン3.2.1の要件5においては、ウイルス対策ソフトのスキャンについて「定期的にスキャンを行う」ことが規定されていたが、バージョン4.0においてはその頻度をリスク分析の上で決定することが明文化された。

- 例:XXXサーバはインターネット接続やリムーバブルメディアの使用があり、ウイルス感染リスクが高いため、日次でスキャンを実施する

また、バージョン4.0においては要件を満たす方法として、「Customized Approach」というアプローチが新たに定義されており、これはリスクベースの考え方に基づき対策を決定するものである。

②昨今のクレジットカード情報漏洩の傾向を踏まえた新要件

2つ目の観点として、昨今のクレジットカード情報漏洩の原因と傾向を踏まえた新要件が追加されていることが挙げられる。これは昨今のリスクや頻発する脅威へ対応すべく改訂されたバージョン4.0の特徴の一つといえる。

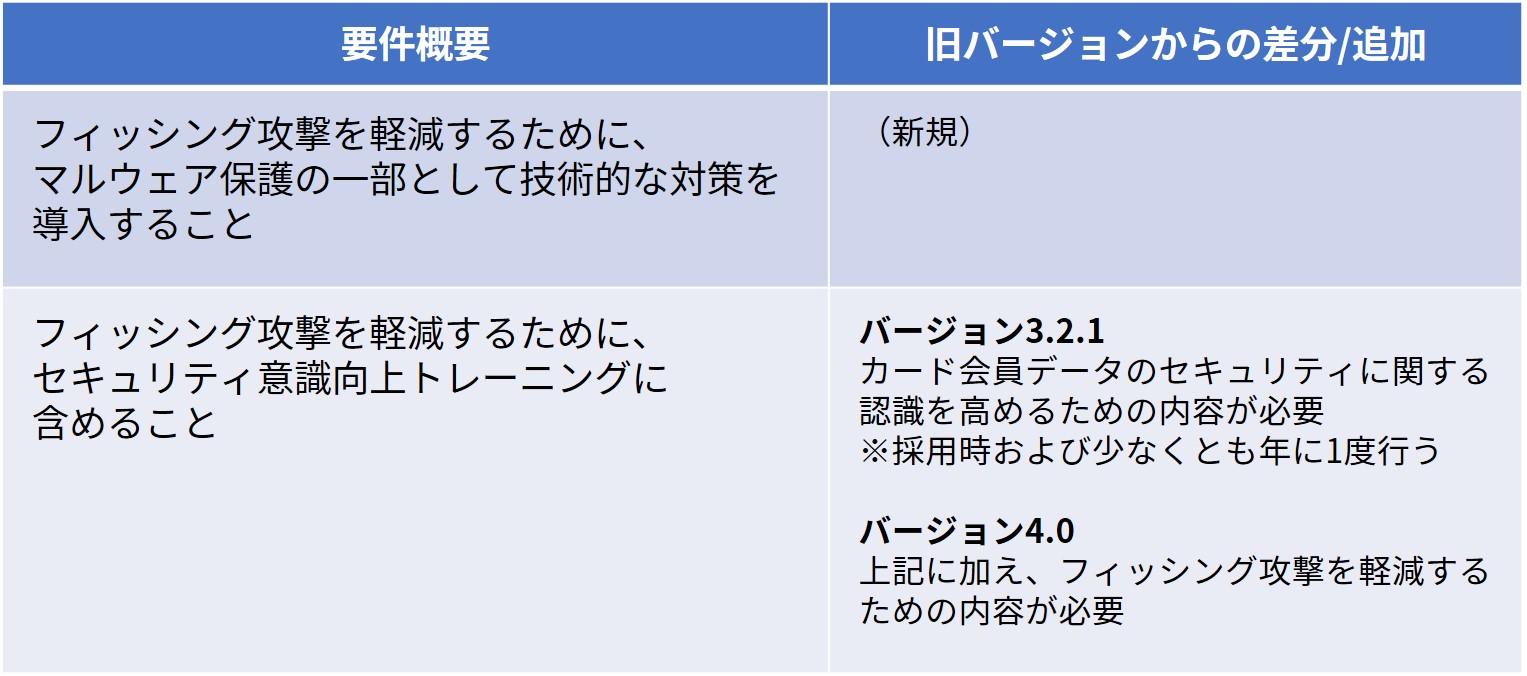

例えば、未だ増加傾向にあり、マルウェア感染等様々な攻撃の入口ともなりうるフィッシング攻撃への対策が要件として明文化された。(表1)

表1 フィッシング対策に関する要件

表1 フィッシング対策に関する要件

上記のうち、技術的な対策について明確な手法の言及はないが、フィッシングからユーザを保護する機能を有したツールの導入等が対策として考えられる。

- 例:メール検疫や振る舞い検知型のマルウェア対策ソフトなど

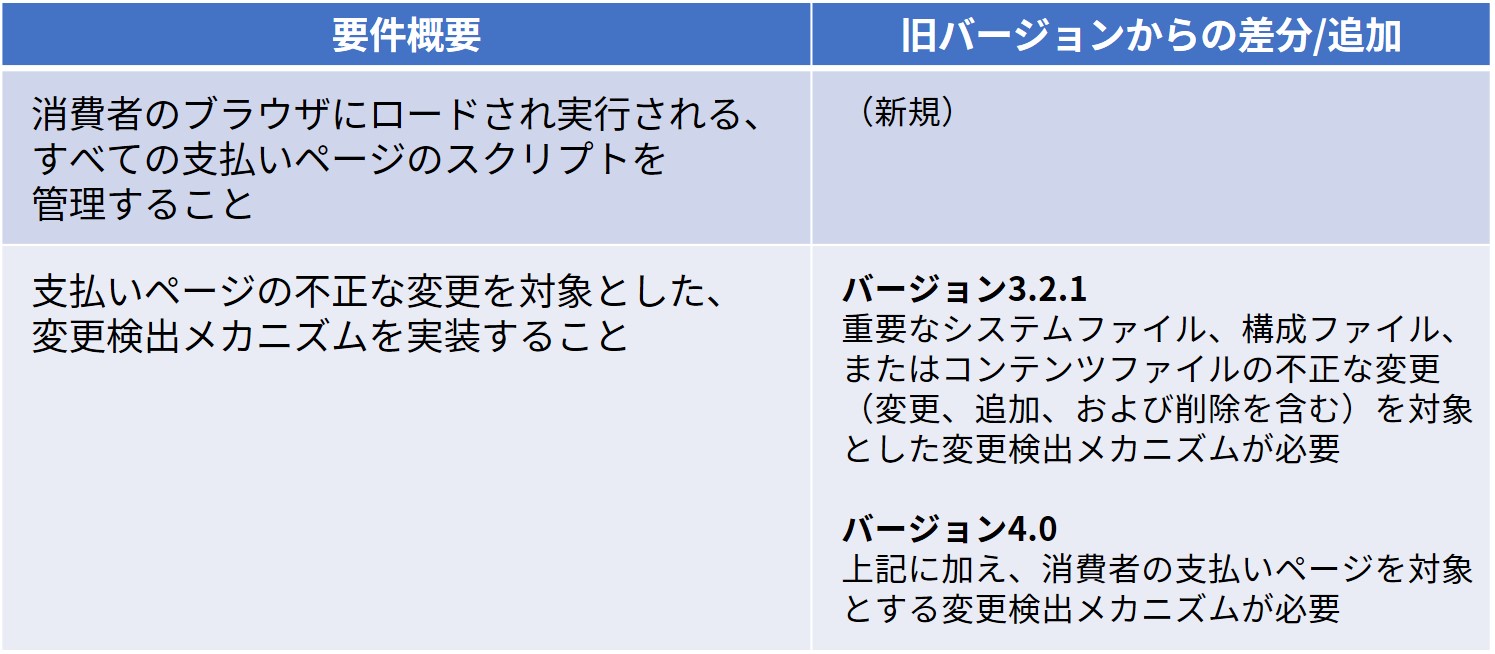

また、一般消費者の利用する、カード支払い用Webページに関する要件が新たに追加されている。(表2)

表2 一般消費者向けカード支払いページに関する要件

「支払いページのスクリプトの管理」について具体的な内容の言及はなかったが、WebショッピングサイトなどのEC(Electronic Commerce:電子商取引)チャネルからの侵害に対する防御策であることを踏まえると、ショッピングサイトの支払いページにおいて消費者ブラウザにロードされ実行されるスクリプトの正当性を検証するメカニズムの実装等が要求されると推測される。

もう一方の「支払いページの不正な変更に対応するための要件」は、Webショッピングサイトの支払いページ等が、不正に変更(改ざん等)されることにより、カード会員データが漏洩することを想定した要件である。

変更検出メカニズムの対象として、消費者の支払いページが明確に含まれることとなり、さらに、検出後の対応が必要なことから、支払いページの不正変更を対象とした、インシデント対応プロセスの整備についても追加で検討を行う必要がある。

③既存要件で求められる対策の更なる強化

3つ目の観点として、バージョン3.2.1にも存在する既存要件で求められる対策が強化されたことが挙げられる。

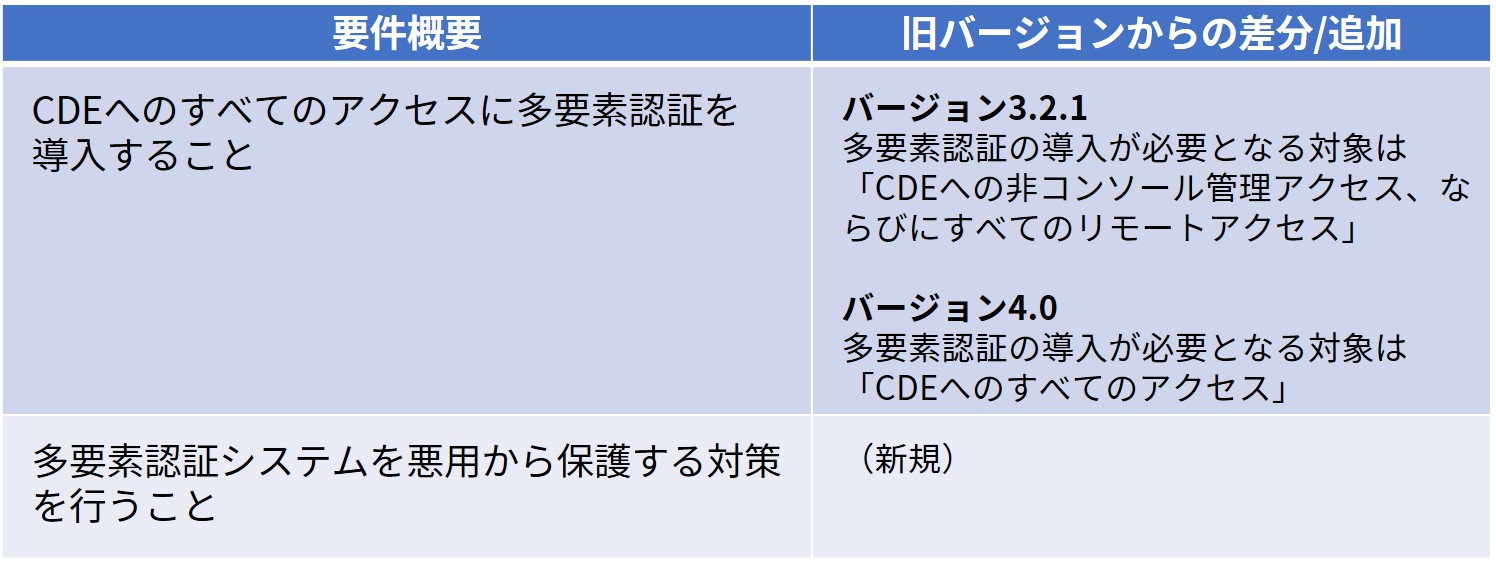

例を挙げると、多要素認証の対象が拡充されたほか、多要素認証システムを悪用から保護することが要件として追加された。(表3)

表3 多要素認証に関する要件

これまでは、多要素認証の導入対象は高権限や高リスクなアカウント(管理者アクセスやリモートアクセス)に限定されていたが、CDE*2への“すべて”のアクセスに強化され対象のアカウント種別が増えた。

また、多要素認証システムを悪用から保護する対策について、明確な手法の言及はないが、多要素認証システムの改ざん検知、ログ分析、アクセス制御、脆弱性管理など様々な対策によりリスク低減を行うことが必要になると推測される。

*2 CDE:Cardholder Data Environmentの略で、カード会員データまたは機密認証データを保存、処理、または伝送する、人、処理、およびテクノロジで構成される。

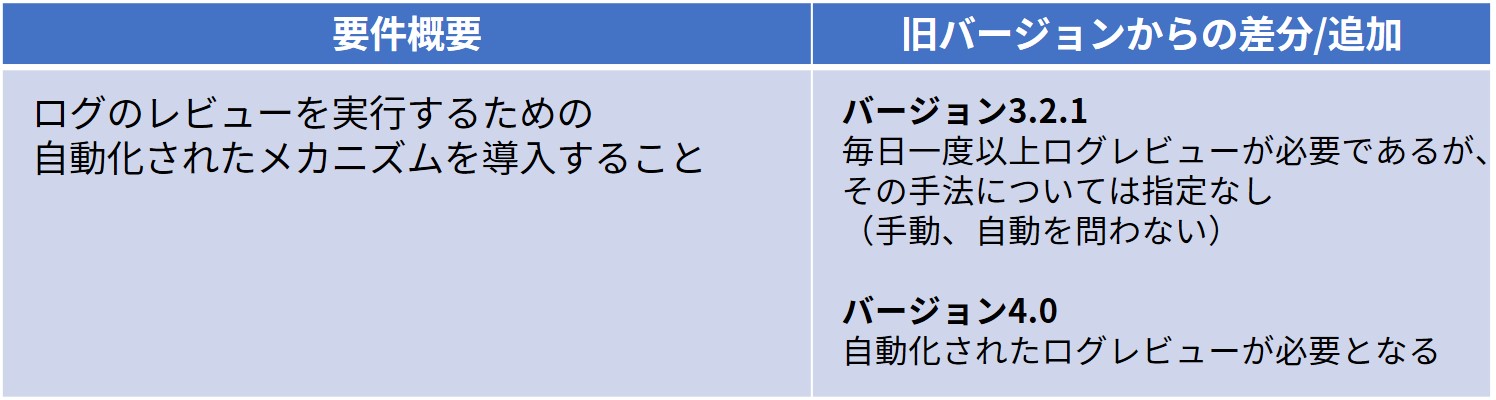

また、ログのレビュー(監視)について、自動化することが要件として定められた。(表4)

表4 ログレビューの自動化に関する要件

表4 ログレビューの自動化に関する要件

バージョン3.2.1においては、ログのレビュー方法についての規定はなかったが、バージョン4.0では「自動化されたメカニズム」が必要となった。そのため、これまで手動でログレビューを実施していた場合は、新たにツールやシステムによるレビュー自動化が必要となる。

ここまで3つの観点でPCI DSSバージョン4.0の要件の変更内容について述べてきたが、ここに挙げた以外にも様々な変更が行われている。例えば、バージョン3.2.1の要件はオンプレミス環境を主眼に置いた内容であり、クラウド環境において適用しようとすると必ずしも要件が適切にはまらないケースが存在したが、バージョン4.0では両立できるように改善されることが言及されている。

このようにバージョン4.0においては、新要件の追加や既存要件の強化のほか、リスクベースでの考え方の取り込みやクラウドが普及した昨今の情勢に合わせた変更がなされており、より現実的で本質をとらえた基準に進化したと考えられる。

PCI DSSバージョン4.0への移行期限は2024年1月~3月とされているが、運用やシステムへの変更が必要となる要件が複数存在することが想定されるため、移行に向けた対応方針・計画は早期に立てることが推奨される。

モバイルデバイスを利用する決済セキュリティ基準の更新

今回の講演では、スマートフォンやタブレット等のモバイルデバイス(COTS*3)を利用する決済セキュリティについて、現在策定中の新しい基準に関する最新情報とPCI SPoC(Sowtware-based PIN Entry on COTS)やPCI CPoC(Contactless Payments on COTS)の更新情報が伝えられた。

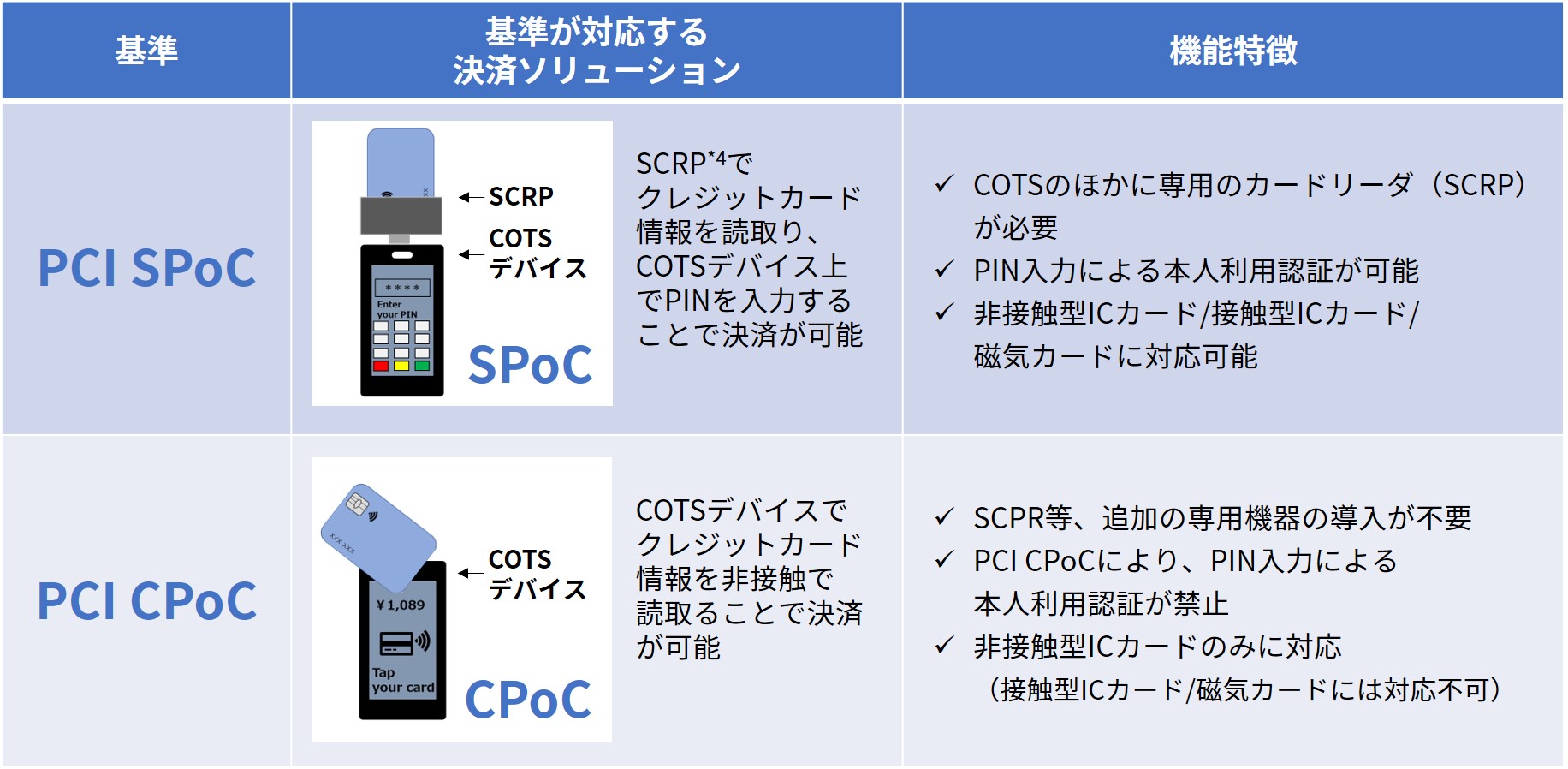

PCI SPoCやPCI CPoCとは、以下の表に示す2つのCOTSを利用する決済方法SPoC、CPoCに対して、これまでPCI SSCが公開してきたセキュリティ基準である(SPoC/CPoCの詳細についてはこちらのブログを参考)。SPoCとCPoCはどちらもCOTSを利用する決済ソリューションであるが、クレジットカード情報の読取方法や本人利用認証方法が異なっており、機能や利用可能機器等に制約が存在する。

*3 COTS: Commercial Off-The-Shelfの略で、COTSデバイスはコンシューマー向けに設計されたスマホやタブレットなどのモバイルデバイスを指す用語

表5 PCI SPoC/PCI CPoCに対応する決済ソリューションとその機能特徴

*4 SCRP(Secure Card Reader for PIN)は、クレジットカード情報の読み取りに使用される専用の読み取り機

新基準PCI MPoC(Mobile Payments on COTS)の策定について

今回のフォーラムでは、今後のモバイルペイメントソリューションを支えるとされる新基準PCI MPoC(Mobile Payments on COTS)の策定に関する最新情報が伝えられた。PCI MPoCとは、PCI SSCが現在公開しているPCI SPoCとPCI CPoCの2つの基準をベースとして、これからのCOTSを利用する決済ソリューションを支える新しいセキュリティ基準であり、現在、PCI SSC内にて具体的な整備・検討が進められている。

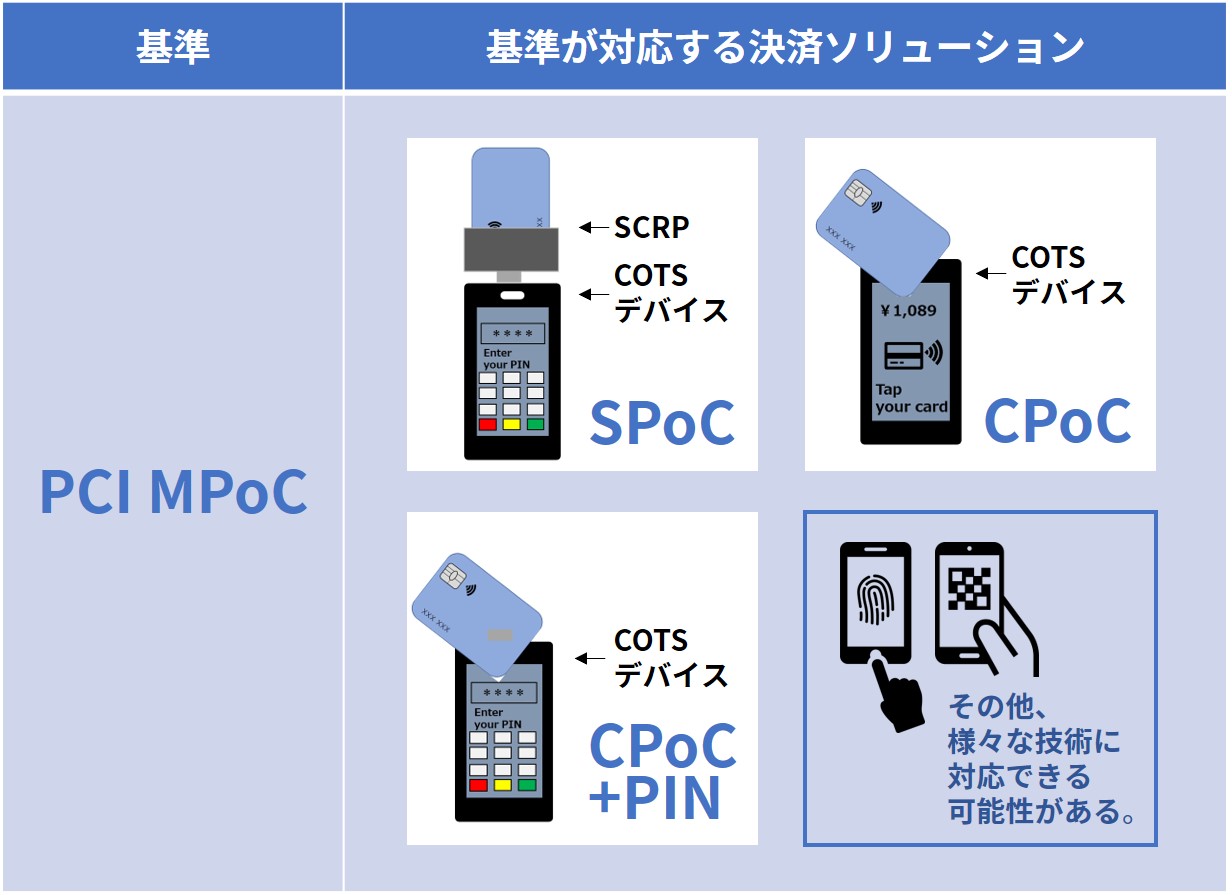

PCI MPoCが対応する決済ソリューション

新基準であるPCI MPoCは、SPoCとCPoCどちらのソリューションにも対応可能となるよう、策定に向けた整備・検討が進められており、さらに、PCI SSCが基準化を検討していたCPoCをベースにPIN入力による本人利用認証を可能とするソリューションや、SPoCやCPoCで用いられる技術以外の決済方法、本人利用認証方法も対応可能としていく方針であることも伝えられた。

その例として、EMV®QRコード決済や、COTS上での生体認証を用いた決済手段にも将来的に対応できる可能性があると述べていたが、これらはあくまで例であり、今後、PCI SSCが決済や本人利用認証に関する特定の機能や技術に限定してPCI MPoCを策定する方針としているものではないことも合わせて述べていた。(表6)

表6 PCI MPoCが対応する決済ソリューション

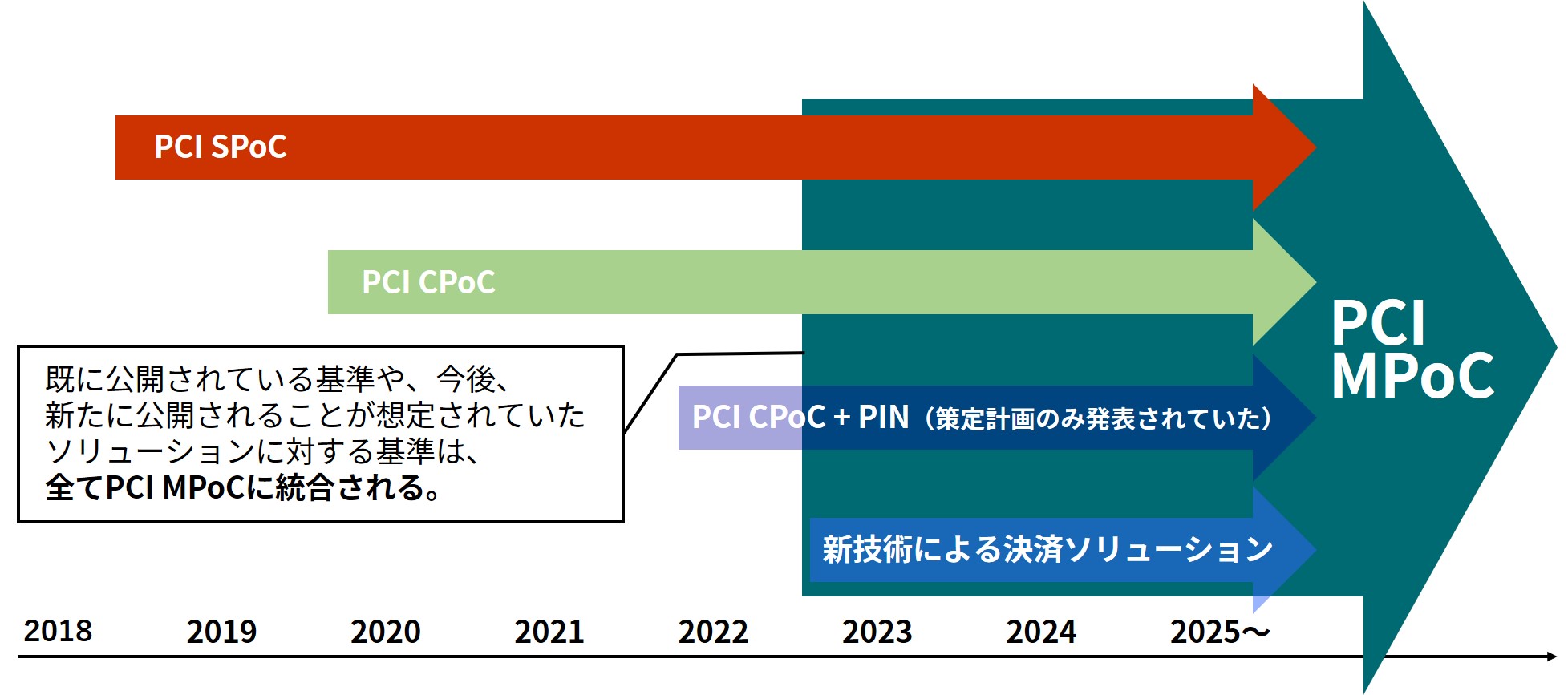

このように、PCI SSCは、これまで策定してきたPCI SPoCやPCI CPoCを、PCI MPoCによって全て包括し、今後、様々な技術が用いられる新しいソリューションへの対応も視野に入れた汎用的なセキュリティ基準を目指していることが想定される。(図1)

図 1 モバイル決済ソリューション基準の今後の統合イメージ

今回のPCI MPoC策定は、今後、急速に変化していくモバイル決済ソリューションにおいて、特定のソリューションに対し、個々に基準を整備していくことより、あらゆるモバイル決済ソリューションに対して汎用的に適用可能な基準を策定することで、新技術を用いるソリューションに対しても柔軟に対応できるメリットがあると思われる。

また、PCI MPoCの策定と併せて、PCI SSCの2021年の活動の一つとして伝えられた、「PCI SPoC Unsupported OS Annex」についても、将来的にはPCI MPoCに統合されることが想定される。「PCI SPoC Unsupported OS Annex」は、PCI SSCが2021年5月に公開したPCI SPoCのオプション要件であり、SPoCで利用されるCOTSデバイスにおいて、ベンダからサポートされていないOSを搭載している場合でも、サポートされたOSを利用する時と同等のセキュリティレベルのソリューションを実現可能とする。

PCI MPoCの基準構造について

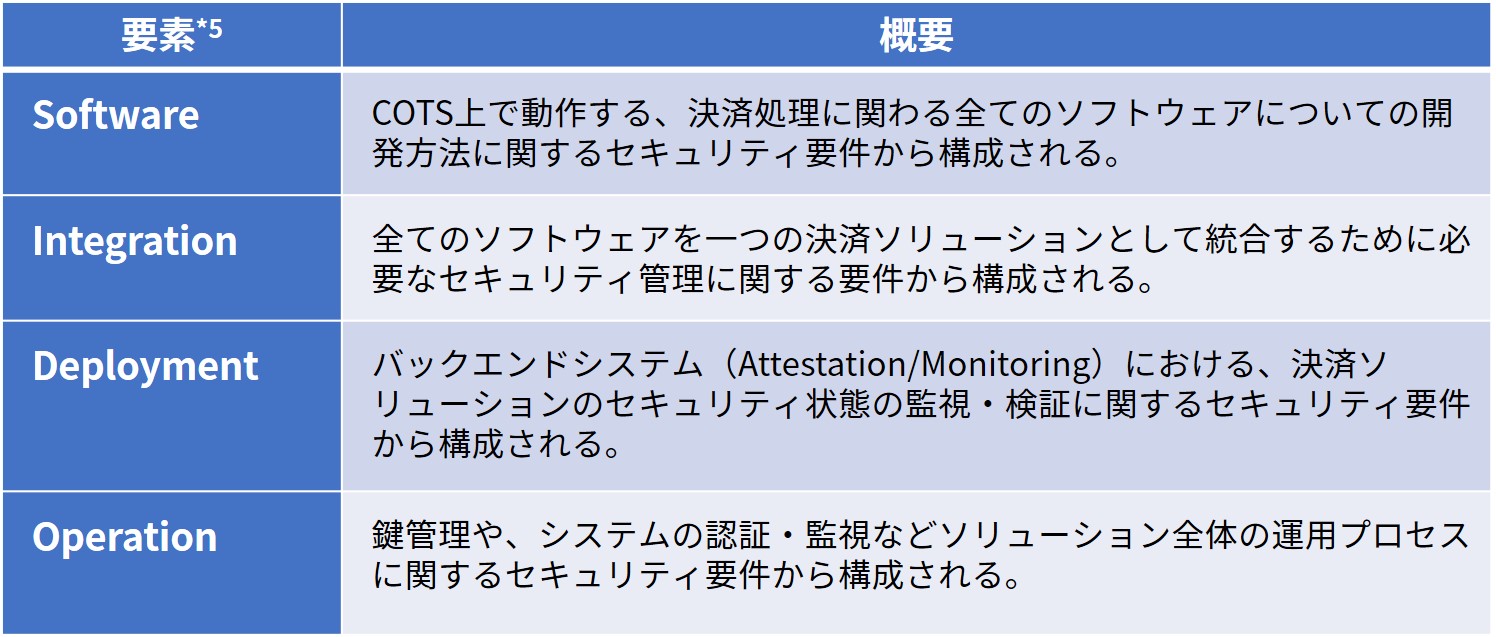

PCI SSCは、業界からの意見やフィードバックに基づき、COTSを利用する決済ソリューションに必要な全ての機能を、以下の4つの要素に分類し、それぞれの要素に紐づく形でセキュリティ要件を策定したと説明していた。(表7)

*5 各要素の名称は、今後、策定を進める過程で変更される可能性がある。

表7 PCI MPoCの基準構造を担う4要素

この4つの要素によって基準を構築することで、今後、より複雑化していくことが想定される決済ソリューションにおいて、複数のプロバイダやベンダによって一つの決済ソリューションが提供される場合でも柔軟に責任を分割することができるようになることが伝えられた。今後、この基準構造を活かして、PCI MPoCで定められた4つの要素が、それぞれ独立してPCI SSCから認定を受けられるスキームとして確立し、基準への準拠をさらに容易とさせるアプローチが出てくることも考えられる。

このような特徴を持つ新基準PCI MPoCが普及することで、COTSを利用する決済ソリューションを提供するソリューションプロバイダは、加盟店のニーズや予算、規模感に合わせて最適なアプローチを選択できるようになることも期待される。

PCI MPoCの策定に向けた今後のスケジュール

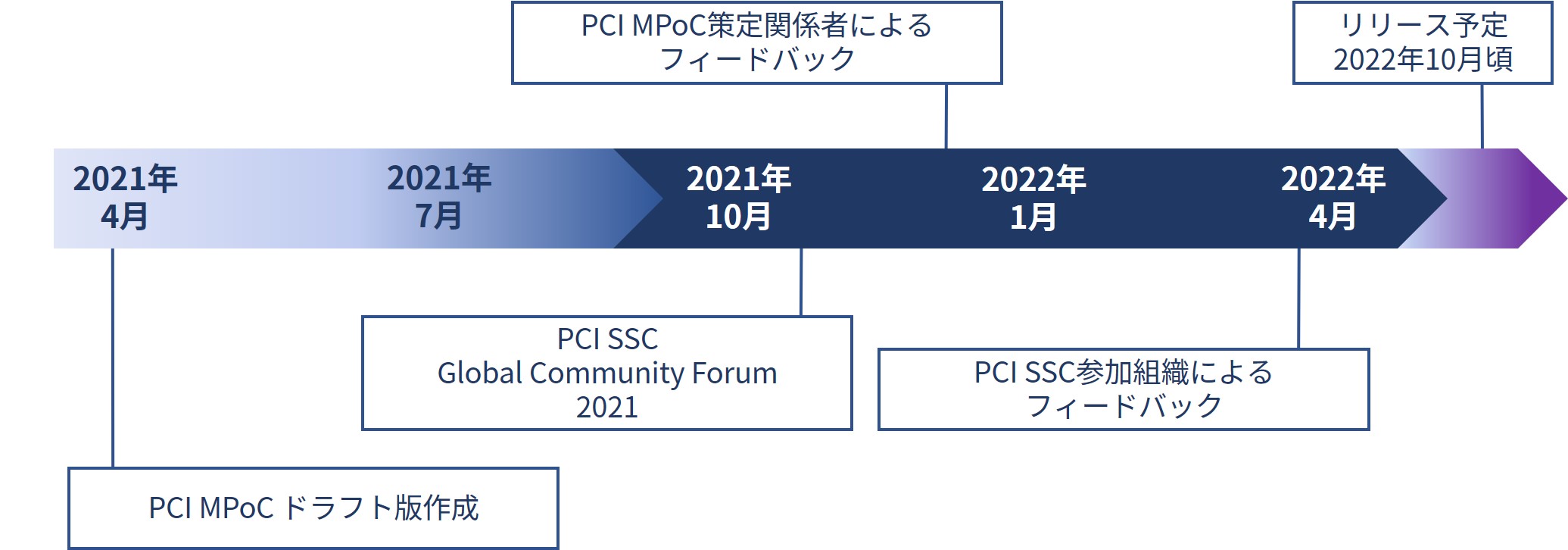

新基準のリリースに向けて、現在の想定スケジュールは以下のように発表されている。(図2)

図 2 PCI MPoC策定に向けて発表されたスケジュール(2021年10月時点)

2022年の第4四半期でのリリースに向けて、2回のPCI SSC関係者によるフィードバック期間が設けられており、初回フィードバックは2022年1月頃と予定されている。PCI MPoCがPCI DSSバージョン4.0と同様の注目を集める基準となるのであれば、この期間で関係者から多くのフィードバックが寄せられ、リリース時期が延期されることも想定される。今後急成長していくモバイルペイメントの基礎となる基準を目指すのであれば、より多くのフィードバックが反映されたうえでリリースされることが望ましい。

まとめ

2021年のPCI SSC Global Community Forumは、2020年から2年連続でのオンライン開催となったが、イベント名称の変更と共に、世界中の参加者がこれまでより多くの情報にアクセスすることができ、世界中の全ての参加者とコミュニケーション可能な開催形式となっていた。

クレジットカードやモバイルデバイスを用いて行われる電子決済の仕組みや技術に対しての変化のスピードは昨年よりもさらに速度を増しており、そのスピードに追従していくためにも本フォーラムで発信される情報の重要性は今後さらに高まっていくことが想定される。

本稿で取り上げたPCI DSSバージョン4.0やPCI MPoCでは、これまでの基準とは異なり、より多くのアプローチや決済ソリューションに対応可能としていく「フレキシビリティ(柔軟性)」が大きなテーマであるように感じられた。PCI DSSバージョン4.0では、各要件に対するリスクベースの考え方が新たに取り込まれ、組織やシステムの特性に合わせた柔軟なアプローチができるようになった。PCI MPoCでは、基準そのものが、今後変化していく決済ソリューションに柔軟に対応可能な構造となっている。

今後、さらにサイバー攻撃も高度化していく中、PCI基準への準拠を目指す事業体においては、各要求事項へのアプローチの自由度は増した半面、要求事項の本質を的確に理解し、対応していくことが求められる。

それは、審査機関においても同様であり、基準における要求事項に対する単一の解釈のみで、被審査組織のアプローチの是非を判断するだけでは、これからの時代において適切に審査ができなくなる可能性がある。被審査組織以上に、基準における要求事項の本質を理解し、リスクベースでアプローチの充足性を適切に判断できる能力や、被審査組織の環境やニーズに合わせた最適なアプローチを提案できる能力が必要となる。

NRIセキュアでは、PCI SSCの各種基準について、準拠支援としてのコンサルティングから審査まで、ワンストップのサービスを提供しており、お客様の環境やニーズに沿った柔軟な準拠支援や審査が可能である。

また、PCI SSCの基準に限らず、QRコード決済のリスク評価サービスやブロックチェーンを活用したシステムのアーキテクチャ評価等、決済セキュリティ全般のコンサルティング支援を提供している。決済セキュリティに関する不安や課題を感じていらっしゃる場合は、お気軽に、ぜひご相談いただきたい。