はじめに

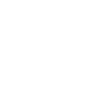

コロナ禍におけるDX推進により、リモートワークの利用が拡大する中、近年企業が持つファイアウォールなどネットワーク境界で守られていた端末がインターネットからの攻撃に直接さらされるケースが増えています。クラウドサービスの設定ミスによってインターネット側にサーバがフルオープンとなったケース、テレワークのために自宅などでルータを介さない状態でインターネットに直接接続してしまうケースなど、その背景は様々です。

これらの端末は攻撃者がその気になればいつでも侵入可能なリスクを保有しており、実際に侵害され、その端末を足掛かりとして社内ネットワークへの侵入を許してしまう場合があります。攻撃者はアンチウイルスソフトで検知されないOS標準のコマンドや、一般に便利なユーティリティとして知られるソフトウェアを活用して情報収集を行い、侵害の拡大を目論見ます。これらのセキュリティ侵害の多くは発見されることなくシステムから認証情報を窃取し、他端末への侵害拡大、最終的には知財や個人情報の大量窃取や大規模なランサムウェア被害に発展する可能性があります。

図1:侵害拡大事例

このような侵害に気付いた場合にフォレンジック調査を行うこととなりますが、従来型の調査の場合は人的リソースや物理リソースの制限、調査にかかる時間が長くなるという課題がありました。本記事では、これらの課題を解消する手段の一つとして、EDRの活用事例を紹介いたします。

従来型調査の課題

従来型フォレンジックにおける主な課題は、大きく「リソース面での制限」と「調査時間の長期化」の2点です。

リソース面での制限

従来型フォレンジックは、被害端末のディスクイメージを取得して調査を行うため、ディスク上の削除済み領域などより深い領域まで調査できます。一方で、ディスクイメージから調査に必要なデータを抽出し、分析する必要があり、一度に処理できる端末台数に制限がありました。そのため、大量の端末で同時多発的にマルウェア感染が発生した場合であっても、調査範囲が限定的となってしまう傾向がありました。

調査時間の長期化

加えて、従来型フォレンジックは調査にかかる時間が比較的長くなる傾向がありました。調査対象からのディスクイメージ取得は端末をオフラインにし、端末からディスクを取り出したうえでコピーを行う方法が主流です。端末の回収からディスク取り出し、コピーを行うまでに数日かかるケースが多くありました。また、これらの作業が終わっても調査中は原則として安全性が確認できていないため、端末利用を控えることになります。調査対象台数が増えるにつれ代替端末の用意が難しくなるなど、業務遂行に影響が生じます。

従来型フォレンジックでは、端末を1台ずつ事細かに調査し、その端末上で何が起きたのかを明らかにしていました。しかし、調査にかかる時間とコストは、調査対象が増えるにつれ高くなり、大量の端末を調査することには不向きです。

EDRを用いた侵害調査サービス

新たな調査手法として、活用が期待されているのがEDR(Endpoint Detection and Response)です。EDRは、端末に導入したエージェントから様々なログを収集し、ログを分析することでサイバー攻撃に対する監視や検出、防御や対応を行うセキュリティソリューションの総称です。

EDRのエージェントを調査対象の端末に導入し、必要なログの収集・分析と監視を同時に行うことにより、比較的短期間で事象全体の解明とリスクの封じ込めが可能となりました。

EDRを活用した侵害調査サービスでは、これまで課題となっていたリソース面での制限を緩和しつつ、大量の端末調査に柔軟に対応が可能になりました。また、調査時間も大幅に短縮され、数百~数千台規模の調査もスピード感をもって対応することが出来ます。

|

|

従来型フォレンジック |

EDRを活用した調査 |

|

ディスクイメージ |

必要 |

不要 |

|

ファイル内容の参照 |

必要 |

不要 |

|

複数台にわたる調査 |

困難 |

容易 |

|

複数台の調査期間 |

長期 |

短期 |

|

調査範囲の拡大 |

都度検討 |

柔軟に対応可 |

|

侵害発覚時の対応 |

端末の利用停止 |

遠隔で隔離 |

表1:従来型フォレンジックとEDRを活用した調査のそれぞれの特徴例

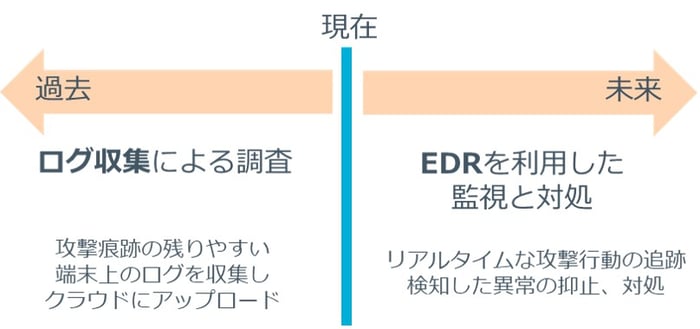

調査と防御・対処のハイブリッド対応

EDRによる侵害調査サービスの更なる利点としては、侵害状況の調査だけにとどまらず、EDRの機能を活用した防御や対処を同時並行で展開できる点です。これによって、調査開始時点で発覚していない侵害の特定とその脅威への防御がスムーズに行えます。それぞれの利点は次の通りです。

図2:EDRによる侵害調査サービスの利点

EDRを用いた防御

従来型フォレンジックでは、調査を進めないと攻撃の横展開などの全容が明確とならず、攻撃への対処が後手になるケースがありました。EDRによる侵害調査では、端末上の挙動のリアルタイム追跡が可能となります。これにより、これまで難しかった調査開始後に進行した侵害の検知/防御が可能となりました。

EDRを用いた対処

これまでの対処では、全端末のネットワーク隔離など業務影響の大きい対処を選ばざるを得ない状況が多くありました。EDRでは、調査に必要な情報の収集は端末が起動したままで行うため、業務を継続したまま全体の調査を行いつつ、侵害が発見された端末のみを隔離するといった柔軟な対応が可能です。侵害が発覚したホストはリモートから論理的にネットワーク隔離が可能であり、業務影響を最小限に抑えられます。

上述した防御と対処機能は、複雑なインシデントや調査対象端末が多いケースほど、そのメリットも大きくなると実感しています。それほどまでに昨今の高度な攻撃は継続的に発生し、調査と防御・対処を並行して実施する必要性が増加しているとも言えます。

おわりに

EDRを侵害調査に用いることで従来型フォレンジックよりも広範囲を迅速かつ網羅的に調査することが可能となりました。しかしながら、ディスクの削除済み領域を含めた調査など、より深い領域に対する調査能力は完全なものではありません。攻撃者によって消去された痕跡を含めた調査が必要となる場合はフォレンジック調査が適切な場合もあるため、両調査手法の特性を適切に使い分ける必要があります。

当社では、従来型フォレンジックに加えてEDRを用いた侵害調査サービスも提供しています。昨今の脅威動向を踏まえると調査対象が多くなるケースが多く、EDRを用いた調査が短期間でのインシデント収束に効果的です。加えて、EDR製品を利用したマネージドEDRサービスの提供も行っており、調査から運用へシームレスな移行も対応可能です。セキュリティ事故対応やEDR利用に関する詳細な話をお聞きになりたい場合には、是非お気軽にご相談ください。