ECサイトでの取引件数が増えるとともに、サイバーセキュリティインシデントの発生件数も年々増加している。

経済産業省が2022年6月2日に公表した「クレジットカードシステムのセキュリティ対策のさらなる強化に向けた方向性(クレジット・セキュリティ対策ビジョン2025)」によると、EC市場規模は年々増加し、2021年には約19兆円もの規模に成長している一方で、サイバーセキュリティインシデントの報告件数も毎年増加傾向にあり、同年において約5万件となっている。

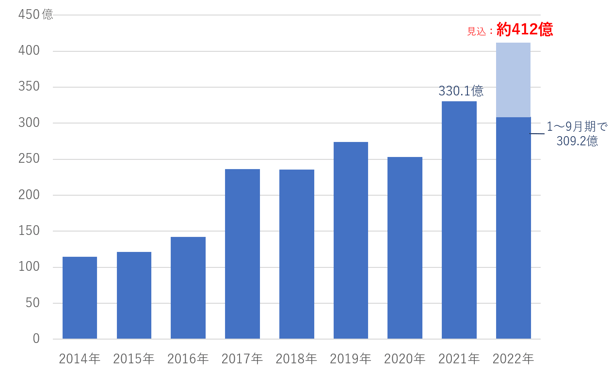

さらに一般社団法人である日本クレジット協会が公表しているクレジットカード不正利用被害の発生状況は2021年が約330億円、2022年は1月~9月期だけで既に約309億円となっており年間400億円に到達する勢いである。

クレジットカード不正利用被害額の発生状況(単位:円)

出典:一般社団法人日本クレジット協会 クレジットカード不正利用被害額の発生状況 をもとにNRIセキュア作成

なお、警察庁が公表している「オレオレ詐欺」の被害状況を見ると、2021年の認知件数は約3千件、被害額は約90億円となっており、社会的問題となっている「オレオレ詐欺」と比べてもクレジットカードの不正利用被害の規模が大きく、社会全体での喫緊の課題だということが分かる。

また、偽造カード対策として従来の磁気クレジットカードからICクレジットカードへの移行が行われ、対面でのクレジット取引による不正利用被害は大きく減ってきている。その一方で、サイバー攻撃やフィッシング等によって番号盗用されたクレジットカード情報によって、非対面取引となるECサイトでの不正利用の被害額が急増している。

これまで経済産業省では加盟店に対して「クレジットカード取引におけるセキュリティ対策の強化に向けた実行計画」(現在の「クレジットカード・セキュリティガイドライン」)に基づいて非保持化対策を推進してきた。結果として漏えい時の被害が小規模化したが漏えい事案の発生件数は増加傾向であることから、非保持化だけでなく、高度化する不正の手口に対してより実効性のあるセキュリティ対策を求めるように周知・啓蒙している。経済産業省としても昨今のサイバー攻撃手法の高度化への対策として非保持化の限界を感じたのではないだろうか。

今回、改正割賦販売法に規定されているセキュリティ対策義務の実務上の指針として位置付けられている「クレジットカード・セキュリティガイドライン」の概要を紹介するとともに、番号盗用の主な原因とされているフィッシング攻撃やクレジットマスターへの対策、それらを踏まえたカード決済セキュリティの今後のあるべき姿について考察する。

クレジットカード・セキュリティガイドラインの概要

クレジットカード・セキュリティガイドラインの章構成は次の通りである。

- Ⅰ.クレジットカード情報保護対策分野

- 1.各事業者に求められる対策等

- ①非保持化対策

- ②PCI DSS準拠

- 2.その他留意事項

- Ⅱ.不正利用対策分野

- (A)対面取引におけるクレジットカードの不正利用対策

- 1.各事業者に求められる対策等

- 2.IC取引時のオペレーションルール

- 3.その他留意事項

- (B)非対面取引におけるクレジットカードの不正利用対策

- 1.各事業者に求められる対策等

- Ⅲ.消費者及び事業者等への周知・啓発について

- 1.消費者への周知・啓発

クレジットカード・セキュリティガイドラインの章構成は大きく以下三つに分けられている。経済産業省におけるクレジットカードのセキュリティ対策に関する議論もこの三つを柱に行われており、それぞれのこれまでの取り組みと今後の動向について紹介する。

①漏えい防止(クレジットカード番号を安全に管理して漏えいを防止するための対策)

②不正利用防止(クレジットカード番号を不正利用させないための対策)

③犯罪抑止・広報周知(クレジットの安全・安心な利用に関する周知・犯罪の抑止)

|

分野 |

これまでの取り組み |

今後の方向性や検討事項 |

|

①漏えい防止 |

・割賦販売法に基づく対応 -PCI DSS準拠相当 -非保持化 |

・さらなる制度的措置の検討 -クレジットカード・セキュリティガイドラインでのアップデート ・加盟店やPSP等のECサイト、システムの脆弱性対策の強化(EC加盟店に対するセキュリティチェックの法的義務化) |

|

②不正利用防止 |

・割賦販売法に基づく対応 -対面取引におけるIC決済の推進 -非対面取引における本人認証の導入(セキュリティコード等) ・クレジットカード会社等における個社での不正検知の取り組み ・明細、利用履歴の確認(クレジットカード会社による明細通知、利用者における確認) |

・本人認証にEMV-3Dセキュアの原則化 ・原則全てのEC加盟店で、本人認証手法「EMV-3Dセキュア」の導入 ・イシュアーのリスクベース認証の精度向上 ・共同システムの構築・新しい技術や方法に基づく不正利用検知のイノベーション ・明細による確認強化(リアルタイム通知等、利用者へのアラート機能の充実) |

|

③犯罪抑止・広報周知 |

・フィッシング対策協議会や日本クレジット協会等における周知啓発 ・改正割賦販売法に基づく執行対応 |

・フィッシング対策に向けた多層的な取り組み(なりすましメール対策等) ・事業者と行政機関等における連携強化 ・経済産業省と警察庁との連携強化 |

出典:経済産業省 クレジットカード決済システムのセキュリティ対策強化検討会資料 をもとにNRIセキュア作成

上記の内、①漏えい防止、②不正利用防止、について、次章以降でポイントを解説する。

①漏えい防止におけるポイント

クレジットカード・セキュリティガイドラインの「Ⅰ.クレジットカード情報保護対策分野」にはEC加盟店向けの対策として非保持化について解説されているが、2022年3月に見直されたクレジットカード・セキュリティガイドライン第3版では新たに以下の内容が追加された。

協議会では今後は新規加盟店契約時にEC 加盟店に対して業界が定める基本的なセキュリティ対策の申告書をアクワイアラー又はPSP 宛に提出を求めるなどの基本的なセキュリティ対策を確認するなど新たな方策の実施も検討している。

冒頭で述べた通り、非保持化対策を実施している加盟店からのクレジットカード情報漏えいが相次いでいる。これを受けた形で2022年10月より新たにクレジットカード取引を行う事業者はクレジット取引セキュリティ対策協議会が定めたセキュリティチェックリストによる確認が求められている。セキュリティチェックリストの内容は公開されていないが、クレジットカードセキュリティガイドラインでは「基本的なセキュリティ対策」の例として、従業員対策(標的型メール対策など)や脆弱性対策、ウイルス対策、管理者権限の管理、デバイス管理等を挙げており、求められる内容についてはPCI DSSに近しいと想定される。

加盟店においては非保持化対策を行っていたとしても本セキュリティチェックリストを決済代行会社等から入手の上、自社のセキュリティ対策状況の確認を行っていただきたい。

②不正利用防止におけるポイント

クレジットカード・セキュリティガイドラインの「Ⅱ.不正利用対策分野」には、EC加盟店における昨今の不正利用に関して以下の通り述べられている。

非対面不正利用による被害が増加傾向にある背景としては、EC 加盟店からの情報漏えいやフィッシングメールによる、カード会員からのクレジットカード番号の窃取の発生件数が高止まりしていること、クレジットカード番号の採番の規則性を悪用して推定した大量のクレジットカード番号を特定のEC加盟店において集中的に短期間で使用する手口による不正利用が依然として発生しているためである。

フィッシングについては「情報セキュリティ10大脅威(個人)」において2019年より毎年上位にランクインしており、フィッシング対策協議会が公表している同協議会に寄せられたフィッシング報告件数は、2020年は約226千件、2021年は約529千件、2022年は1-11月期で905千件と、毎年増え続けている。

また、クレジットカード番号の採番の規則性を悪用して推定する、いわゆる「クレジットマスター」についてもクレジットカード番号盗用の原因の一つとして考えられており、対策が求められる。

国内加盟店ではセキュリティ対策として非保持化対応をしているものの、フィッシング攻撃やクレジットマスター等への対策が十分でないケースが依然として多いと想定される。

今回、ECサイトを運営する加盟店向けにフィッシング攻撃とクレジットマスターについて攻撃の内容とその対策について概要を説明するとともに、業界動向について述べる。

フィッシング攻撃の内容とその対策

フィッシング攻撃は、メールやソーシャルメディア等を用いて、偽のWebサイトに誘導し、認証情報やクレジットカード情報を盗み取る攻撃のことを指す。

典型的な手口としては次の通りである。まずクレジットカード会社や銀行等からのお知らせのふりをしたメールに「貴方のアカウントが乗っ取られた」、「不正なログインを検知した」、「登録情報の確認」といった内容のメールをユーザーに送る。ユーザーはそのメールに記載されたURLをクリックすることで本物そっくりの偽サイトに誘導される。その偽サイトでクレジットカード情報やオンラインバンキングの認証情報を入力することで、サイバー犯罪者にそれら情報を盗み取られるといったものだ。

一昔前は不自然な日本語や、メールアドレスのドメインが明らかに正規と異なっている等、フィッシング攻撃の存在を知っている人であれば簡単に見分けられるようなケースがほとんどであったが、昨今のフィッシング攻撃は正規の内容と非常に類似しており、見分けるのが困難である。

手口が巧妙化し続けることにより被害件数が年々増加する中で、経済産業省では加盟店向けのフィッシング対策事例として以下の4点を紹介しているので参考にしていただきたい。

|

対策内容 |

対策実施におけるポイント |

|

メールドメイン認証の導入 |

メール送信側がドメイン認証技術(例:SPF、DIKM、DMARC等)を導入することにより認証されていないドメインからのメールに対して受信側が受領拒否や警告を行うことができるようになる。 |

|

SMS等に貼り付けるURLからの連携防止 |

日々のコミュニケーション手段として、SMSに事業者のURLリンクを利用者に送信し続けていると、類似のSMSを用意され、フィッシングの被害を誘発してしまう。 |

|

フィッシング対策サービスを提供する事業者の利用 |

フィッシング対策サービスとして、フィッシング検知やテイクダウン(フィッシングサイトの削除依頼)などがある。 |

|

フィッシング事案を受領したら、警察や業界団体・利用者に通知 |

フィッシング事案を認知した際にテイクダウン等につなげるためにも、警察・フィッシング対策協議会・JC3といった関係団体への通報を行う。また、利用者に対しても周知を行う。 |

出典:経済産業省 クレジットカードシステムのセキュリティ対策の更なる強化に向けた方向性(クレジット・セキュリティ対策ビジョン 2025)第 1.1 版 をもとにNRIセキュア作成

また、フィッシング対策協議会のWebサイト(https://www.antiphishing.jp/)にも様々な対策例が示されているため参考にしていただきたい。

クレジットマスターの内容とその対策

クレジットマスターとは、クレジットカード番号の規則性から他人の番号を割り出す不正利用を指す。

フィッシングと異なり、特定の個人や組織からクレジットカード番号が漏えいするわけではないため、対策としては不正利用を防ぐことが重要となる。

一般的な対策としては、クレジットカードの入力回数を制限する(総当たり攻撃への対策)や、認証強化(reCAPTCHA*やEMV-3Dセキュアの導入等)、不正利用かどうかのチェック(不正利用検知サービスの導入等)などが挙げられる。

各ECサイト事業者においてはクレジットマスターへの対策状況を見直していただきたい。

*reCAPTCHA:アクセスしたユーザーがbotではなく人間であるかどうかを確認するためのテスト。

また、経済産業省による「クレジットカード決済システムのセキュリティ対策強化委員会(第5回)」(2022/12/23付)では、今後のセキュリティ対策強化に向けた主なポイントとして、原則全てのEC加盟店で、国際的な本人認証手法「EMV-3Dセキュア」の導入を求めることを検討している。

以前の3Dセキュアでは全てのEC取引にクレジットカード番号、有効期限、名前、セキュリティコードに加えてID/PW認証が追加で必要であったり、推奨されているのがブラウザ取引に限られていたりしたが、「EMV-3Dセキュア」ではリスクベース認証*を行い高リスクと判定された場合以外は顧客によるID/PW認証が不要となっており、ID/PW忘れや認証画面への不信感による離脱(いわゆるかご落ち)リスクが低減されている。また、スマートフォンやタブレットなどのアプリ内決済にも対応しており、利便性が向上している。

*リスクベース認証:取引に利用される機器情報や時刻情報、位置情報などをもとに、正規ユーザーの普段と違う挙動を検知した場合に、追加で認証を行わせる認証方式。

Visa、Mastercardといった国際ブランドにおいては旧来の3-Dセキュア1.0のサポートを既に終了しており、今後は「EMV-3Dセキュア」が主流となっていくことが想定される。

なお、クレジットマスターについてはクレジットカード業界全体での課題となっており、経済産業省においてもEC加盟店の実質的なハブとなっているPSP(決済サービスプロバイダ)による不正利用の検知方法について検討がなされている。しかしながら、まだ実装には至っておらず各加盟店やクレジットカード会社での対応が引き続き求められる。

クレジットカード決済が抱えるセキュリティの課題とあるべき姿

ECサイトにおける情報漏えい対策ではECサイト構築時に利用するツールにも注意が必要だ。

SaaS型のECサイト構築支援ツールを提供しているとある企業(以下、A社)では、提供している一部サービス(主にWebサイトの入力フォーム作成を支援するサービス)において不正アクセスによるソースコードの書き換えが行われ、取引先Webサイト上の入力フォームに入力された情報が漏えいした可能性があることを2022年10月にA社公式サイトにて公開している。

加盟店向けに決済システムを提供している事業者は改正割賦販売法における第7号事業者に該当するため、PCI DSS準拠または同等以上のセキュリティ対策を行う必要があるが、A社のように決済システムではなく入力フォームのみを提供している事業者の場合、改正割賦販売法の対象事業者になるかどうかの判断は難しい。そのため、A社のように決済システムではなく入力フォームのみを提供している事業者の場合、改正割賦販売法の対象事業者になるかどうかの判断は難しく、結果的にはカード決済をする上での適切なセキュリティ対策が行われていなかった可能性もある。

昨今、ECサイト構築のために様々なサービスが提供されているが、サービス提供事業者においては自社サービスがどのように利用されるのかを考慮した上で適切なセキュリティ対策を実装することが必要であり、各加盟店においても利用するサービスに適切なセキュリティ対策がなされているかを確認する責任がある。

また、経済産業省や業界団体はECサイト構築を行う事業者だけでなく、サイト構築にかかるツールやサービスを提供する事業者についてもサプライチェーンの一つとして捉えた上で、改正割賦販売法の対象として明確化するなど、セキュリティ対策を求めていくことが望ましいと考える。

|

クレジットカード番号等取扱事業者 |

対象事業者 |

セキュリティ対策 |

|

1号・・・ イシュアー |

・クレジットカード会社等 |

PCI DSS準拠 同等以上 |

|

2号・・・加盟店 |

・加盟店 |

非保持 または、PCI DSS準拠 |

|

3号・・・アクワイアラー |

・クレジットカード会社等 |

PCI DSS準拠 同等以上 |

|

4号・・・決済代行業者 |

・決済代行業者 ・ECモール事業者 |

PCI DSS準拠 同等以上 ※対面は、非保持可 |

|

5号・・・利用者向け決済 |

・QRコード決済事業者 ・スマートフォン決済事業者 ・ID決済事業者等 |

PCI DSS準拠 同等以上 |

|

6号・・・利用者向け決済サービス委託先 |

・第5号事業者からクレジットカード情報の管理を受託している事業者 |

PCI DSS準拠 同等以上 |

|

7号・・・加盟店向け決済システム提供事業者 |

・決済代行業者 ・ECシステム提供会社 ※ASP/SaaSとしてEC事業者にサービス提供する事業者、EC事業者に購入プラットフォームを提供する事業者 |

PCI DSS準拠 同等以上 |

出典:経済産業省 クレジットカードシステムのセキュリティ対策の更なる強化に向けた方向性(クレジット・セキュリティ対策ビジョン 2025)第 1.1 版 をもとにNRIセキュア作成

クレジットカード業界においてはECサイト事業者に向けた非保持化対策の要請や、フィッシングやクレジットマスターなどのサイバー攻撃への対策検討など、経済産業省や業界団体が常に対策を検討してきた。しかしながら高度化し続けているサイバー攻撃によって不正利用の被害が増え続けている状況である。

そのため、これまでのような国内の被害実態をもとに対策を検討するのではなく、国内における新規サービスの動向を踏まえた法整備や、海外での被害事例を教訓に国内で被害が拡大する前に先行して対策を検討するなど、後手に回らないための方策について業界全体で検討していく必要があると考える。

また、各加盟店においては法や規制への対応についてはあくまでもベースラインとし、自組織を守るために何が必要かを考え、継続的なセキュリティ対策を講じて欲しい。

自組織のセキュリティ対策が十分かどうかわからない、セキュリティ対策について何から始めればいいか分からない、といった場合、弊社ではお客様の環境に必要な対策についてソリューション導入を含めた検討支援が可能であるため、是非ご相談いただきたい。