2022年から2023年にかけて、オーストラリアでは大規模なサイバーセキュリティインシデントが多発し、連日、ニュースを賑わしていました。

2022年から2023年にかけて、オーストラリアでは大規模なサイバーセキュリティインシデントが多発し、連日、ニュースを賑わしていました。

時を同じくして、2022年10月から2023年9月までの1年間、私はオーストラリアに海外トレーニーとして赴任しており、その間、現地のサイバーセキュリティのカンファレンスに参加したり、現地の事業会社のセキュリティ担当者とコミュニケーションをとったりするなど、オーストラリアのセキュリティ事情について情報収集をしていました。

本ブログでは、昨今のオーストラリアのサイバーセキュリティに関する事件や動向などを、個人的な見解を含めてご紹介させていただきます。

▶「日米豪3か国における企業の情報セキュリティ実態調査」を読む

Optus社における情報漏洩事件

2022年9月、とあるハッカーフォーラムにoptusdataと名乗る人物から身代金を要求するメッセージが投稿されました。970万件のOptus社の顧客情報を入手しており、「顧客情報を他者に転売されたくなければ一週間以内に150万オーストラリアドル(以下、AUD)を支払え」というOptus社へのメッセージでした。

Optus社はオーストラリアの携帯キャリアの1つで、携帯キャリアとしては元国営企業でもあるTelstra社に次ぐ2番手の存在です。漏洩した970万件のうち、210万件には政府発行の個人識別(ID)情報が含まれ、さらにそのうち120万件は有効(事件発生時点)との追加情報もありました。新聞記者の取材でoptusdataは、管理が不十分であったAPI(インターネットからアクセス可能)を利用して個人情報を入手したと、その手口を明かしています。最初の脅迫メッセージ後、Optus社が支払いを拒否していると、optusdataは見せしめとでも言うように、1万件ほどの個人情報をハッカーフォーラム上で公開しました。

オーストラリア連邦警察はこれを受けて、漏洩した個人情報の被害者を詐欺行為から保護するため、“Operation Guardian”というプロジェクトを立ち上げ、州警察や各種関連組織、金融機関と連携し、被害者への詐欺行為が行われることがないよう、その監視を強化しました。ちなみに、この公開された1万件ほどの顧客情報を悪用し、2,000AUDを恐喝しようとした疑いで19歳の若者が逮捕され、のちに有罪判決となっています。

その後、optusdataは突如、身代金の要求を取り下げ、個人情報が漏洩された1万人への謝罪とともに盗んだ個人情報はすべて削除するという旨のメッセージをハッカーフォーラムに投稿しました。optusdataは犯行手口を自慢したり、多額の身代金を要求したと思ったら取り下げたりなどのこれまでの一連の行動から、国家レベルの脅威アクターなどではなく、若者の犯行ではないかとも言われています。Optus社ではこのインシデントを受けて、被害者への補償などを含めて1億4000万AUDの損失が出たと公表しており、被害者からOptus社に対する集団訴訟も現在、行われています。

Medibank社の情報漏洩事件

同じ時期に、オーストラリアの大手保険会社であるMedibank社でもサイバーセキュリティインシデントが発生しました。この事件では200GB(970万件)の顧客情報が漏洩しており、その中には個人の健康に関する情報など機微な情報も含まれていました。2022年10月、Medibank社はあるシステムで不審な動きを検出し、すぐに該当するシステムを停止する判断をしました。このシステム停止により、同社顧客を中心に大きな混乱が発生し、連日ニュースになっていたことを私も記憶しています。その後しばらくして、顧客情報が漏洩していたことが確認され、犯行グループからの身代金(15万AUD)の要求が届きました。

Medibank社は、「不正アクセス行為を助長するだけで流出したデータの安全性が確保される可能性は低い」という専門家や政府からのアドバイスに従い、身代金の要求を拒否し続けましたが、11月、犯行グループは一部の顧客情報をダークウェブ上に公開しました。その後もMedibank社が支払いを拒否していると、犯行グループは、複数回にわたり、顧客情報をダークウェブ上に公開し続けました。この中には、心臓病やがん、認知症、精神疾患、中絶した個人の健康に関する情報も含まれていました。

オーストラリア連邦警察は11月、Optus社の件を受けて立ち上げた”Operation Guardian”の対象をこのMedibank社の被害者にも広げたほか、「この犯行はロシアのグループによるもので、ロシアの警察と連携し犯人確保に向けて捜査している」と公表しました。最終的に、Medibank社が身代金の支払いを拒み続けた結果、犯行グループはすべての顧客情報をダークウェブ上に公開することになり、”case closed”と宣言し、交渉を終了しました。

今回の侵入の手口としてはいわゆるサプライチェーン攻撃と言えるもので、委託先のITサービスベンダーに払い出された認証情報を犯行グループが入手し、そこからMedibank社のネットワークに侵入し、さらにほかの認証情報を入手しながら内部システムに深くアクセスしていったと言われています。この事件により、Medibank社は2022年に4,640万オーストラリアドルの損失を被り、2023年もさらに3,000万から3,500万AUDの損失を見込んでいます。

複数の情報漏洩事件を受けた政府の対応

この2社だけでなく、Telstra社やDialog社, MyDeal社など、この時期に多くの企業でサイバーセキュリティインシデントが発生しました。

内務大臣であるクレア・オニール氏はこれらの一連の事件を受けて、罰則、および非常事態時に政府が介入できるよう権限を強化する法律改正の必要性を訴え、2022年12月に“The Privacy Legislation Amendment (Enforcement and Other Measures) Bill 2022”が発効され、この法改正では深刻なサイバーインシデントを発生させた企業には最大で5,000万AUD、もしくは悪用によって得た利益額の3倍、年間総売上の30%のうちもっとも大きいものが罰金として科せられること(以前は最大で220万AUD)、さらにサイバーインシデント発生時の政府や金融機関への情報連携がスムーズになるような政府の権限強化が盛り込まれていす。

さらに2023年3月には、内務省(Home Affairs)の管轄下に、国家サイバー局(National Office for Cyber Security)を設置することを宣言し、2030年までの7年間のサイバーセキュリティ戦略を策定すると発表しました。オニール氏は「2030年までにオーストラリアを、世界(サイバー)でもっとも安全な国にする」と宣言し、“Hack back”(カウンターハック)を可能にすることも検討していると発言しました。オニール氏は専門家や関係組織を巻き込みながら戦略を議論し、2023年7月には空軍中将であるDarren Goldie氏をNational Cyber Security Coordinatorに任命しました。

クレア・オニール 内務大臣

出所)https://www.itnews.com.au/news/gov-sets-target-to-make-australia-most-cyber-secure-country-by-2030-588895

オーストラリアの情報セキュリティ対策

これらの2022年後半から2023年初頭にかけたサイバーセキュリティインシデント後、2023年も消費者向け金融機関のLatitude社から1,400万件の個人情報が漏洩した事件や、法律事務所のHWL Ebsworthから60以上の政府機関や大企業の情報が漏洩した事件など、多くのサイバーセキュリティインシデントが発生していました。Latitude社ではローン審査などで利用する個人情報を、不要になった後も保持していた結果、これだけ大きな数の個人情報の漏洩に繋がり、その結果、2023年上半期で7600万AUDの損失を計上しました。

また、HWL Ebsworthの件では、これまでの他の事件でも対応に携わってきたオーストラリア連邦警察や個人情報保護を監督するThe Office of the Australian Information Commissioner(OAIC)※1などの政府機関の情報や多数の大企業の情報も漏洩対象となるなど、問題がさらに深刻化しています。オーストラリアではもともとAustralian Signal Directorate(ASD)※2配下のAustralian Cyber Security Centre(ACSC)※3がEssential Eight※4というサイバーセキュリティ対策の8原則を記したガイドラインを定めていたり、そのACSCやAustCyber※5などといった組織がサイバーセキュリティ対策の推進を行っていたりしました。

また、ASDが推進するREDSPICE※6というセキュリティ対策の強化プログラムも存在しています。しかし、私の見聞きした範囲内ではありますが、民間企業ではいまだにISO 27001の認定取得(新規)に取り組んでいるところが多く、日本に比べると情報セキュリティ対策という観点では、遅れを取っているように感じられました。さきほどのオニール氏もABC社のインタビューの中で「プライバシー保護の観点では10年、サイバー防御の観点では5年、本来あるべき状態よりも遅れている」とも語っています。

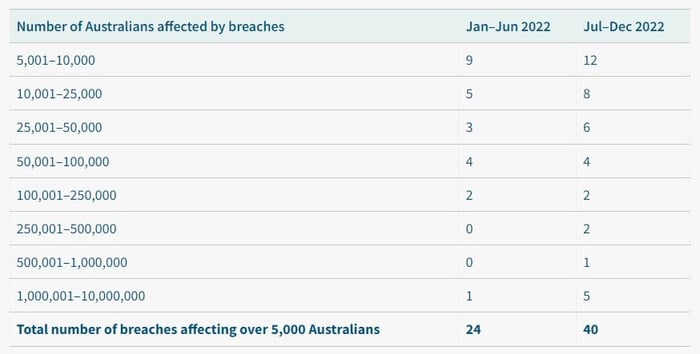

また、情報セキュリティ対策のレベルではなく、情報セキュリティ市場の成長の話と軸が少し変わりますが、AustCyberが発行している”Australia’s Cyber Security Sector Competitiveness Plan 2022”*によると、オーストラリアの情報セキュリティ市場の成長は他の先進国に比べても劣っていると報告されています。

*https://www.austcyber.com/resource/australias-cyber-security-sector-competitiveness-plan-2022

Australia’s Cyber Security Sector Competitiveness Plan 2022より抜粋

出所)https://www.austcyber.com/resource/australias-cyber-security-sector-competitiveness-plan-2022

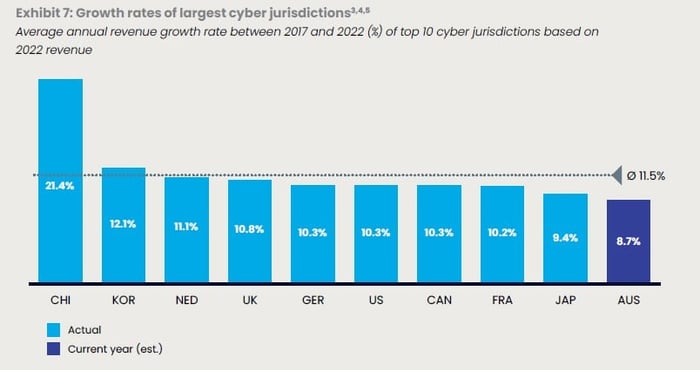

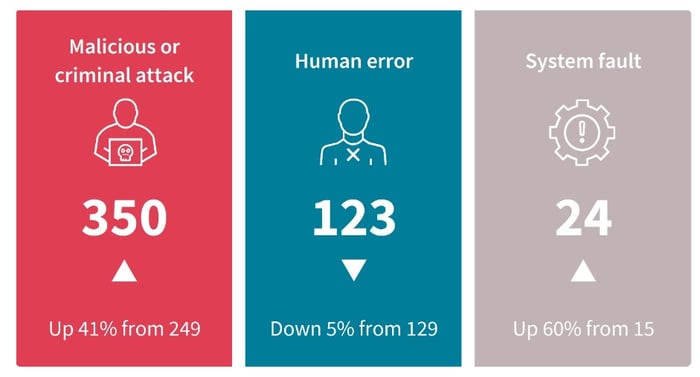

OAICの”Notifiable Data Breaches Report: July to December 2022”*によると、2022年後半は”Malicious or Criminal Attack”による情報漏洩が2022年前半と比べても249件から350件と41%上昇することになり、5,000件以上の情報漏洩の件数も24件から40件に大幅に増加していることから、情報セキュリティへの取り組みの遅れが、この時期にインシデントとして表面化してきたとも受け取れます。

*https://www.oaic.gov.au/__data/assets/pdf_file/0026/39068/OAIC-Notifiable-data-breaches-report-July-December-2022.pdf

Notifiable Data Breaches Report: July to December 2022より抜粋

とはいえ、次の2023年前半のレポートでは再び数字は減少しているため、数字的には大きなトレンドの変化ではなく、一時的な攻撃の増加であったとも考えられますが、多くの人が、なぜオーストラリアでこの時期にこれだけの影響度の大きいサイバーセキュリティインシデントが連続発生したのか、疑問を抱いていました。ASDが2023年11月14日に発行した” ASD Cyber Threat Report 2022–2023※9”によると、2022年後半から2023年前半にわたる一連の攻撃は” opportunistic(場当たり的なもの)”な攻撃と” more deliberate(慎重に計画されたもの)”の双方が見られ、増加分の多くは” opportunistic(場当たり的なもの)”な攻撃であったと報告されていますが、実はOptus社のインシデントのような若者による衝動的な犯行と思われるものだけでなく、国家レベルの脅威アクターによる計画的なものも同時期に発生していたようです。

さらにこのレポートでは、ロシアによるマルウェア”Snake”を利用した諜報活動や中国の国家レベルの脅威アクターによる重要インフラに対する攻撃についても触れられています。そのため、攻撃の多くは場当たり的なものであったと考えられますが、これらの複数の脅威アクターによる攻撃の重なりが、今回の増加の要因の1つではないかと考えられます。

※1 The Office of the Australian Information Commissioner

オーストラリア情報コミッショナーオフィス。オーストラリアの政府機関や売り上げが300万AUDを超える企業の、Privacy Act 1988や個人情報保護に関連する法律への遵守状況を監視、監督している。

※2 Australian Signal Directorate(ASD)

オーストラリアのナショナルセキュリティの中核組織で、オーストラリア政府や軍の諜報活動やサイバーセキュリティを担当している。

※3 Australian Cyber Security Centre(ACSC)

2014年に設立。政府機関であるAustralian Signals Directorate(ASD)の一部で、政府のナショナルセキュリティを推進する組織。政府と民間企業をつなぎ、サイバーセキュリティホットラインの提供(24/7)やWebサイトでの情報発信、警戒情報、技術情報の提供、脅威モニタリング活動などを行っている。

※4 Essential Eight

ACSCが提供している、企業の情報セキュリティ対策の8原則。企業の対策推進を支援するために成熟度モデルを定めて、レベル分けにしてステップアップでの対策が可能となるようなドキュメントも提供。また対策状況の監査もできるように、アセスメントガイドもあわせて提供している。

https://www.cyber.gov.au/resources-business-and-government/essential-cyber-security/essential-eight

※5 AustCyber

2017年に設立されたオーストラリアのサイバーセキュリティセクターの発展を支援する組織。

※6 REDSPICE

ASD(Australian Signal Directorate)が推進しているセキュリティ強化プログラム。2022年7月に活動を開始。RESILIENCE, EFECTS, DEFENCE, SPACE, INTELLIGENCE, CYBER, ENABLERSの頭文字をとってREDSPICE。

※7 Australia’s Cyber Security Sector Competitiveness Plan 2022

https://www.austcyber.com/resource/australias-cyber-security-sector-competitiveness-plan-2022

※8 Notifiable Data Breaches Report: July to December 2022

https://www.oaic.gov.au/__data/assets/pdf_file/0026/39068/OAIC-Notifiable-data-breaches-report-July-December-2022.pdf

※9 ASD Cyber Threat Report 2022–2023

https://www.cyber.gov.au/sites/default/files/2023-11/asd-cyber-threat-report-2023.pdf

2023-2030 オーストラリアサイバーセキュリティ戦略のリリース

そして2023年11月22日、オーストラリア政府は“2023–2030 Australian Cyber Security Strategy※10”を公開しました。この戦略では、6つのサイバーシールドを定義し、それぞれを強化していくことで、オーストラリア国民や企業、政府の安全性を向上させるアプローチを取っています。

また、2023年から2030年までを3つのフェーズに区切り、それぞれHorizon 1(2023-2025)、Horizon 2(2026-2028)、Horizon 3(2029-2030)と定義、活動内容を明確にし、進捗の見直しや修正ができるようにしています。この戦略にあわせて、“2023–2030 Australian Cyber Security Strategy ACTION PLAN※11”という行動計画もリリースされ、この中でHorizon1で実施される施策や責任者が明記されています。オーストラリア政府はこの戦略のリリースにあわせて、これまで割り当てていたサイバーセキュリティ対策予算23億AUDに加えて、5億8600万AUDを拠出すると決定しました。

2023–2030 Australian Cyber Security Strategyより抜粋

2023–2030 Australian Cyber Security Strategy ACTION PLANより抜粋

※10 2023–2030 Australian Cyber Security Strategy

https://www.homeaffairs.gov.au/cyber-security-subsite/files/2023-cyber-security-strategy.pdf

※11 2023–2030 Australian Cyber Security Strategy ACTION PLAN

https://www.homeaffairs.gov.au/cyber-security-subsite/files/2023-cyber-security-strategy-action-plan.pdf

オーストラリアと日本の対応の違い

これらの一連のサイバーセキュリティインシデントの発生を見ると、古くは大手ECサイトに対するSQLインジェクション攻撃であったり、日本年金機構へのサイバー攻撃、ハッカー集団Anonymousによる日系企業へのサイバー攻撃など、日本でもサイバーセキュリティインシデントがニュースで多数取り上げられた時期がありました。

しかし、私にはその後の政府や企業の動き方に少し違いがあるように感じられます。日本では、当時から温度感が高く、政府も企業も迅速に対応し、その後もある程度のレベルを維持しているものの、野心的な高い目標を掲げた宣言や長期的な戦略を耳にすることはあまりなかったと記憶しています。

しかし、オーストラリアではインシデントの対応、収束だけにとどまらず、内務大臣が主導し2030年に向けたサイバーセキュリティ戦略が発表されるなど、ネガティブな事件をポジティブな成長に繋げるよう取り組んでいるように見受けられます。これは個人的な見解ですが、減点主義と加点主義、フォロワー体質とリーダー体質など、国民性や文化、気質が影響しているようにも思えます。どちらが良いと言う話ではありませんが、日本とオーストラリアのこのような対応の差異はとても興味深いところです。

前述のとおり、私としては現時点では日本のほうが対応が進んでいるという印象を持っていますが、オーストラリアが宣言通り、「世界(サイバー)でもっとも安全な国」になっているのか、2030年までの取り組みに注目をしたいと思います。