クレジットカードセキュリティの国際基準を管理するPCI SSC(Payment Card Industry Security Standards Council)が主催するPCI SSC Community Meeting(以下、CM)が今年も例年同様、北米、欧州、アジア太平洋の3リージョンで開催された。本記事では著者が2025年11月5日(火)~6日(水)にてタイのバンコクで開催されたアジア太平洋CMに参加した際の現地の様子や、アジア太平洋の決済事情についてのレポートをお届けする。

クレジットカードセキュリティの国際基準を管理するPCI SSC(Payment Card Industry Security Standards Council)が主催するPCI SSC Community Meeting(以下、CM)が今年も例年同様、北米、欧州、アジア太平洋の3リージョンで開催された。本記事では著者が2025年11月5日(火)~6日(水)にてタイのバンコクで開催されたアジア太平洋CMに参加した際の現地の様子や、アジア太平洋の決済事情についてのレポートをお届けする。

弊社では欧州リージョンのCMにも参加しており、そちらに関するレポートも是非ご覧いただきたい。

PCI SSC 2025 Europe Community Meeting 参加レポート|決済システムに対する新たな脅威とコンプライアンス運用課題

PCI SSC Asia-Pacific Community Meeting の概要

本イベントは、弊社を含む審査機関、加盟店、サービスプロバイダ、セキュリティベンダ等様々な企業が参加し、決済セキュリティに関する最新動向の発信や情報交換を行うことを目的としている。CM全体(北米、欧州、アジア太平洋(以下APAC))の参加者としては公式発表で約1900名を超える関係者が参加したとあるが、他会場との大きな違いは日本からの参加者が圧倒的に多かった点、日本人を意識した会場設備であろう。日本人の参加が多かったため、イベント期間中にはPCI SSCの計らいで日本人同士の懇親会も開催され、およそ30名ほどの日本人参加者が見受けられた。参加者所属としてはもちろん著者のようなセキュリティ企業も多く見られたが、その他にも日本の決済規程のルールメイクを行うような企業や実際にエンドユーザ向けに決済サービスを提供する企業、決済端末の製造を行っている企業など多種多様な関係者が参加されていた。また、本イベントはおよそ20を超えるセッションが用意されていたが、本APAC CMに限り同時通訳機が渡され現地での日本語によるセッション視聴が可能となっていた点も日本人参加者の多さがうかがえる点であろう。

<左:メインセッション会場、右:ベンダブース>

APACにおける主だったテーマは“決済エコシステムの推進”と推進に伴う“コミュニケーション強化”、技術トレンドでは世情を表すAIについても言及が多く見受けられた。

以降より当該テーマに関するレポートを寄稿する。

APACにおける決済事情

まずは開催地であるAPAC地域におけるトレンドを述べていく。本CMで特に注目を集めたのが、急速なキャッシュレス化を推し進める「インド」と、開催地でありQR決済が浸透する「タイ」の事例だ。両国ともに日本とは異なるアプローチや課題を抱えており、非常に興味深い報告がなされた。

①インド:国家主導の「金融の道路」UPIとセキュリティ戦略

インド市場における決済環境の変化は劇的だ。セッションでの報告によると、2021年には約90%を占めていた現金決済が、2024年には約60%まで減少しているという。この急速なデジタルシフトを牽引したのが、国が主導する「UPI(Unified Payments Interface)」である。

セッションでは、UPIが単なる民間企業の決済サービスではなく、「国が整備した金融の道路(インフラ)」として位置づけられている点が強調された。利用手数料がなく、かつ簡易な手続きによって使い始めることができる点が利用者・事業者双方に受け入れられ、爆発的に普及している。一方で、デジタル化の裏ではフィッシング、API攻撃、ソーシャルエンジニアリングといったサイバー攻撃も高度化している。これに対しインドでは、以下のような国主導の強力なセキュリティ施策が講じられていることが紹介された。

・国家統一のセキュリティ基準: 国が運営する中央システムでセキュリティとコンプライアンスを集約管理し、個々の加盟店の負担を軽減。

・多層防御の実装: 「UPI PIN」による強制的な二要素認証の導入。

・仮想ID(VPA)[1]の活用: 口座番号そのものをネットワークに流さず、決済ごとに発行される仮想IDを使用することで情報漏洩リスクを低減。

「セキュリティはコストではなく、最強のブランド資産である」という考えのもと、国がインフラレベルで安全性を担保している点は、非常に先進的な事例と言える。

②タイ周辺諸国:QR決済の急成長と新たなセキュリティ課題

一方、開催地であるタイを含め、シンガポール(SGQR)やマレーシア(DuitNow)など、APAC全体では「口座間送金」および「QRコード決済」が急成長している。

<左:電車改札でのQR決済券売機、右:地下鉄改札におけるタッチ決済端末>

タイにおいても「Thai QR Payment」が普及しており、路面市場などではまだ現金決済が主流であったが交通機関等や大型商業施設などではQR/カード決済が台頭しているように感じた。一方で過渡期特有の課題も浮き彫りになっている。特に衝撃的だったのは、APAC全域の詐欺被害のうち、約27%がタイで発生しているというデータだ。具体的な脅威として以下が挙げられた。

・QRコードの差し替え(フィッシング): 店頭のQRコードが偽造品にすり替えられる被害。

・モバイル端末/アプリの乗っ取り: マルウェアによる遠隔操作や、銀行側のMFA(多要素認証)不備を突いた攻撃。

これらのQR決済はクレジットカードスキームではないため、本来PCI DSSの直接的な適用範囲外となるケースが多い。しかし、「カード会員データの保護」や「改ざん対策」といったPCI DSSで培われたセキュリティ要件は、国際的にも同等レベルで求められる局面にあり、シンガポール金融管理局(MAS)のガイドラインやEUのPSD2同様、PCI DSSの知見をこれらの新興決済にも応用していく必要性が議論された。

トピックセッション

本CMでは、大きく分けて「組織・戦略・ガバナンス」「PCI SSCのビジョンと標準の進化」「技術トレンドと脅威対策」「地域別の決済トレンド」の4つのテーマでセッションが展開された。前章で触れた地域トレンド以外のセッションの中から、特に今後のPCI DSS準拠やセキュリティ運用において重要となるトピックをピックアップして紹介する。

①脱・二元論!「PCI DSS成熟度評価」とリスクの定量化

「組織・戦略・ガバナンス」のテーマで特に注目を集めたのが、PCI DSSコンプライアンスにおける「成熟度評価フレームワーク」の提案だ。

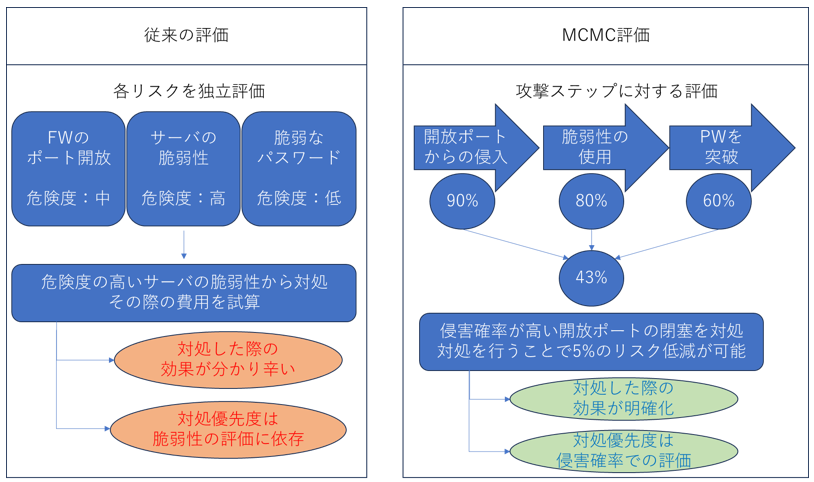

従来のPCI DSS準拠評価には、「準拠しているか、していない」のYes or Noの二元論で語られがちであるという限界があった。また、準拠についてもQSA(審査員)の解釈に依存する部分もあり、組織のセキュリティレベルを客観的かつ多角的に評価することが難しいという課題も指摘されている。そこで本セッションで提唱されたのが、MCMC法(マルコフ連鎖モンテカルロ法)を用いたリスクの定量化シミュレーションである。

例えば「ECサイトへの攻撃」というシナリオにおいて、従来であれば脆弱性スキャン結果をもとに「FWのポート開放(危険度:中)」「脆弱なパスワード(危険度:低)」といった個別評価になりがちだった。しかしMCMC評価を用いると、攻撃ステップをモデル化し、各リスクの連鎖を計算することで以下のような定量的な評価が可能になる。

【従来の評価:脆弱性スキャン等の個別評価】

各リスクが独立して評価されるため、全体像が見えにくい。

-

報告内容: 「FWのポート開放(危険度:中)」「サーバの脆弱性検知(危険度:高)」「脆弱なPW(危険度:低)」がそれぞれ検出。

-

経営層へのメッセージ: 「危険度が高いサーバにパッチを当てましょう。パッチ適用にかかる費用はXX円かかります」

-

課題: 「対策コスト」の話に終始してしまい、「それを放置した場合の損失リスク」や「対策による投資対効果」が見えにくい。

【MCMC評価:攻撃シナリオに基づく定量評価】

攻撃ステップを連鎖させ、最終的な「侵害確率」と「被害額」を算出する。

-

シナリオ分析: 攻撃者は「開放ポートから侵入(成功率90%)」し、「脆弱性を利用(80%)」して、「PWを突破(60%)」し情報を窃取する。

-

報告内容: 「現状の攻撃成功確率は43%(0.9×0.8×0.6)です。ここでポート対策を行うと、侵入確率が下がるため、全体リスクを5%まで低減可能です」

-

経営層へのメッセージ: 「現状43%ある侵害リスクに対し、XX円の投資でリスクを5%まで抑え込めます。これにより、顧客情報1件あたりの被害額に対しリスク43%換算でXX円の損失回避効果が見込めます」

-

メリット: 技術的な専門用語ではなく、「確率」と「金額」という経営言語で会話ができるため、意思決定の優先順位付けが明確になる。

<従来評価とMCMC評価のイメージ>

このように、PCI DSSを単なる「基準を守るためのルールブック」としてではなく、経営判断に直結する「リスク管理の計器」へと昇華させるアプローチは、今後のセキュリティガバナンスにおいて重要な視点となるだろう。

②PCI SSCの未来像:プロダクト中心への進化と文書の近代化

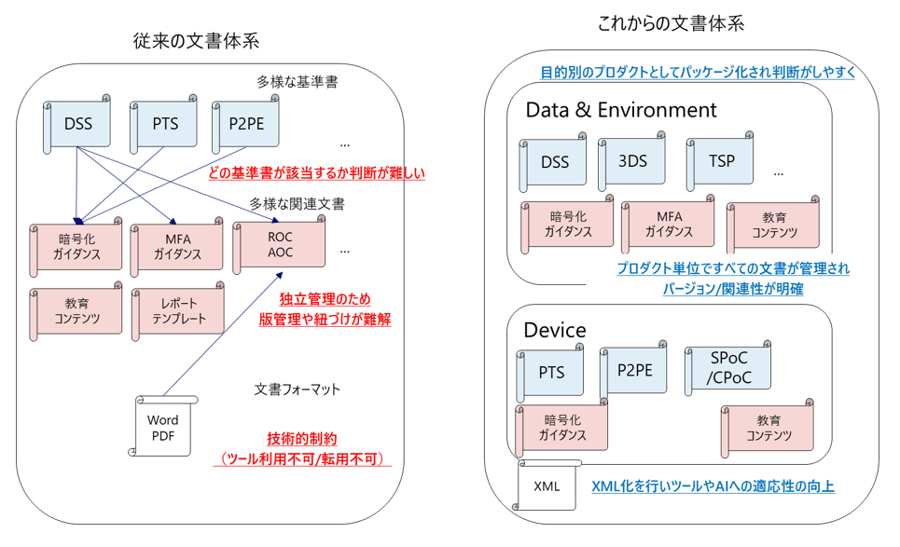

来年で設立20周年を迎えるPCI SSC自体の変革についても語られた。 これまでのPCI SSCは、DSS、PTS、P2PEといった「多様な基準書(ドキュメント)」ベースで管理されており、どの基準書が自社に該当するかの判断が難しく、版管理や紐づけも複雑化していた。

これに対し、今後は「プロダクトベース」への統合が進められるという。具体的には、目的別のプロダクトとしてドキュメントをパッケージ化し、バージョンや関連性を明確にする方針だ。 また、提供フォーマットについても、従来のWordやPDFといった「人間が読むための形式」から、XML化を進めることで、ツールやAIへの適応性を向上させる「文書の近代化」が図られる。これにより、コンプライアンス業務の自動化や効率化が進むことが期待される。

<文書体系の変更内容>

③PCI DSS × DFIR(デジタルフォレンジック&インシデントレスポンス)

技術トレンドの観点では、PCI DSSを「実効的なインシデント対応能力(DFIR)」を支える土台として活用すべきというセッションも印象深かった。

DFIR(Digital Forensics & Incident Response)とは、インシデント発生時の「被害範囲と原因の特定」「証拠保全」「再発防止」を目的とした一連の活動を指す。セッションでは、PCI DSSの要件がDFIRの各フェーズといかに密接に関わっているかが解説された。

・要件10(監視・ロギング): 証拠の取得・保存・分析(フォレンジック)の基盤。

・要件11(脆弱性管理): 根絶・分析の基盤。

・要件12(インシデントレスポンス計画): 復旧・教訓の基盤。

特に現場でやりがちな失敗として、「インシデント直後に証拠保全を考慮せず復旧作業を開始してしまい、原因追求が困難になる」ケースが挙げられた。これを防ぐためには、インシデント対応計画(IRP)の中にフォレンジック手順を明記し、平時から「計画 → 証拠 → 復旧 → 教訓」のサイクルを回しておくことが、実務上の“生存戦略”となる。PCI DSS準拠を単なるチェックリスト消化で終わらせず、有事の際の対応力強化につなげる視点が改めて強調された形だ。

おわりに

2日間のセッションを通じて強く感じられたのは、PCI SSCという組織およびPCI DSSという基準が、単なる「技術的なチェックリスト」の枠を超え、ビジネスの継続性と成長を支える「ガバナンスの基盤」へと進化しようとしている点だ。

今年2026年はPCI SSC設立の20周年を迎える。今回のCMで発表された「ドキュメントベースからプロダクトベースへの移行」や「XML化によるデジタル対応」は、来るべき次の20年に向けた決意の表れと言えるだろう。また、APAC地域特有の急速なキャッシュレス化(インドのUPIやタイのQR決済など)の事例からは、セキュリティがもはや「守りのコスト」ではなく、サービス普及のための「最強のブランド資産」であることが実証されていた。

日本企業においても、PCI DSS準拠をゴールとするのではなく、その先にある「成熟度の向上」や「リスクの定量化」を通じて、経営層を巻き込んだセキュリティガバナンスを構築することが求められている。「準拠しているから安全」ではなく、「リスクをコントロールできているから信頼される」。そのような意識変革こそが、これからの決済ビジネスにおける競争力の源泉となるのではないだろうか。

NRIセキュアではPCI SSCの定める各種PCI基準の審査の実施や、上記に挙がった技術課題のアドバイザリ、セキュリティフレームワーク管理ツールの提供など、様々なサービスを提供している。

決済セキュリティに関する不安や課題を感じていらっしゃる場合は、ぜひご相談いただきたい。

[1]Virtual Payment Addressの略。銀行口座番号やIFSCコードの代わりに銀行口座と直接紐付けられた一意のID