昨今、企業のセキュリティ担当者から「EDRを入れたがアラート対応が追いつかない」「SOCメンバーの負荷が限界に達し、人材の定着が深刻な課題となっている」といった切実なご相談をいただく機会が急増しています。

本記事では、現在のSOC(Security Operation Center)が直面している構造的な課題と、それを解決するための「AI SOC」の全貌、そして導入の失敗を避けるための現実的なロードマップについて解説します。

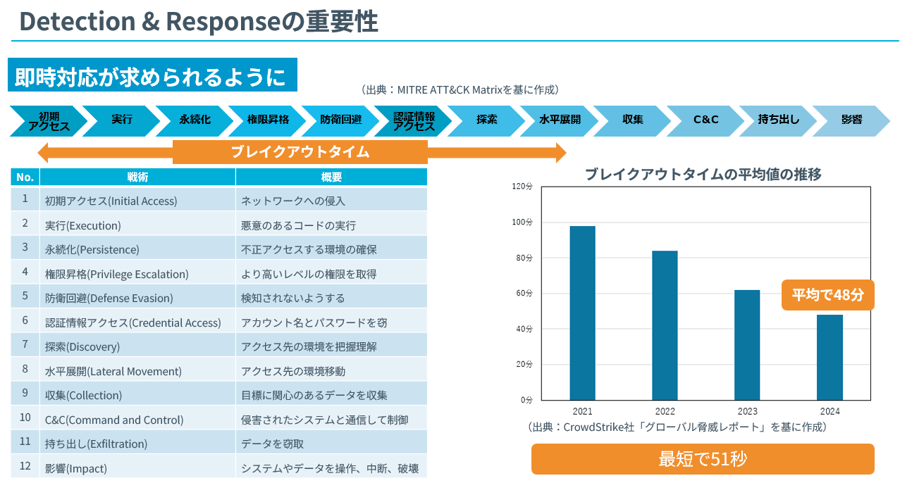

「51秒」の衝撃:なぜ人間による対応は限界を迎えたのか

セキュリティ対策において、最も重要な要素の一つが「時間」です。攻撃者がネットワークに侵入してから、目的を達成するために動き出すまでの時間は、年々短縮の一途をたどっています。

ブレイクアウトタイムの短縮化

攻撃者が端末に侵入(Initial Access)してから、他のシステムへ横展開(Lateral Movement)を開始するまでの時間を「ブレイクアウトタイム」と呼びます。CrowdStrike社の「グローバル脅威レポート(2024年版)」によると、この平均時間は48分。そして最速のケースでは、わずか51秒という驚異的な記録が報告されています。

51秒はおろか、48分という時間枠であっても、人間がアラートに気づき、PCを起動し、ログを確認して初動対応を行うにはあまりにも短すぎます。もはや、人間の「目視」や「手動操作」だけで攻撃のスピードに対抗できるフェーズは完全に終了したと言えるでしょう。

MITRE ATT&CKの12フェーズと防御の要

攻撃者の戦術を体系化した「MITRE ATT&CK Matrix」を見ると、攻撃は以下の12のフェーズで進行します。

|

No. |

戦術 |

概要 |

|

1 |

初期アクセス(Initial Access) |

ネットワークへの侵入 |

|

2 |

実行(Execution) |

悪意のあるコードの実行 |

|

3 |

永続化(Persistence) |

不正アクセスする環境の確保 |

|

4 |

権限昇格(Privilege Escalation) |

より高いレベルの権限を取得 |

|

5 |

防衛回避(Defense Evasion) |

検知されないようにする |

|

6 |

認証情報アクセス(Credential Access) |

アカウント名とパスワードを窃取 |

|

7 |

探索(Discovery) |

アクセス先の環境を把握・理解する |

|

8 |

水平展開(Lateral Movement) |

アクセス先の環境移動 |

|

9 |

収集(Collection) |

目標に関心のあるデータを収集 |

|

10 |

C&C(Command and Control) |

侵害されたシステムと通信して制御 |

|

11 |

持ち出し(Exfiltration) |

データを窃取 |

|

12 |

影響(Impact) |

システムやデータを操作、中断、破壊 |

ブレイクアウトタイムとは、この「1. 初期アクセス」から「8. 水平展開」に至るまでの時間です。一度水平展開を許してしまうと、攻撃者はネットワーク深く潜伏し、被害範囲は指数関数的に拡大します。つまり、企業を守るためには、このごく短い時間内に「検知(Detection)」し「対応(Response)」を完了させる、即時対応能力(Real-time Response)が必須要件となっているのです。

現場を崩壊させる「サイロ化」と「人材の疲弊」の悪循環

脅威のスピードが増す一方で、防御側の現場(SOC/CSIRT)は疲弊しきっています。その背景にある「3つの構造的な問題」について解説します。

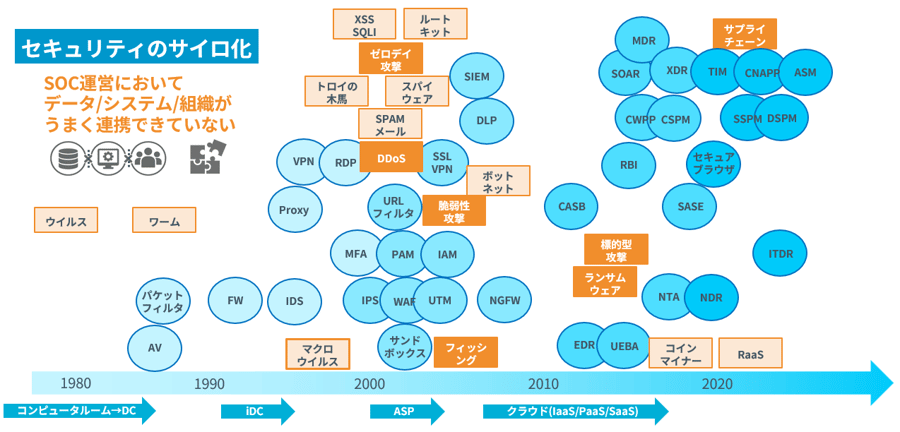

問題①:ツールと組織を分断する「セキュリティのサイロ化」

過去20年でセキュリティ製品は爆発的に増えました。EDR、NDR、CASB、SASEなど、導入すべきソリューションは挙げればきりがありません。しかし、多くの企業ではこれらが「継ぎ接ぎ」で導入された結果、深刻な「セキュリティのサイロ化」を引き起こしています。

- ツールの分断: EDR(エンドポイント)、NDR(ネットワーク)、ID管理など、製品ごとにコンソールやログフォーマットが独立している。

- 組織の分断: 端末担当、ネットワーク担当、インフラ担当と管轄部門が縦割りになっており、有事の際に「誰が情報を集約し、判断を下すのか」が曖昧になっている。

その結果、SOCアナリストは複数の画面を行き来するだけでなく、アラートが鳴るたびに他部署へログの抽出依頼や状況確認を行わなければなりません。データも人も連携できていない環境下での手作業は、インシデント対応において致命的なタイムロスを生み出します。

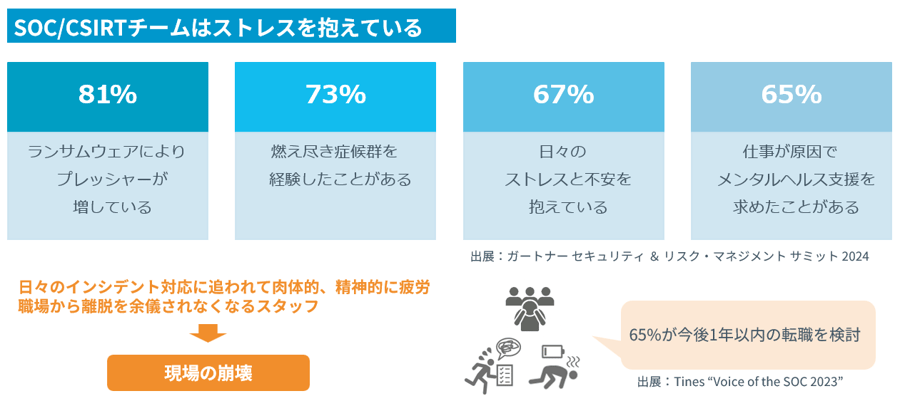

問題②:深刻な「人材の疲弊」と離職

非効率な環境と24時間365日運用を続けるプレッシャーは、現場の人間を追い詰めます。

- 81%のSOCメンバーがストレスを抱えている

- 67%が燃え尽き症候群(バーンアウト)を経験

- 65%が今後1年以内の転職を検討している

(出典:Tines “Voice of the SOC 2023” 他)

熟練のアナリストが疲弊して離職し、経験の浅いメンバーが補充されても定着しない。この「人材流出のループ」により、組織としての対応能力(ケイパビリティ)が低下し続けているのが現状です。

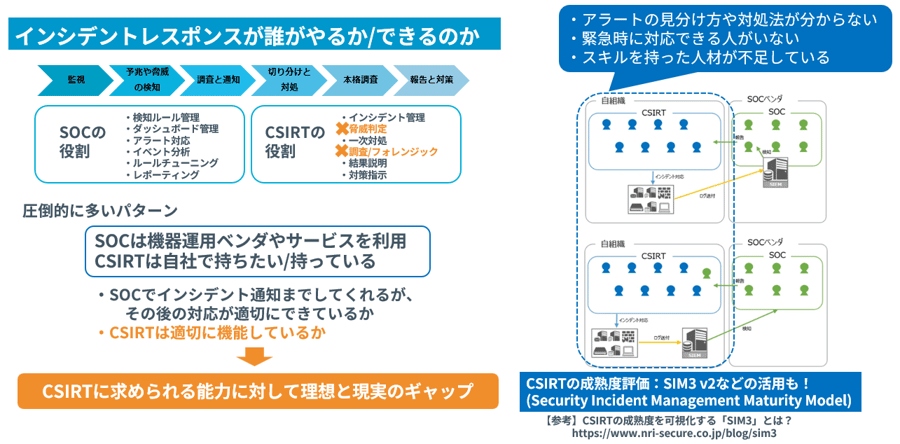

問題③:CSIRTの「理想と現実」のギャップ

「SOCはアウトソースしているが、CSIRT(インシデント対応チーム)は自社で持ちたい」と考える日本企業は多いです。しかし、兼務体制やスキル不足により、CSIRTが機能不全に陥っているケースが散見されます。

具体的には、「脅威判定ができない」「フォレンジックの指揮が執れない」といった状態です。自社のCSIRTがどの程度機能しているかを客観的に評価する指標として、「SIM3(Security Incident Management Maturity Model)」などの成熟度モデルを活用し、現状を直視することも重要です。

経営層を動かすための「投資対効果」のロジック

SOC/CSIRTの強化には投資が必要ですが、「何も起きないことが成果」であるセキュリティ対策は、経営層への予算説明が極めて困難です。「AI SOCを入れたい」と言っても、その価値をどう証明すればよいのでしょうか。

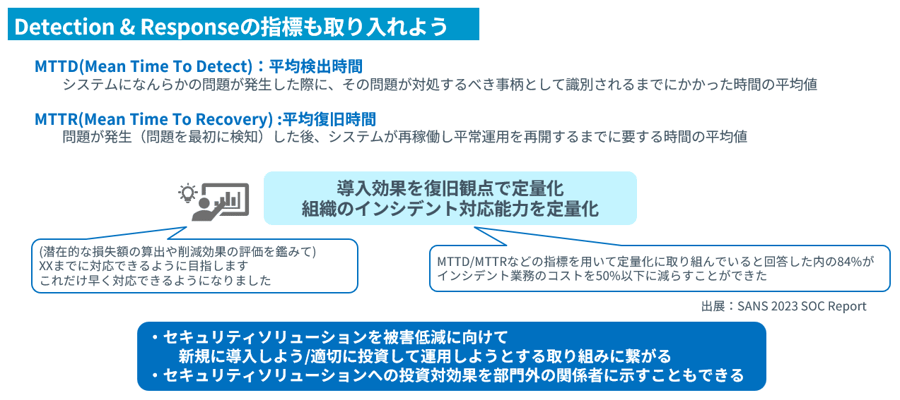

定量化の鍵:MTTDとMTTR

ここで有効なのが、Detection & Responseのパフォーマンス指標である「MTTD」と「MTTR」です。

- MTTD (Mean Time To Detect):平均検出時間(問題発生から検知までの時間)

- MTTR (Mean Time To Recovery):平均復旧時間(検知から復旧までの時間)

「AI SOCの導入により、インシデント対応コストを50%削減し、MTTRを数日から数分に短縮します」といった定量的な目標を提示することで、投資対効果(ROI)を明確に示すことができます。SANSのレポートによると、これらの指標を用いて定量化に取り組んでいる企業の84%が、インシデント業務コストの大幅な削減に成功しています。

ゲームチェンジャーとなる「AI SOC」:その定義と6つの知力

ここまで述べた「時間の壁」「リソースの壁」を突破する最適解の一つが、AIと自動化を活用した次世代のSOC、すなわち「AI SOC」です。

AIが拡張する「6つの知力」

NRIのメディアフォーラムでも提唱されましたが、AIは人類の知力を以下の6つの側面で拡張します。

- 予測力:未来を予測する

- 識別力:人が気づけない発見や識別をする

- 個別化力:特性に合わせてカスタマイズする

- 会話力:異なる仕様の仲介・翻訳をする

- 構造化力:複雑な事象を分解・整理する

- 創造力:新しい対応策を生み出す

これらをSOCに応用することで、静的なルールベースの検知では不可能だった「未知の脅威の検知」や「複雑なアラートの相関分析」が可能になります。

これらをSOCに応用することで、静的なルールベースの検知では不可能だった「未知の脅威の検知」や「複雑なアラートの相関分析」が可能になります。

従来型SOC vs AI SOC

従来型とAI SOCの決定的な違いは、「人間がプロセスのどこに介在するか」です。

|

比較項目 |

従来型SOC / SIEM |

AI SOC / 次世代SIEM |

|

脅威検知の手法 |

定義済みのルールベース(既知の攻撃のみ) |

AI/UEBAの活用(未知の攻撃・内部不正に対応) |

|

アラート処理 |

人手によるトリアージが前提 |

AI/SOARによる自動トリアージ・優先順位付け |

|

可視化 |

ログベースで専門的、視認性が低い |

ダッシュボードでインシデント単位に整理・可視化 |

|

対応スピード |

担当者のスキルに依存し、時間がかかる |

自動化により劇的に短縮(即時対応) |

AI SOCでは、アラートのトリアージ、関連情報の収集、そして一次対応(端末隔離やアカウントロックなど)までをAIと自動化(SOAR)が担います。人間はAIが提示した分析結果を元に、最終的な「意思決定」を行う役割へとシフトします。

【事例公開】MTTRが3日から16分へ:劇的な効率化の裏側

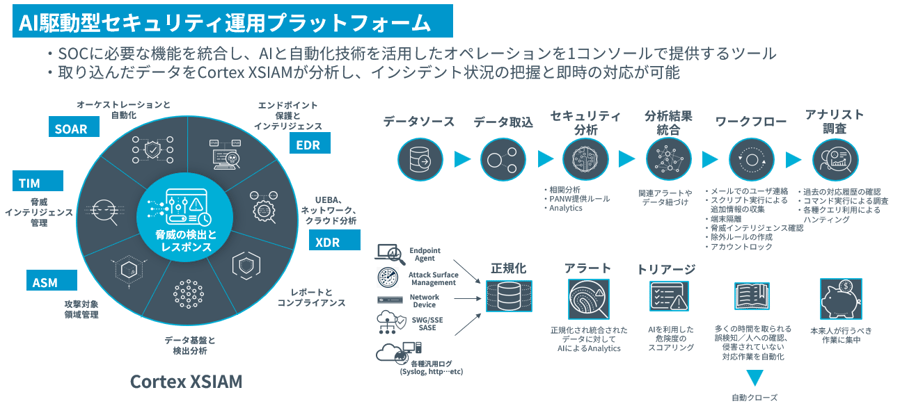

「AIで効率化」といっても、具体的にどの程度の効果があるのでしょうか。Palo Alto Networks社のAI駆動型プラットフォーム「Cortex XSIAM」を導入した事例では、以下のような驚くべき数値が報告されています。

Before / After の衝撃

- 取り込みデータ量: 10GB/日 → 100GB/日(10倍に増加)

- MTTR(平均復旧時間): 3日 → 16分

- リアルタイム調査終了率: 5%未満 → 62%

- 自動化によるインシデント解決率: 99%以上

特筆すべきは、取り込むデータ量を10倍に増やし(監視範囲を広げ)ながらも、対応時間を劇的に短縮している点です。

特筆すべきは、取り込むデータ量を10倍に増やし(監視範囲を広げ)ながらも、対応時間を劇的に短縮している点です。

これは、Cortex XSIAMが単なるログ収集ツールではなく、AIによるデータの「正規化」と「相関分析」を前提に設計されているためです。1000以上のサードパーティ製品からのログを取り込み、2600以上のML(機械学習)モデルで分析を行うことで、誤検知を排除し、優先して対応すべき重大なインシデントを的確に抽出・通知します。

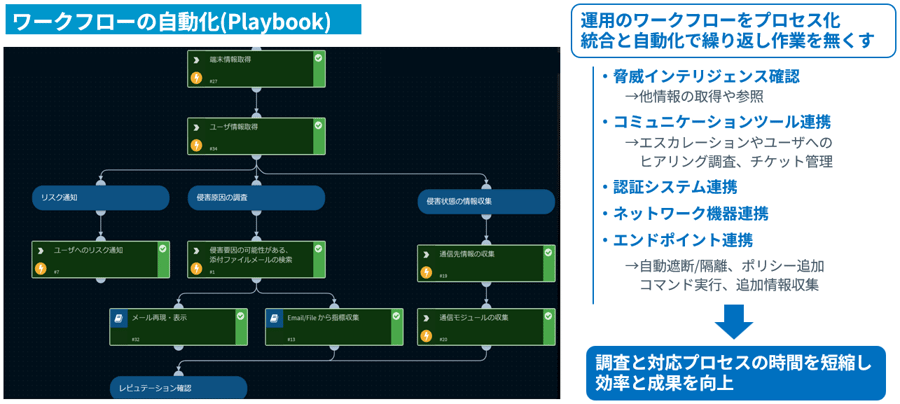

プレイブックによる自動化の世界

また、検知後の対応プロセスも「プレイブック」として自動化されています。

- 脅威インテリジェンスとの照合

- ユーザーへのヒアリング(メール/チャットツール連携)

- チケット管理システムへの起票

- 端末のネットワーク隔離

これらを人間が手動で行えば数時間かかりますが、AI SOCなら数秒〜数分で完了します。「3日を要していた調査が、わずか数分で完了する」。これがAI SOCの威力です。

AI導入の壁と、失敗しないための導入ステップ

しかし、AI SOCは「導入すれば終わり」の魔法の杖ではありません。ガートナー社の予測では、「2027年までにSOCの30%が生成AIの統合に失敗する」とも言われています。導入には明確な課題が存在します。

主な導入障壁

- 高コスト:初期費用やライセンス費用、学習期間のコストがかかる。

- 精度の問題とハルシネーション:AIが事実に基づかない情報を生成するリスク。

- 説明責任(XAI):なぜAIがその判断をしたのか、根拠を説明できる必要がある(Explainable AI)。

- 専門スキルの不足:AIモデルの調整やプレイブック作成ができるエンジニアの不在。

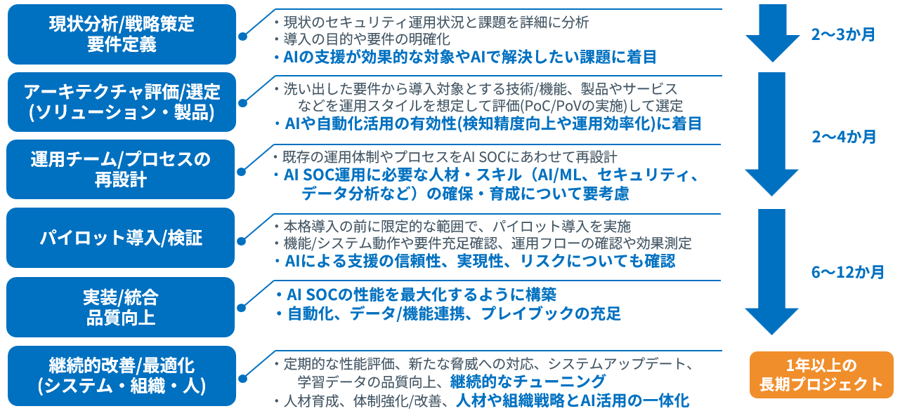

失敗しないための導入ロードマップ

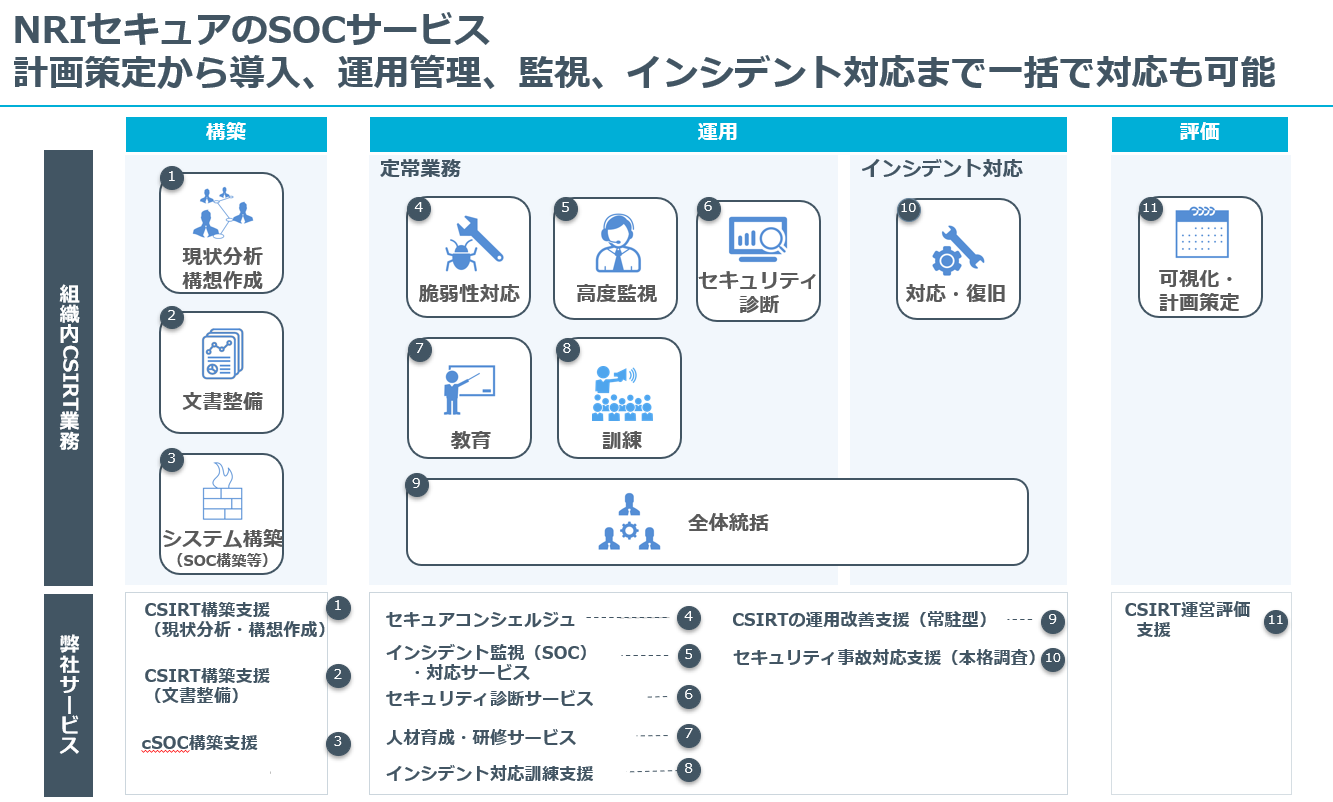

AI SOCの導入は大規模プロジェクトになります。以下のステップを慎重に進める必要があります。

- Step 1. 現状分析/戦略策定:AIで解決したい課題を明確化する。

- Step 2. アーキテクチャ評価/選定:AIの精度、カバー範囲、データプライバシーを評価軸に製品を選定する。

- Step 3. パイロット導入/検証(PoC):限定的な範囲で効果測定とAIの信頼性を確認する。

- Step 4. 実装/統合:既存ワークフローとの統合、自動化の実装。

- Step 5. 運用チームの再設計:AIを前提とした体制へ移行。

- Step 6. 継続的改善:学習データの品質向上、チューニング。

NRIセキュアが提案する「AI × 人」のハイブリッド・インテリジェンス

多くの企業にとって、これら全てのステップを自社だけで完遂するのは困難です。そこでNRIセキュアでは、お客様のニーズに合わせて2つのアプローチでAI SOCの導入・運用をご支援しています。

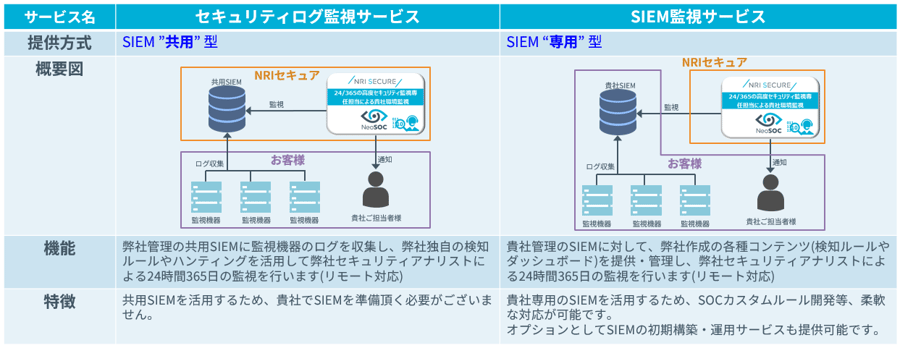

① SIEM共用型:セキュリティログ監視サービス

NRIセキュアが管理するSIEM基盤にお客様のログを収集し、24時間365日体制で監視を行います。SIEMの構築・維持管理コストを抑えつつ、高度な監視をすぐに始めたい企業様に最適です。

② SIEM専用型:SIEM監視サービス

お客様環境に導入されたSIEM(Cortex XSIAMやSplunkなど)に対し、NRIセキュアのアナリストがリモートで監視・運用を行います。

「自社でXSIAMを導入したいが、使いこなせるか不安」「カスタムルールを柔軟に作りたい」といったニーズに対応します。SIEMの初期構築から、難易度の高いプレイブック作成、継続的なチューニングまでを一括でお任せいただけます。

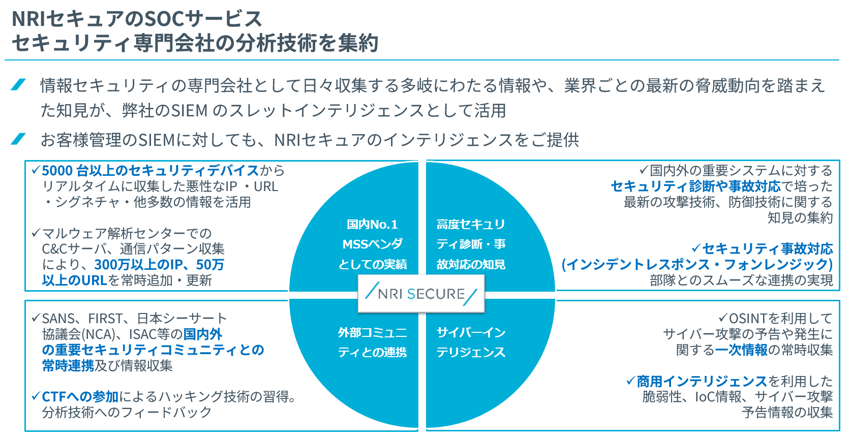

独自の「スレットインテリジェンス」がAIを進化させる

AI SOCが真価を発揮するための重要な鍵を握るのが、AIに与える「知識(インテリジェンス)」の質です。いくら優秀なAIエンジンであっても、学習させるデータが古ければ最新の脅威は検知できません。NRIセキュアは国内最大級のMSSベンダーとして、以下の情報を常時SIEMに反映させています。

- 2,500台以上のセキュリティデバイスから収集したリアルタイムな攻撃情報

- 独自のマルウェア解析センターで収集したC&Cサーバ情報

- OSINT、SANS、FIRST、NCA、ISAC等からの早期警戒情報

- 高度セキュリティ診断や事故対応(フォレンジック)で培った攻撃者のTTPs(Tactics, Techniques, and Procedures:攻撃者の戦術・技術・手順などの行動パターン)

「世界最先端のAIプラットフォーム」と「NRIセキュアの泥臭い知見とインテリジェンス」。この掛け合わせは、誤検知を減らし、優先して対処すべき重大な脅威を見逃さないための強力なアプローチとなります。

おわりに:成熟したSOCを目指して

攻撃のスピードが秒単位で進化する中、人間だけの力で守り切ることは不可能です。AIと自動化を取り入れ、SOC運用を改革することは、もはや「選択肢」ではなく「必須事項」と言えるでしょう。

AI SOCの導入は、単なるツールの置き換えではありません。アナリストを単純作業から解放し、より高度な脅威ハンティングやセキュリティ戦略の立案といった、人間本来の創造的な業務にシフトさせるための「組織変革」です。

「自社の環境にはどのソリューションが合うのか」「AI SOC導入のロードマップを描きたい」といったお悩みをお持ちの方は、ぜひ一度NRIセキュアにご相談ください。現状分析から構想策定、導入、監視・運用、そしてインシデント対応まで、一気通貫でご支援いたします。

※本記事は、2025/10 開催の「Security Days Fall 2025 Osaka/Fukuoka」および2026/3開催の「Security Days Spring 2026 Nagoya」での講演内容を基に再構成しました。

<関連サービス>

SIEM監視サービス|お客様環境のSIEMをNRIセキュアのアナリストが監視

マネージドXDRサービス powered by Cortex XDR from Palo Alto Networks