セキュアアプリケーション設計レビュー

開発着手前にアプリケーション開発のセキュリティ設計で不足している

観点を洗い出し、手戻りを最小限に

設計内容について設計資料を評価し、開発担当者様へヒアリングを行ったうえで、Webアプリケーションやクライアントアプリケーションのセキュリティを確保するために考慮が不足している観点の洗い出しや、より良い設計方法について助言させていただきます。

実装前に問題点を洗い出すことで、セキュリティ設計の不備による手戻りや修正コストを最小限とすることができます。

図:セキュアアプリケーション設計レビューおよび周辺サービスの対象と

手戻り発生時の修正対応コストの関係

特長

1.要件定義・設計段階からセキュリティを考慮

セキュアアプリケーション設計レビューでは、NRIセキュアの専門家がWebアプリケーションやクライアントアプリケーションの設計資料を評価し、担当者へのヒアリングを実施することにより、セキュリティ上の課題を早い段階で洗い出します。

また、設計書がまだ作成されていない要件定義の段階においても、担当者へのヒアリングや設計会議への参加を通じて、セキュリティの観点からレビューを行うことが可能です。

2.実装・テスト工程における脆弱性の減少と修正のコスト効率化

セキュアアプリケーション設計レビューを導入することで、システム開発の初期段階からセキュリティ上の課題を特定し、設計工程以降のセキュリティ診断で発見される脆弱性を減少させることができます。

これにより、要件漏れや脆弱性改修による追加コスト、リリース延期といった問題を未然に防ぐことができます。結果として、プロジェクトの効率と品質が向上し、全体的なコスト削減が実現します。

3.独自のヒアリングシートによる、問題抽出の網羅性・効率性の拡充

開発ベンダごとに書式や記載内容が異なる設計資料には、セキュリティ要件が明文化されていないものも多く、資料を確認するだけでは課題を見過ごしてしまう危険があります。

NRIセキュアでは、これまで行ってきた数多くのセキュリティ診断や各種設計書のレビューで培った知見を集約し、独自のヒアリングシートを新たに作成しました。これを用いて、設計時に考慮すべき観点をひとつひとつ確認し、問題点を抽出します。

また、セキュリティに関する詳細な情報やリスクの特定には、より深い理解が必要であり、セキュリティ上の課題を漏れなく洗い出すため、上流工程の評価では、複数回のヒアリングを行うことが一般的ですが、セキュアアプリケーション設計レビューではセキュリティ診断の専門家が設計資料を事前に分析し、観点として抜けている部分のみ上記のシートを利用してヒアリングを行うことで、担当者の負担を低減します。

4.最新の攻撃トレンドを加味した対応策を提案

これまで実施してきた、6,000件以上のアプリケーション診断の実績に基づく評価項目をベースに、熟練のテクニカルコンサルタントが評価を実施します。対象のシステムやお客さまの業種に即した、最新の攻撃トレンドとインシデント事例を考慮して、問題点を抽出し、最も実効性の高い対策を提案します。

5. Webからスマートフォン、APIまで幅広いアプリケーションに対応

一般的なWebアプリケーションはもちろんのこと、シングルサインオンなどの認証機能や決済系アプリケーション、Windows OS向けアプリケーションにも対応可能です。また、スマートフォンアプリケーションやマルチデバイスアプリケーション、API設計資料に対しても設計レビューを行います。

6.多様なニーズにマッチする柔軟なアプローチ

お客様の状況やニーズに応じて柔軟に対応します。ドキュメントの整備状況に関わらず、メールやオンライン会議など多様なコミュニケーション手段を活用し、迅速かつ効率的に情報交換を行います。お客様のシステムや業務内容に応じて最適な評価手法を選定し、適切なフィードバックを提供することで、最も効果的なセキュリティ対策を提案します。

主な診断項目

-

アプリケーション仕様

対象サイトに固有のビジネスロジックについて、悪用の危険性を確認します。

例:機密情報の取り扱い、入力値検証等 -

ユーザ認証方式のレビュー

ID/パスワードの書式やアカウントロック、リマインダ機能等の設計方式をインタビューし、パスワードの推測・総当り攻撃等への考慮が十分であるか確認します。

例:認証方式の妥当性、認証情報の取り扱い、ブルートフォース攻撃への耐性等 -

セッション管理方式のレビュー

独自セッションIDの利用の有無やCookieの設定などをインタビューし、セッション管理方式の不備により、別ユーザになりすまされる危険性がないか確認します。

例:セッションIDの強度、セッション汚染攻撃/固定攻撃への耐性等 -

アクセスコントロール方式のレビュー

権限の無い情報を不正に閲覧されないための設計がなされているか確認します。

例:なりすましへの対策、権限昇格への対策、アクセス制御の妥当性等 -

暗号化方式のチェック

重要情報が通信経路上で暗号化されているか、暗号強度は十分かなどを確認します。

例:暗号アルゴリズムの妥当性、サーバ証明書の取り扱い、非暗号通信の有無等 -

製品固有の脆弱性

対象サイトに利用されている各種コンポーネント(製品)に関わる脆弱性有無を調査します。

例:サポート期間の確認、プロダクトの脆弱性の有無等

過去のご支援例

-

シングルサインオン(SSO)に関する設計レビュー

<スマートフォンアプリケーションにおけるSSO機能の設計レビューを実施>

支援期間:2週間

方式:設計ドキュメント評価方式

詳細:アプリケーション間でSSOを実現するために、認証情報の取り扱いや認証方式に関する詳細な設計レビューを行いました。認証トークンの安全な管理方法、ユーザ認証の流れ、セッション管理の最適化、権限の取り扱い、不正アクセスへの対策などについて評価し、改善提案を行いました。

-

ID認証システム向け設計レビュー

<ID基盤システム及びサービス間の認証連携方式に関する設計レビューを実施>

支援期間:2か月

方式:設計ドキュメント/ヒアリング評価方式

詳細:作成途中の設計書に対して、アプリケーション領域からプラットフォーム領域まで評価を行いました。認証/認可フローやデータの暗号化、既知の脆弱性の調査、セグメントやアクセス経路などのネットワークセキュリティについて評価し、改善提案を行いました。

-

基幹システムのオープンマイグレーションに関する設計レビュー

<オンプレミス環境の基幹システムをプライベートクラウドへ移行する際の設計レビューを実施>

支援期間:1か月

方式:設計ドキュメント評価方式

詳細:外部設計および内部設計に対して設計レビューを行いました。お客様から頂いたドキュメントをベースに、セキュリティ対策、クラウド環境への移行に伴うリスク評価、各種パラメータ、アカウント管理、移行後の運用方法等について評価し、改善提案を行いました。

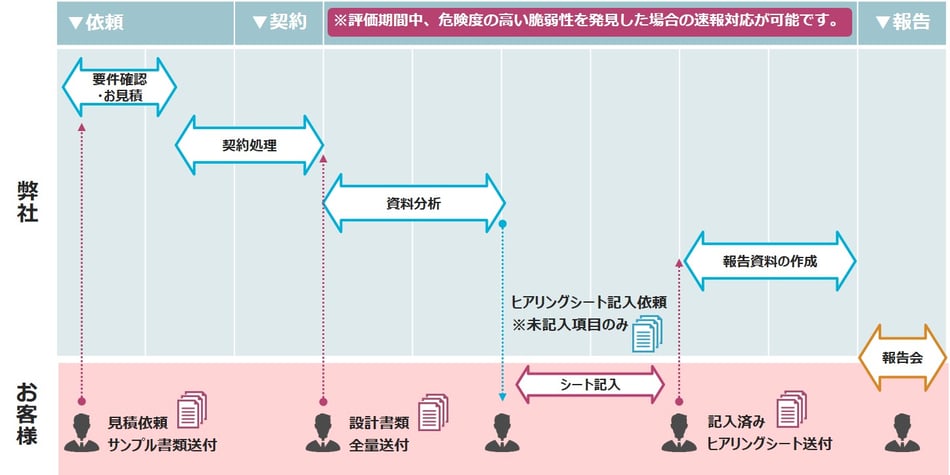

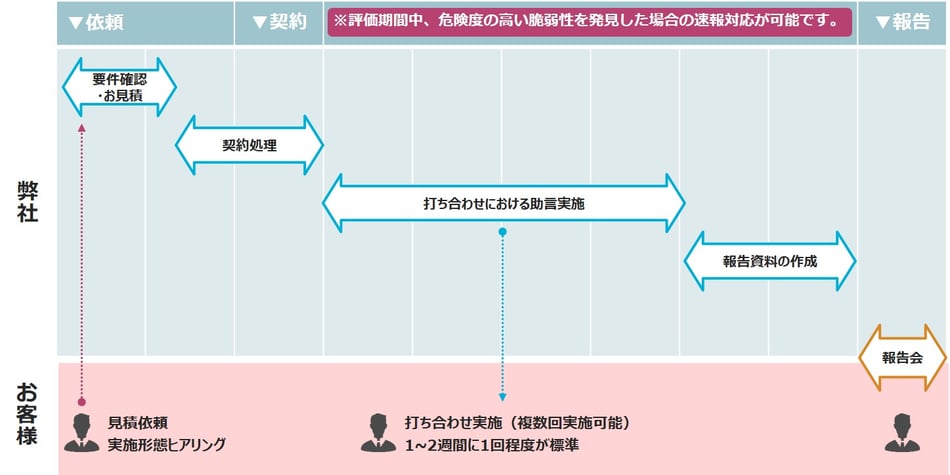

サービスのご提供フロー

設計ドキュメント評価方式

※上記は、凡例。スケジュール・実施内容は、お客様のご要望や案件特性に応じて変動します。

打ち合わせ同席方式

※上記は、凡例。スケジュール・実施内容は、お客様のご要望や案件特性に応じて変動します。

料金表

ご要件に応じて個別見積もりとなります。