アーキテクチャ評価(ブロックチェーン診断)

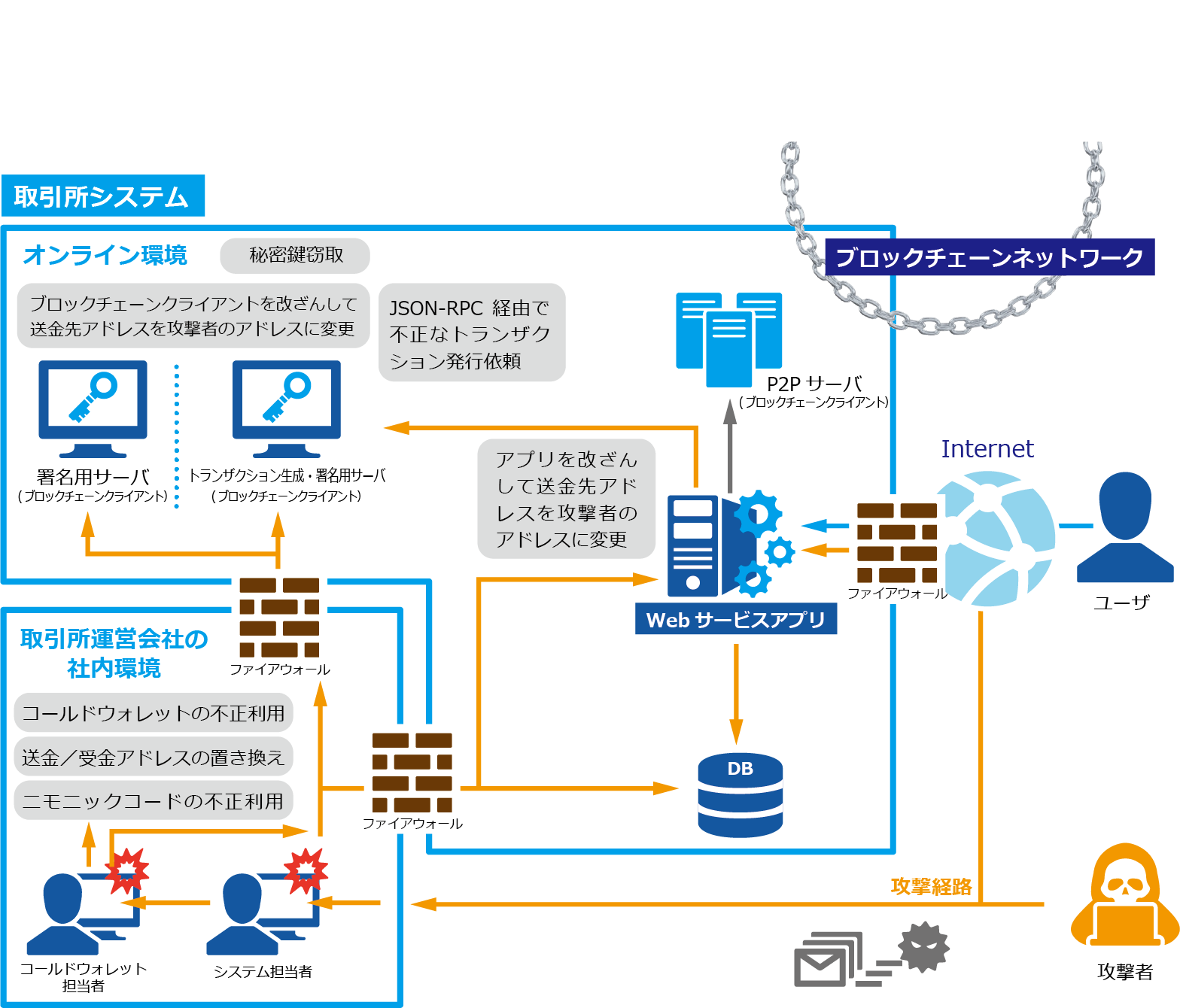

ブロックチェーンを活用する場合、最も防ぐべきセキュリティインシデントは仮想通貨の不正送金やスマートコントラクト不正呼出しなどの不正トランザクション発行です。不正トランザクション発行は主に秘密鍵の窃取によって引き起こされるため、如何にして秘密鍵を守るかが重要になってきます。そのため、昨今では、鍵管理のセキュリティとして、マルチシグやコールドウォレットの採用が取り上げられることが多いですが、これらは単に採用すれば良いという訳ではなく、これらが存在する背景や本質を理解して適切な設計を行わなければセキュリティレベルはあがりません。また、秘密鍵を窃取されずとも、不正なトランザクションが発行される可能性もあります。

さらに、ブロックチェーンにおいては一定の匿名性が担保されているため、内部犯行であっても足のつく可能性は低く、敷居が低いと考えるべきです。従って、運用設計も重要になってきます。

本サービスでは、マルチシグやコールドウォレットといったブロックチェーンならではの対策が適切になされているかや、Webアプリケーション、サーバ、ネットワークレベルでの個々の対策を評価します。その上で、システム・アーキテクチャ全体を俯瞰した多層防御の観点で不正トランザクションへの耐性が担保されているかという、リスクベースでの評価を外部・内部犯行それぞれの視点で、セキュリティとブロックチェーンに精通したエンジニアが実施します。

特長

- マルチシグやコールドウォレットの採用といったブロックチェーンならではのセキュリティ対策が適切になされているかを評価

- Webアプリケーション、サーバといった個々の要素の対策を評価

- ネットワークレベルでのアクセスコントロールを鑑みた侵入経路を想定

- サーバや担当者の端末に侵入されるという前提にたち、システム・アーキテクチャと運用設計を多層防御の観点で評価(リスクベースアプローチ)

- 設計書をご連携いただき、主に机上ベースでの評価。(評価の後、実機検証も可能)

- 設計前後のアドバイスも可能

主な脅威例

- 署名に必要なすべての秘密鍵を窃取される

- 独自Webアプリやブロックチェーン公式クライアント(以降、BCクライアント)が、送金先アドレスを攻撃者アドレスに変更されたものに改竄される

- BCクライアントのJSON-RPC経由で不正トランザクションを発行される

- システム担当者の端末感染からの上記攻撃

- コールドウォレット担当者によるコールドウォレット不正利用

- コールドウォレット担当者によるニモニックコードの不正利用

- コールドウォレット担当者の端末感染による送金/受金アドレス改竄

※システム・アーキテクチャは提供するサービス等に依存するため、上図はあくまで一例です。

取引所以外のアーキテクチャ評価も可能です。

対象プラットフォーム

Bitcoin、Ethereum

※その他プラットフォームに関しては要相談。対象プラットフォームは随時拡大予定

価格

個別お見積

関連情報

本サービス・製品について詳しく知りたい方はこちらよりお問い合わせください。